TeslaWare Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES-128 / AES-256, а затем требует выкуп в 300 евро в BTC, чтобы вернуть файлы. Оригинальное название. На файле написано: Suicide. Фальш-копирайт: Hewlett-Packard 2017. В доработанной версии требуется выкуп в $100. На файле написано: SystemLDriver86. Фальш-копирайт на файле: Microsoft© Windows©. Вымогатель написан на .NET. Разработчик: WAZIX.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: выясняется.

К зашифрованным файлам добавляется расширение .Tesla

Активность этого крипто-вымогателя пришлась на конец мая 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

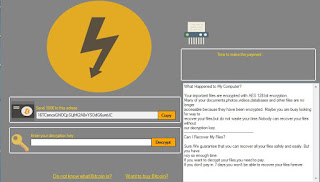

Запиской с требованием выкупа выступает экран блокировки (ниже представлены два варианта):

Содержание записки о выкупе:

What Happened to My Computer?

Your important files are encrypted with AES 128 bit encryption.

Many of your documents, photos, videos, databases and other files are no longer accessible because they have been encrypted. Maybe you are busy looking for way to recover your files, but do not waste your time. Nobody can recover your files without our decryption key.

Can I Recover My Files?

Sure. We guarantee that you can recover all your files safely and easily. But you have noy so enough time.

If you want to decrypt your files, you need to pay.

If you dont pay in 7 days, you wont be able to recover your files forever.

Перевод записки на русский язык:

Что случилось с моим компьютером?

Ваши важные файлы зашифрованы с использованием AES-128 шифрования.

Многие из ваших документов, фото, видео, баз данных и других файлов больше не доступны, т.к. они были зашифрованы. Возможно, вы заняты поиском путей для восстановления ваших файлов, но не тратьте впустую свое время. Никто не может восстановить ваши файлы без нашего ключа дешифрования.

Могу ли я восстановить мои файлы?

Конечно. Мы гарантируем, что вы сможете восстановить все ваши файлы безопасно и легко. Но у вас мало времени.

Если вы хотите расшифровать свои файлы, вам нужно заплатить.

Если вы не заплатите через 7 дней, вы не сможете восстановить ваши файлы никогда.

Скриншоты экрана блокировки доработанной версии

Экран блокировки содержит два таймера. Первый таймер с барабаном от револьвера представляет собой 59-минутный обратный отсчет для русской рулетки «Особенность» TeslaWare. Когда таймер достигнет 0, то TeslaWare удалит 10 случайных файлов с рабочего стола или подпапок жертвы. Второй таймер с черепом, отсчитывает 72 часа, а когда он достигает 0, то TeslaWare удалит все файлы на диске "C".

Новая записка о выкупе находится на экране блокировки, справа.

Содержание этой записки:

All of your important files have been encrypted.

To decrypt them you need to obtain the private key from us.

We are the only who can provide you the key, so don't try to recover the files by yourself, it will only make the situation worse for you.

To get this key you have to send 100$ worth of bitcoins to the address that you can see in the left. For more info please check the links.

After payment, please paste the TX ID and press "Check". If our system detected the payment as succesfull, your files will be decrypted and you will use your pc as nothing happened.

Онлайн догружается изображение Николы Теслы и голосовое сообщение.

Догружаемая картинка

Использованное изображение

Пока продается на сайтах Black Hat (за 35-70 евро в зависимости от настроек), но может начать распространяться с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Шифруются все файлы, кроме имеющих расширение .Tesla, .lnk, .exe, .dll, .sys

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

TeslaWare.exe

image.jpg

voice.vbs

windowsdrivers.exe

<random>.exe

Записи реестра, связанные с этим Ransomware:

HKCU\Software\Microsoft\Windows\CurrentVersion\Run\WindowsDrivers WindowsDrivers.exe

См. ниже результаты анализов.

Сетевые подключения и связи:

free-stuff-here.netne.net/RW/image.jpg - изображение

free-stuff-here.netne.net/RW/voice.vbs - голосовое сообщение

windowsdrivers.exe - 145.14.144.171:80 (Нидерланды)

deos.esy.es

btc.blockr.io

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ файла от 20 июня >>

VirusTotal анализ >> Ещё >>

VT от 20-22 июня >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

Обновление от 21 июня 2017:

Статья на BC >>

Алгоритм шифрования: AES-256

Файл: windowsdrivers.exe

Результаты анализов: HA+VT

Внимание! Дешифровка возможна! Многочисленные недостатки позволяют бесплатно дешифровать файлы. За помощью в дешифровке файлов обращайтесь в эту тему поддержки.

Read to links: Tweet on Twitter ID Ransomware (ID as TeslaWare) Write-up, Topic of Support *

Thanks: JAMESWT Michael Gillespie Lawrence Abrams *

© Amigo-A (Andrew Ivanov): All blog articles.