Johnnie Ransomware

Random6 Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES/RSA, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название не указано. На файле написано: df4344.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: выясняется.

Этимология названия:

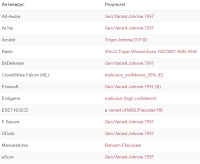

Ряд антивирусных движков назвали вредонос как Johnnie.

К зашифрованным файлам добавляется случайное расширений с шестью разными буквами .<random6>

Примеры таких расширений:

.llawex

.dkdfln

.pmxkab

.upzbrf

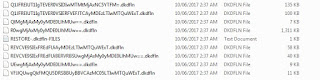

Зашифрованные файлы переименовываются с использованием base64.

Активность этого крипто-вымогателя пришлась на конец июня 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

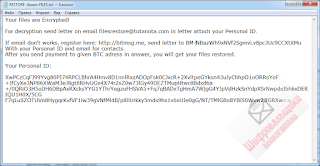

Записка с требованием выкупа называется с использованием случайного расширения.

Примеры шаблонов записки можно записать так:

RESTORE-.<random6>-FILES.txt

RESTORE-.<6-char_extension>-FILES.txt

Примеры таких записок:

RESTORE-.llawex-FILES.txt

RESTORE-.dkdfln-FILES.txt

RESTORE-.pmxkab-FILES.txt

RESTORE-.upzbrf-FILES.txt

Содержание записки о выкупе:

Your files are Encrypted!

For decryption send letter on email filesrestore@tutanota.com in letter attach your Personal ID.

If email don't works, register here: http://bitmsg.me, send letter to BM-NBazWh9xNVf2SgmvLv8pc3Uc9CCXtXMu

With your Personal ID and email for contacts.

After you send payment to given BTC adress in answer, you will get your files restored.

Your Personal ID:

XwPCzCqFJ99Yvg***

Перевод записки на русский язык:

Ваши файлы зашифрованы!

Для расшифровки отправьте письмо на email filesrestore@tutanota.com к письму приложите свой личный ID.

Если почта не работает, зарегистрируйтесь здесь: http://bitmsg.me, отправьте письмо на BM-NBazWh9xNVf2SgmvLv8pc3Uc9CCXtXMu

С вашим личным ID и email для контакта.

После отправки платежа на указанный BTC-адрес в ответ, вы восстановите свои файлы.

Ваш личный ID:

XwPCzCqFJ99Yvg***

Информатором жертвы выступает также скринлок, встающий обоями рабочего стола Desktop background.png

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

dfdf333.exe (sdFf34453.exe)

Desktop background.png

RESTORE-.llawex-FILES.txt

.llawex.log

<random>.llawex

Расположения:

%USERPROFILE%\Downloads\<random>.llawex

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

Read to links: Tweet on Twitter ID Ransomware (ID as Random6) Write-up, Topic of Support *

Thanks: Marcelo Rivero Michael Gillespie * *

© Amigo-A (Andrew Ivanov): All blog articles.