Rastakhiz Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название. На файле написано.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: HiddenTear >> Rastakhiz

К зашифрованным файлам добавляется расширение .RASTAKHIZ

Активность этого крипто-вымогателя пришлась на середину ноября 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется:

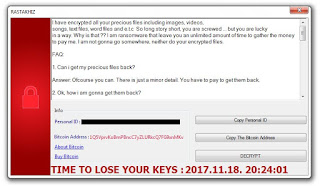

Запиской с требованием выкупа выступает экран блокировки:

Экран блокировки

Текст из ресурса экрана блокировки

Содержание текста о выкупе из экрана блокировки:

I have encrypted all your precious files including images, videos, songs, text files, word files and e.t.c. So long story short, you are screwed ... but you are lucky in a way.

Why is that ?? I am ransomware that leave you an unlimited amount of time to gather the money

to pay me. I am not gonna go somewhere, neither do your encrypted files.

FAQ:

1. Can i get ray precious files back?

Answer: Ofcourse you can. There is just a Minor detail. You have to pay to get them back.

2. Ok, how i am gonna get them back?

Answer: You have to pay 256 USD in bitcoin.

3. There isn't any other way to get back my files?

Answer: No.

4. Ok, what i have to do then?

Answer: Simply, you will have to pay 250 USD to this bitcoin address: [bitcoin address] . When time comes to send me the money, make sure to include your e-mail and your personal lD(you can see it bellow) in the extra information box (it may apper also as 'Extra Mote" or 'optional message') in order to get your personal decryption key. It may take up to 6-8 hours to take your personal decryption key.

5. What the heck bitcoin is?

Answer: Bitcoin is a cryptocurrency and a digital payment system. I recommend to use 'Bitcoin wallet' as a bitcoin wallet, if you are new to the bitcoin-wallet. Ofcourse you can pay me from whatever bitcoin wallet you want, it deosn't really matter.

6. Is there any chance to unclock my files for free?

Answer: Not really. After 1-2 or max 3 years there is propably gonna be released a free decryptor. So if you want to wait ... it's fine.

As i said, i am not gonna go somewhere.

7. What i have to do after getting my decryption key?

Answer: simple. Just press the decryption button bellow. Enter your decryption key you received, and wait until the decryption process is done.

8. How can i trust?

Answer: Don't worry about decryption, we will decrypt your files surely because nobody will trust us if we cheat users.

Attention:

Do not change the name of the crypto files or extensions!

Your personal ID : [ID]

Bitcoin address : [bitcoin address]

-----

Info

Bitcoin Address: 1Q5VprvKoBmPBncC7yZLURkcQ7FG9xnMKv

About Bitcoin

Buy Bitcoin

---

[Copy Personal ID]

[Copy The Bitcoin Address]

[DECRYPT]

TIME TO LOSE YOUR KEYS : 2017.11.18. 20:24:01

Перевод текста на русский язык:

Я зашифровал все ваши драгоценные файлы, включая изображения, видео, песни, текстовые файлы, Word-файлы и пр. Короче говоря, вы взломаны ... но вам повезло.

Почему это ?? Я - выкуп, который дает вам неограниченное количество времени, чтобы собрать деньги заплатить мне. Я не пойду куда-то с вашими зашифрованными файлами.

ВОПРОСЫ-ОТВЕТЫ:

1. Могу ли я вернуть драгоценные файлы Ray?

Ответ: Конечно, вы можете. Есть только незначительная деталь. Вы должны заплатить, чтобы вернуть их.

2. Хорошо, как я их верну?

Ответ: Вы должны заплатить 256 долларов в биткойне.

3. Нет другого способа вернуть мои файлы?

Ответ: Нет.

4. Хорошо, что я должен сделать тогда?

Ответ: Просто вам придется заплатить 250 долларов на этот биткойн-адрес: [биткойн адрес]. Когда придет время отправить мне деньги, не забудьте включить свой email и свой личный lD (вы можете увидеть его ниже) в дополнительное информационное окно (он может также быть включен как 'Extra Mote' или 'optional message') в чтобы получить свой личный ключ дешифрования. Для получения вашего личного ключа дешифрования может потребоваться до 6-8 часов.

5. Что такое биткоин?

Ответ: Биткоин - это криптовалюта и цифровая платежная система. Я рекомендую использовать «Биткоин-кошелек» как кошелек с биткоинами, если вы новичок в биткоин-кошельке. Конечно, вы можете заплатить мне с любого биткоин-кошелька, который вы хотите, это действительно неважно.

6. Есть ли шанс разблокировать мои файлы бесплатно?

Ответ: Не совсем. После 1-2 или максимум 3 лет можно получить бесплатный дешифратор. Поэтому, если вы хотите подождать ... все в порядке.

Как я уже сказал, я никуда не уйду.

7. Что мне нужно сделать после получения ключа дешифрования?

Ответ: простой. Просто нажмите кнопку дешифрования ниже. Введите полученный ключ дешифрования и дождитесь завершения процесса дешифрования.

8. Могу ли я доверять?

Ответ. Не волнуйтесь о расшифровке, мы обязательно расшифруем ваши файлы, потому что никто не будет доверять нам, если мы будем обманывать пользователей.

Внимание:

Не изменяйте имена зашифрованных файлов или расширений!

Ваш личный ID: [ID]

Биткоин-адрес: [биткоин-адрес]

***

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

hidden-tear.exe - исполняемый файл вымогателя

DoNotDelete.RASTAKHIZ - файл, необходимый для работы декриптера

RASTAKHIZ Decrypt0r.exe - файл декриптера

Расположения:

%AppData%\DoNotDelete.RASTAKHIZ

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

BTC: 1Q5VprvKoBmPBncC7yZLURkcQ7FG9xnMKv

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >> + VT >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet ID Ransomware (ID under HiddenTear) Write-up, Topic of Support *

Thanks: MalwareHunterTeam Michael Gillespie Lawrence Abrams Karsten Hahn

© Amigo-A (Andrew Ivanov): All blog articles.