HiddenBeer Ransomware

(шифровальщик-вымогатель)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в $100 в BTC, чтобы вернуть файлы. Оригинальное название: HiddenBeer. На файле написано: HiddenBeer.

© Генеалогия: HiddenTear >> HiddenBeer

К зашифрованным файлам добавляется расширение: .beer

Этимология названия: HiddenTear + Beer = HiddenBeer

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на вторую половину октября 2018 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется по шаблону: @FILES-HELP-USER-PC.TXT

Например: @FILES-HELP-HAPUBWS-PC.txt

Содержание записки о выкупе:

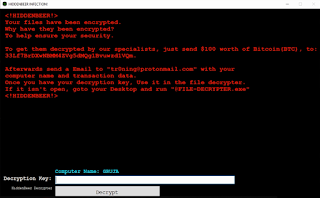

<!HIDDENBEER!>

Your files have been encrypted.

Why have they been encrypted?

To help ensure your security.

To get them decrypted by our specialists,

just send $100 worth of Bitcoin(BTC), to: 33Lf7BrDXwNBMM4ZVg5dMQg1Bvuwzd1VQm.

Afterwards send a Email to "tr0ning@protonmail.com" with your computer name and transaction data.

Computer name: HAPUBWS-PC

Once you have your decryption key, Use it in the file decrypter.

If it isn't open, goto your Desktop and run "@FILE-DECRYPTER.exe"

<!HIDDENBEER!>

Перевод записки на русский язык:

<!HIDDENBEER!>

Ваши файлы зашифрованы.

Почему они зашифрованы?

Чтобы обеспечить безопасность.

Чтобы их расшифровать нашими специалистами,

просто отправьте биткоины (BTC) на сумму 100 долларов, на: 33Lf7BrDXwNBMM4ZVg5dMQg1Bvuwzd1VQm.

Затем отправьте email на адрес "tr0ning@protonmail.com" с указанием имени компьютера и данных транзакции.

Имя компьютера: HAPUBWS-PC

Когда у вас есть ключ дешифрования, используйте его в файле decrypter.

Если он не открыт, перейдите на рабочий стол и запустите "@FILE-DECRYPTER.exe"

<!HIDDENBEER!>

Информаторами жертвы также выступают экран блокировки и изображение, заменяющее обои Рабочего стола.

На изображении заменяющем обои видны только клочки изображения.

Оригинальное изображение, которые было использовано для модифицированного изображения, находится в ресурсах под именем Un, и выглядит следующим образом.

Фраза, которая появляется после запуска процесса дешифрования:

Decrypting files... Please wait while doesn't appears Files decrypted and don't worry if software doesn't answear.

If the applicaton freezes(blue circle mouse) DON'T CLOSE THE DECRYPTER, THAT'LL CORRUPT YOUR FILES.

Третье изображение из ресурсов шифровальщика, которое устанавливается на компьютер в качестве обоев после дешифрования.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1. Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

HiddenBeer.exe

@FILES-HELP-USER.TXT

@FILE-DECRYPTER.exe

<random>.exe - случайное название

HiddenBeer.pdb - оригинальное название проекта вымогателя

hidden-beer-decrypter.pdb - оригинальное название проекта дешифратора

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: tr0ning@protonmail.com

BTC: 33Lf7BrDXwNBMM4ZVg5dMQg1Bvuwzd1VQm

xxxxs://i.imgur.com/G8NFB3n.jpg

xxxx://207.148.72.239/Ransom/write.php?info=

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid анализ >>

𝚺 VirusTotal анализ >>

🐞 Intezer анализ >>

Ⓥ VirusBay образец >>

ⴵ VMRay анализ >>

ᕒ ANY.RUN анализ >>

👽 AlienVault анализ >>

🔃 CAPE Sandbox анализ >>

⨇ MalShare анализ >>

⟲ JOE Sandbox анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as HiddenTear) Write-up, Topic of Support 🎥 Video review >>

- Видеооролик от CyberSecurity GrujaRS

Thanks: CyberSecurity GrujaRS, MalwareHunterTeam Andrew Ivanov * *

© Amigo-A (Andrew Ivanov): All blog articles.