BestChangeRu Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей, а затем требует выкуп в 25000 рублей в BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: нет данных.

© Генеалогия: выясняется, явное родство с кем-то не доказано.

К зашифрованным файлам добавляется расширение: *нет данных*.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на вторую половину февраля 2019 г. Ориентирован на русскоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется: инструкция по оплате.txt

Содержание записки о выкупе:

Переходите по ссылке на сайт мониторинга обмена криптовалют.

https://www.bestchange.ru/sberbank-to-bitcoin.html

В левой колонке "отдадите" указываете удобный для Вас способ передачи денег. (сбербанк ,альфа ,киви, яндекс и т.д.)

В правой колонке "получите" выбираете Bitcoin.

Мониторинг предложит варианты обменников и их резервы.

Выберете один и самых верхних и перейдите к ним на сайт.

Создайте заявку и укажите наш адрес кошелька Bitcoin "1AxE1iGGGRt2YxW1h5Xzw6ConoW89P54cx" - без кавычек.

Для каждого человека выдается свой уникальный адрес и только Вы можете послать на него деньги.

Обмен происходит безопасно и быстро. (5-15 минут).

После оплаты, обменный пункт выдаст вам номер заявки со статусом.

В доказательство обмена средств с Вашей стороны скопируйте ссылку с заявкой и пришлите нам.

Для оплаты отводится 48 часа. По истечению срока сумма дешифратора увеличивается на 50%.

После оплаты мы вышлем вам дешифратор и будем сопровождать Вас по почте до полной расшифровки всех файлов.

Приобрести биткоины Вы также можете на сайте https://localbitcoins.com/ru/

Не советуем обменивать или покупать криптовалюту из контекстной рекламы Яндекс Директ или Google Adwords!!!

===============================================================================================================

Сумма дешифратора 25000 рублей. После оплаты высылаем дешифратор. Запускаете его, и в вашем случаи ждать расшифровки около 10-20 минут. Полностью сопроводим вас по почте до восстановления. Убедительная просьба, если хотите

проводить эксперименты с файлами сами или "мастерами" , то сохраните все отдельно и пусть проводят эксперименты отдельно, чтобы не испортить ничего. На данный момент кроме нас вам никто не поможет.

Поучительная статья на будущее!

https://habr.com/ru/company/veeam/blog/188544/

Перевод записки на русский язык:

уже сделан

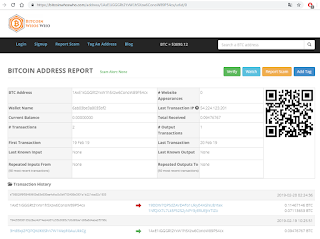

Скриншот с сайта, в котором зарегистрированы вымогатели:

Об обладателе кошелька 1AxE1iGGGRt2YxW1h5Xzw6ConoW89P54cx:

С историей транзакций

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

инструкция по оплате.txt

<random>.exe - случайное название

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: 1AxE1iGGGRt2YxW1h5Xzw6ConoW89P54cx

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

ᕒ ANY.RUN analysis >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + myTweet ID Ransomware (ID as ***) Write-up, Topic of Support *

Thanks: Michael Gillespie Andrew Ivanov (author) * to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.