DoppelPaymer Ransomware

DoppelPaymer Doxware

Variants: Doppeled

(шифровальщик-вымогатель, публикатор) (первоисточник на русском)

Translation into English

Разработка: INDRIK SPIDER или того, кто вышел из этой группы.

Вымогатели, распространяющие DoppelPaymer, могут публиковать украденные данные с целью усиления давления на жертву (отсюда дополнительное название — публикатор). Для этого операторы-вымогатели начинают кражу данных ещё перед шифрованием файлов с помощью программных средств (doxware). Об этих акциях вымогателей сообщалось в СМИ.

Обнаружения:

DrWeb -> Trojan.Encoder.28753, Trojan.PWS.Stealer.26607, Trojan.MulDrop11.19507

BitDefender -> Trojan.GenericKD.32262052, Trojan.GenericKD.41423874, Trojan.GenericKD.32262038

Avira (no cloud) -> TR/AD.Dridex.zmiof

ALYac -> Spyware.Banker.Dridex

ESET-NOD32 -> A Variant Of Win32/Kryptik.GUHR, A Variant Of Win32/Kryptik.GUJU

ALYac -> Spyware.Banker.Dridex

ESET-NOD32 -> A Variant Of Win32/Kryptik.GUHR, A Variant Of Win32/Kryptik.GUJU

Kaspersky -> Trojan.Win32.Yakes.ytqt, Trojan-Ransom.Win32.DoppelPaymer.c

McAfee -> Ransomware-GPP!9141D1D189AF

Symantec -> Trojan.Gen.MBT

VBA32 -> TScope.Malware-Cryptor.SB

© Генеалогия: Bitpaymer >> DoppelPaymer

К зашифрованным файлам добавляется расширение: .locked

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Активность этого крипто-вымогателя был обнаружена в середине-конце июня 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа добавляется к каждому зашифрованному файлу как расширение и называется по шаблону:<original_filename>.readme2unlock.txt

Примеры:

McAfee -> Ransomware-GPP!9141D1D189AF

Symantec -> Trojan.Gen.MBT

VBA32 -> TScope.Malware-Cryptor.SB

© Генеалогия: Bitpaymer >> DoppelPaymer

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .locked

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя был обнаружена в середине-конце июня 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа добавляется к каждому зашифрованному файлу как расширение и называется по шаблону:<original_filename>.readme2unlock.txt

Примеры:

ATT00001 (002).txt.readme2unlock.txt

IrakHau.htm.readme2unlock.txt

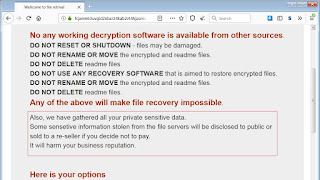

Содержание записки о выкупе:

Перевод записки на русский язык:

Ваша сеть скомпрометирована.

Все файлы на каждом хосте в сети были зашифрованы с надежным алгоритмом.

Резервные копии были либо зашифрованы, либо удалены, либо диски отформатированы.

Теневые копии также удалены, поэтому F8 или любые другие методы могут повредить зашифрованные данные, но не восстановить.

У нас есть эксклюзивная программа для вашей ситуации

В открытом доступе программа для расшифровки недоступна.

НЕ СБРОСИТЬ ИЛИ НЕ ВЫКЛЮЧАТЬ - файлы могут быть повреждены.

НЕ ПЕРЕИМЕНОВЫВАЙТЕ ИЛИ НЕ ПЕРЕМЕЩАЙТЕ зашифрованные и файлы readme.

НЕ УДАЛЯЙТЕ файлы readme.

НЕ ИСПОЛЬЗУЙТЕ какие-то программы для восстановления с восстановлением перезаписываемых файлов.

Это может привести к невозможности восстановления определенных файлов.

Чтобы получить информацию (расшифровать ваши файлы), свяжитесь с нами на вашей личной странице:

1. Загрузите и установите браузер Tor: https://www.torproject.org/download/

2. После успешной установки запустите браузер и дождитесь инициализации.

3. Введите в адресной строке:

http://2anwyjsh7qgbuc5i.onion/order/f6940a89-8faa-11e9-84dc-bba3fe1360a9

4. Следуйте инструкциям на сайте

5. Вы должны связаться через 48 ЧАСОВ, так как ваши системы были заражены.

6. Ссылка выше действительна в течение 7 дней.

По истечении этого срока, если вы не связались

ваши локальные данные будут потеряны полностью.

Чем быстрее вы вступите в контакт - тем ниже цена, которую вы можете ожидать.

ДАННЫЕ

***

Специалисты из CrowdStrike выделили DoppelPaymer из семейства BitPaymer.

Они сравнили страницы сайта вымогателей и записки о выкупе. По их предположению кто-то, ранее работавший на BitPaymer, решил сделать свой вымогатель на его основе.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Каждый файл readme содержит зашифрованный 256-битный ключ AES в поле с именем DATA.

➤ DopplePaymer использует легитимную утилиту с открытым исходным кодом ProcessHacker (его PE-файлы встроены в DopplePaymer), чтобы завершать в системе некоторые из процессов и сервисов (подробнее).

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<random>.exe - случайное название вредоносного файла

<random>.tmp

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: http://2anwyjsh7qgbuc5i.onion/***

Your network has been penetrated.

All files on each host in the network have been encrypted with a strong algorythm.

Backups were either encrypted or deleted or backup disks were formatted.

Shadow copies also removed, so F8 or any other methods may damage encrypted data but not recover.

We exclusively have decryption software for your situation

No decryption software is available in the public.

DO NOT RESET OR SHUTDOWN - files may be damaged.

DO NOT RENAME OR MOVE the encrypted and readme files.

DO NOT DELETE readme files.

DO NOT use any recovery software with restoring files overwriting encrypted.

This may lead to the impossibility of recovery of the certain files.

To get info (decrypt your files) contact us at your personal page:

1. Download and install Tor Browser: https://www.torproject.org/download/

2. After a successful installation, run the browser and wait for initialization.

3. Type in the address bar:

http://2anwyjsh7qgbuc5i.onion/order/f6940a89-8faa-11e9-84dc-bba3fe1360a9

4. Follow the instructions on the site

5. You should get in contact in 48 HOURS since your systems been infected.

6. The link above is valid for 7 days.

After that period if you not get in contact

your local data would be lost completely.

The faster you get in contact - the lower price you can expect.

DATA

CwAAAEU+qY+uobTGM0JkAQIAABBmAAAApAAAujwi0n4EUQhOIf0YqbzlhG3U7PJEZSzFQBXdoD2j

QXjLwuWIYN1g0T3eAQyOBK7PaKkzGzuMiHS6XUwEZz2504KxeN9T1V5grfc5OvmITsL/CiYYxwoP

2Di7pdyzqIikNs5x2ZnNyXQPRDfB6BsINBpl06jQIuuRKkYyUHh+1fdSUMBcGmKZs+U78xxze5+m

x1a9P1LtpMTkBvBZO9i306PGiBOPgE6AqodDwh3T6HGvC3RHl9XfQgNADsgMdq0YGjC1+PsYyB12

uCG2N+KNT4pcQS3mm2DEpijV0wb5Em5sQfS5zn5PrryBHJ7nhzMEvvqxLh9KKSKhdZcOk+KaXw==

Перевод записки на русский язык:

Ваша сеть скомпрометирована.

Все файлы на каждом хосте в сети были зашифрованы с надежным алгоритмом.

Резервные копии были либо зашифрованы, либо удалены, либо диски отформатированы.

Теневые копии также удалены, поэтому F8 или любые другие методы могут повредить зашифрованные данные, но не восстановить.

У нас есть эксклюзивная программа для вашей ситуации

В открытом доступе программа для расшифровки недоступна.

НЕ СБРОСИТЬ ИЛИ НЕ ВЫКЛЮЧАТЬ - файлы могут быть повреждены.

НЕ ПЕРЕИМЕНОВЫВАЙТЕ ИЛИ НЕ ПЕРЕМЕЩАЙТЕ зашифрованные и файлы readme.

НЕ УДАЛЯЙТЕ файлы readme.

НЕ ИСПОЛЬЗУЙТЕ какие-то программы для восстановления с восстановлением перезаписываемых файлов.

Это может привести к невозможности восстановления определенных файлов.

Чтобы получить информацию (расшифровать ваши файлы), свяжитесь с нами на вашей личной странице:

1. Загрузите и установите браузер Tor: https://www.torproject.org/download/

2. После успешной установки запустите браузер и дождитесь инициализации.

3. Введите в адресной строке:

http://2anwyjsh7qgbuc5i.onion/order/f6940a89-8faa-11e9-84dc-bba3fe1360a9

4. Следуйте инструкциям на сайте

5. Вы должны связаться через 48 ЧАСОВ, так как ваши системы были заражены.

6. Ссылка выше действительна в течение 7 дней.

По истечении этого срока, если вы не связались

ваши локальные данные будут потеряны полностью.

Чем быстрее вы вступите в контакт - тем ниже цена, которую вы можете ожидать.

ДАННЫЕ

***

Специалисты из CrowdStrike выделили DoppelPaymer из семейства BitPaymer.

Они сравнили страницы сайта вымогателей и записки о выкупе. По их предположению кто-то, ранее работавший на BitPaymer, решил сделать свой вымогатель на его основе.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Каждый файл readme содержит зашифрованный 256-битный ключ AES в поле с именем DATA.

➤ DopplePaymer использует легитимную утилиту с открытым исходным кодом ProcessHacker (его PE-файлы встроены в DopplePaymer), чтобы завершать в системе некоторые из процессов и сервисов (подробнее).

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<random>.exe - случайное название вредоносного файла

<random>.tmp

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: http://2anwyjsh7qgbuc5i.onion/***

Email: btpsupport@protonmail.com

Твиттер: https://twitter.com/doppelpaymer

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

BitPaymer Ransomware - июль 2017

DoppelPaymer Ransomware - июнь-июль 2019

DoppelPaymer Ransomware с расширением .doppeled - январь 2020

Обновление от 6 октября 2019:

Пост в Твиттере >>

Видеообзор >>

Расширение: .locked

Записка: <original_filename>.readme2unlock.txt

Результаты анализов: VT + HA + VMR

Обновление от 25 января 2020:

Пост в Твиттере >>

Расширение: .doppeled

Записка: Файлы записок теперь заканчиваются на .how2decrypt.txt

Обновление от 3 февраля 2020:

Статья на сайте BleepingComputer >>

Обновление февраля 2020:

𝚺 VirusTotal analysis >> VT>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

BitPaymer Ransomware - июль 2017

DoppelPaymer Ransomware - июнь-июль 2019

DoppelPaymer Ransomware с расширением .doppeled - январь 2020

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 6 октября 2019:

Пост в Твиттере >>

Видеообзор >>

Расширение: .locked

Записка: <original_filename>.readme2unlock.txt

Результаты анализов: VT + HA + VMR

Обновление от 5 ноября 2020:

Расширение: .locked

Записка: <original_filename>.readme2unlock.txt

Записка: <original_filename>.readme2unlock.txt

Email: btpsupport@protonmail.com

Tor-URL: http://q7wp5u55lhtuafjtsl6lkt24z4wvon2jexfzhzqqfrt3bqnpqboyqoid.onion

Обновление от 13 ноября 2019:

Идентификаторы как из 5 ноября 2019.

Обновление от 25 января 2020:

Пост в Твиттере >>

Расширение: .doppeled

Записка: Файлы записок теперь заканчиваются на .how2decrypt.txt

Обновление от 3 февраля 2020:

Статья на сайте BleepingComputer >>

Обновление февраля 2020:

Сайт Dopple Leaks для публикации утечек: http://hpoo4dosa3x4ognfxpqcrjwnsigvslm7kv6hvmhh2yqczaxy3j6qnwad.onion/

Другой сайт (не открывается): http://dopplenews.xyz/

Новости от 22 июля 2021:

DoppelPaymer переименовались в Grief (Pay or Grief) и перешли на криптовалюту Monero.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter: myTweet + Tweet ID Ransomware (ID as Bitpaymer / DoppelPaymer) Write-up, Write-up, Topic of Support *

Thanks: CrowdStrike (Brett Stone-Gross, Sergei Frankoff, Bex Hartley) Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.