GermanWiper Ransomware

Unnamed German Ransomware

(шифровальщик-вымогатель, деструктор, стиратель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует или делает вид, что шифрует данные пользователей, а затем требует выкуп в ~0.15 BTC (1500$), чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: нет данных.

Обнаружения:

DrWeb -> Trojan.Encoder.29156

BitDefender -> Trojan.GenericKD.32208067

Avira (no cloud) -> TR/AD.MalwareCrypter.sbepq

© Генеалогия: выясняется, явное родство с кем-то не доказано.

Изображение — логотип статьи

К фейк-зашифрованным файлам добавляется расширение: .<random{5}>

Примеры расширений:

.ctNfy

.eRq7E

.RadEW

.08kJA

.AVco3

.AVco3

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на начало июля 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется с использование добавленного расширения по шаблону:

<random{5}>_Entschluesselungs_Anleitung.html

Примеры таких записок:

ctNfy_Entschluesselungs_Anleitung.html

eRq7E_Entschluesselungs_Anleitung.html

RadEW_Entschluesselungs_Anleitung.html

Примечательно, что в тексте записки отсутствуют традиционные специальные немецкие буквы (умляуты и эсцет). Они заменены по следующему правилу:

- ü = ue

- ö = oe

- ä = ae

- ß = ss

Содержание записки о выкупе:

Alle Ihre Dateien wurden verschluesselt!

Was ist passiert?

Alle Ihre Dateien wurden verschluesselt und sind fuer Sie nicht mehr zugaenglich bis wir diese wieder entschluesseln. Alle verschluesselten Dateien wurden mit der Dateiendung .ctNfy versehen.

Bitte folgen Sie unseren Anweisungen, wenn Sie Ihre Dateien zeitnah wieder entschluesseln wollen! Es besteht keine andere Moeglichkeit Ihre Daten wieder zu entschluesseln ausser unseren Anweisungen zu folgen!

Ich moechte meine Dateien entschluesseln!

Kein Problem! Um Ihre Dateien zu entschluesseln, benoetigen Sie unsere Entschluesselungssoftware, diese steht zum Kauf fuer umgerechnet ca. $1,500 bereit.

Der Betrag ist ausschliesslich in Bitcoin an die untenstehende Adresse zu zahlen.

Welche Garantien habe ich?

Uns interessiert nicht wer Sie sind oder was fuer Dateien Sie auf Ihrem Computer haben, wir sind ausschliesslich daran interessiert Ihnen die Entschluesselungssoftware zu verkaufen. Schlechtes Business spricht sich herum, sollten wir Ihre Dateien nicht entschluesseln, wuerde in Zukunft niemand unsere Entschluesselungssoftware kaufen - Was nicht in unserem Interesse liegt.

Wo bekomme ich Bitcoins?

Bitcoin koennen Sie schnell und einfach kaufen, z.B mit Kreditkarte, GiroPay oder (SOFORT) Ueberweisung. Es folgt eine Auflistung populaerer Tauschboersen und Bitcoin Marktplaetzen:

Coinmama - https://coinmama.com/

Bitpanda - https://www.bitpanda.com/

AnyCoinDirect - https://anycoindirect.eu/

Bitcoin.de - https://www.bitcoin.de/

BTC Direct - https://btcdirect.eu/de-at

Es gibt noch weitere moeglichkeiten Bitcoin zu erwerben, sollte keine der gelisteten fuer Sie funktionieren, hilft Ihnen eine kurze Google Suche.

Ich habe die Bitcoins gekauft

Senden Sie den folgenden Betrag an die fuer Sie generierte Bitcoin Adresse:

Betrag

0.15038835 Bitcoin

Bitcoin Adresse

1D8TE2LRDjRU3b6143LR4GXWJbvhnzoiKu

Ich habe bezahlt - Was jetzt?

Nachdem die Zahlung auf der angegebenen Wallet eingegangen ist und diese 1 Bestaetigung im Bitcoin Netzwerk erhalten hat (30-60 Minuten) aktualisiert sich diese Seite automatisch mit dem Download Link fuer die Entschluesselungssoftware.

Bitte folgen Sie den Anweisungen in der Entschluesselungssoftware um sicherzustellen, dass alle Ihre Dateien korrekt entschluesselt werden.

Bitte beachten Sie, dass die Entschluesselungssoftware nur speziell fuer Ihren PC und die Dateiendung .ctNfy funktioniert, es ist also sinnlos nach der Entschluesselungssoftware von anderen zu suchen.

Weitere Informationen

Bitte beachten Sie, dass wir Ihnen eine Frist von 7 Tagen setzen, diese laueft ab am: 08/08/2019.

Sollten wir bis dahin keinen Zahlungseingang feststellen, gehen wir davon aus, dass Sie nicht an der Entschluesselung Ihrer Daten interessiert sind und Loeschen den Private-Key fuer Ihren Computer unwiderruflich, in diesem Falle gehen Ihre Daten fuer immer verloren.

Beachten Sie, dass nur wir in der Lage sind Ihre Dateien wiederherzustellen, versuchen Sie nicht Ihre Dateien selber zu entschluesseln / wiederherzustellen, im besten Falle verschwenden Sie nur Ihre Zeit, im schlimmsten Falle beschaedigen Sie die verschluesselten Dateien und wir koennen Ihnen beim entschluesseln nicht mehr helfen!

Перевод записки на русский язык:

Все ваши файлы были зашифрованы!

Что случилось?

Все ваши файлы были зашифрованы и больше не доступны для вас, пока мы не расшифруем их снова. Все зашифрованные файлы получили расширение .ctNfy.

Пожалуйста, следуйте нашим инструкциям, если вы хотите своевременно расшифровать ваши файлы! Нет другого способа расшифровать ваши данные, кроме как следовать нашим инструкциям!

Я хотел бы расшифровать мои файлы!

Нет проблем! Для расшифровки ваших файлов вам понадобится наша программа для дешифрования, которую можно приобрести за сумму, эквивалентную 1500 долл. США.

Сумма выплачивается исключительно в биткойнах по указанному ниже адресу.

Какие гарантии у меня есть?

Мы не заинтересованы в том, кто вы или какие файлы хранятся на вашем компьютере, мы исключительно заинтересованы в продаже вам программны для расшифровки. Будет хуже нашему бизнесу, если мы не расшифруем ваши файлы, никто не купит нашу программу для расшифровки в будущем, что не в наших интересах.

Где я могу получить биткойны?

Вы можете быстро и легко купить биткойны, например, с помощью кредитной карты, GiroPay или (НЕМЕДЛЕННО) перевода. Ниже приведен список популярных торговых площадок по бартеру и биткойнам:

Коинмама - https://coinmama.com/

Битпанда - https://www.bitpanda.com/

AnyCoinDirect - https://anycoindirect.eu/

Bitcoin.de - https://www.bitcoin.de/

BTC Direct - https://btcdirect.eu/de-at

Есть и другие способы купить Биткойн, если ни один из перечисленных не подойдет вам, вам поможет краткий поиск в Google.

Я купил биткойны

Отправьте следующую сумму на сгенерированный для вас биткойн-адрес:

сумма

0.15038835 Биткойн

Биткойн-адрес

1D8TE2LRDjRU3b6143LR4GXWJbvhnzoiKu

Я заплатил - что теперь?

После того, как платеж поступит на указанный кошелек и получит 1 подтверждение в сети Биткойн (30-60 минут), эта страница автоматически обновляет себя ссылкой для загрузки программы для дешифрования.

Пожалуйста, следуйте инструкциям в программе для расшифровки, чтобы убедиться, что все ваши файлы расшифрованы правильно.

Обратите внимание, что программа для расшифровки работает только для вашего ПК и расширения .ctNfy, поэтому бесполезно искать другие программы для расшифровки.

Дальнейшая информация

Обратите внимание, что мы установили период в 7 дней, это произойдет: 08.08.2009.

Если мы не получим никакой оплаты до этих пор, мы предположим, что вы не заинтересованы в расшифровке ваших данных, и безвозвратно удалим закрытый ключ для вашего компьютера, и в этом случае ваши данные будут потеряны навсегда.

Обратите внимание, что только мы можем восстановить ваши файлы, не пытайтесь расшифровывать / восстанавливать самостоятельно ваши файлы, в лучшем случае вы только потратите свое время, в худшем случае вы повредите зашифрованные файлы, и мы не сможем помочь их расшифровать!

Другим информатором жертвы выступает изображение sasi.bmp, заменяющее обои рабочего стола.

Текст указывает на необходимость прочитать файл записки с требованиями выкупа.

Технические детали

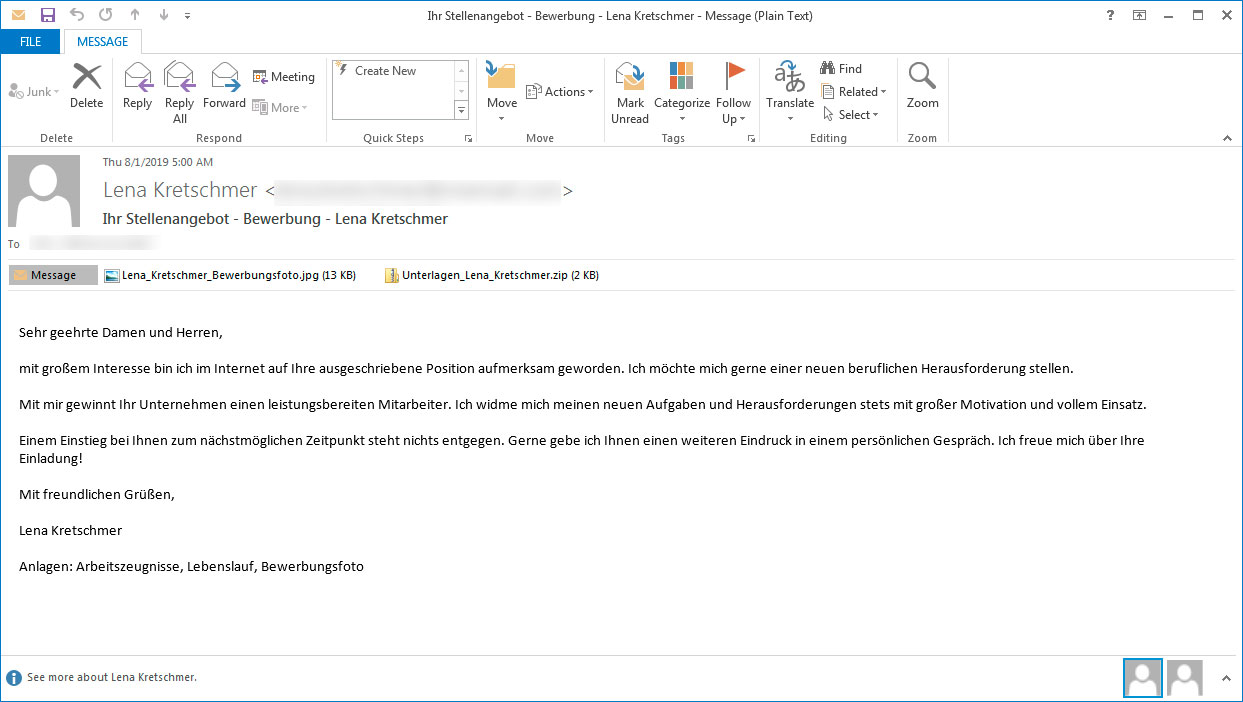

Вредоносный файл распространяется с помощью email-спама как вложение, под видом резюме кандидата на работу.

Пример такого письма:

Subject: Bewerbung auf die Stelle bei der Arbeitsagentur

From: Doris Sammer <doris.sammer@rasendmail.com>

Time received: 30.07.2019 10:28 (UTC+2)

Sehr geehrte Damen und Herren, mit großem Interesse bin auf der Internetseite der Arbeitsagentur auf Ihre ausgeschriebene Position aufmerksam geworden. Gerne möchte ich mich Ihnen als qualifizierte Bewerberin vorstellen.

In eine neue Aufgabe bei Ihnen kann ich verschiedene Stärken einbringen. So gehe ich meine Aufgaben sehr zuverlässig, verantwortungsbewusst und präzise an. Mit mir gewinnt Ihr Unternehmen einen Mitarbeiter, der flexibel, motiviert und teamorientiert ist. Außerdem habe ich in früheren Projekten insbesondere ausgeprägte Kommunikationsstärke, hohe Lernbereitschaft und viel Kreativität unter Beweis stellen können.

Konnte ich Sie mit dieser Bewerbung überzeugen? Ich bin für einen Einstieg zum nächstmöglichen Zeitpunkt verfügbar. Einen vertiefenden Eindruck gebe ich Ihnen gerne in einem persönlichen Gespräch. Ich freue mich über Ihre Einladung!

Mit freundlichen Grüßen,

Doris Sammer

Anlagen: Lebenslauf, Arbeitszeugnisse, Bewerbungsfoto

Вложением является архив Unterlagen_Lena_Kretschmer.zip, или любой другой. Тема письма может быть, как указана выше, или Ihr Stellenangebot - Bewerbung [Your job offer - Application] - Lena Kretschmer, как на скриншоте ниже, или какая-то другая.

Вложение содержит два файла, которые представляются отправителем как резюме в формате PDF.

Эти файлы псевдоPDF-файлы:

Arbeitszeugnisse_Lena_Kretschmer.pdf.lnk

Lebenslauf_Lena_Kretschmer.pdf.lnk

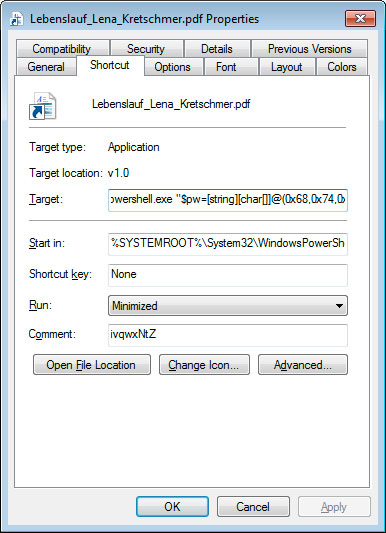

На самом деле эти PDF-файлы являются ярлыками (LNK-файлы), которые выполняют команду PowerShell (см. на скриншоте ниже) для загрузки файла HTA с сайта злоумышленников и запуская его на затронутом компьютере. При выполнении HTA-файл загружает exe-файл вымогателя и сохраняет его в папке C:\Users\Public и в виде исполняемого файла с именем из трех букв. Затем запускается вайпер (стиратель файлов).

Выполняемая команда PowerShell

Свойства LNK-файла

При своём первом запуске GermanWiper завершает процессы, связанные с базой данных и другими программами, чтобы получить доступ к файлам и начать стирание файлов. Ниже приведен список завершаемых процессов:

notepad.exe

dbeng50.exe

sqbcoreservice.exe

encsvc.exe

mydesktopservice.exe

isqlplussvc.exe

agntsvc.exe

sql.exe

sqld.exe

mysql.exe

mysqld.exe

oracle.exe

Вполне возможно, что также может распространяться путём взлома через незащищенную конфигурацию RDP, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Перезаписывает файлы нулями (0x00 байт). Данные не подлежат восстановлению. Уплата выкупа бесполезна!

➤ Удаляет теневые копии файлов, отключает функции восстановления и исправления Windows на этапе загрузки командой:

cmd.exe /k vssadmin.exe delete shadows /all /quiet & bcdedit.exe /set {default} recoveryenabled no & bcdedit.exe /set {default} bootstatuspolicy ignoreallfailures

Список файловых расширений, подвергающихся фейк-шифрованию:

Все популярные форматы файлов или все файлы подряд, кроме тех, что находятся в белых списках файлов, папок и расширений.

Белый список расширений:

.adv, .ADV, .ani, .ANI, .bat, .BAT, .bin, .BIN, .cab, .CAB, .cmd, .CMD, .com, .COM, .cpl, .CPL, .cur, .CUR, .deskthemepack, .DESKTHEMEPACK, .diagcab, .DIAGCAB, .diagcfg, .DIAGCFG, .diagpkg, .DIAGPKG, .dll, .DLL, .drv, .DRV, .exe, .EXE, .hlp, .HLP, .hta, .HTA, .icl, .ICL, .icns, .ICNS, .ico, .ICO, .ics, .ICS, .idx, .IDX, .ldf, .lnk, .LNK, .lock, .LOCK, .mod, .MOD, .mpa, .MPA, .msc, .MSC, .msi, .MSI, .msp, .MSP, .msstyles, .MSSTYLES, .msu, .MSU, .nls, .NLS, .nomedia, .NOMEDIA, .ocx, .OCX, .prf, .PRF, .psl, .PSL, .rom, .ROM, .rtp, .RTP, .scr, .SCR, .shs, .SHS, .spl, .SPL, .sys, .SYS, .theme, .THEME, .themepack, .THEMEPACK, .wpx, .WPX (93 расширения).

Скриншот с частью файлов и расширений из белого списка:

Белый список файлов и папок (директорий):

autorun.inf

boot.ini

bootfont.bin

bootsect.bak

desktop.ini

iconcache.db

ntldr

ntuser.dat

ntuser.dat.log

ntuser.ini

bootmgr

bootnxt

thumbs.db

Windows

Recycle.bin

Mozilla

boot

Application Data

AppData

Program files

Program files (x86)

Programme

Programme (x86)

Programdata

perflogs

intel

msocache

System Volume Information

Причина их пропуска в том, что они нужны для правильной загрузки системы и для просмотра веб-страниц.

Файлы, связанные с этим Ransomware:

Bewerbung-Lena-Kretschmer.exe

<random>.exe - случайное название вредоносного файла

sasi.bmp

ctNfy_Entschluesselungs_Anleitung.html

eRq7E_Entschluesselungs_Anleitung.html

RadEW_Entschluesselungs_Anleitung.html

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\User\AppData\Local\Temp\sasi.bmp

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email:

BTC: 1CQjaKJd8YKuvzjhjtCKy8QGP9CY4X6Xyc

1Ft45aW8b3HeoJGe9NmJz8H3Hu7NpwdHzY

1KjBUvN4Gfipi3bGmuAPDcJEqx48Nx5m4i

17BJR98G3bpycgoicVVWHLmt1n7jwC3HTk

14XhwV3iBMcLE8qURtk4q2TR53oMSNgZHZ

17zGcqKji84sYg6XxefLFvkZouHMKQfSrb

1LRMFKpSKhrobVJa1uo5V7pnYnEV7S8hZE

135ug1diEkaGmTaHh4vP1kLLgswRVmZbKw

1NXZg59BzWSextDuvspbCJ6NRqHT4T7jbM

19sd86duTh7vkYUwMDJirP1F513Tvwo7fv

1JjkbfjDsi1UqqBgcGtsMdZefFMcVukwVa

1PyZ6yQdnMpVn5o9SfdaPEzAH137Ys9KHn

1CQjaKJd8YKuvzjhjtCKy8QGP9CY4X6Xyc

1J1MBbgNoB9pJXhzZs6DtnpgHPzaeqCx2x

1MRvr9bDBKb8LcctebM7RqXi8Xiiv35fUt

1DbAXfFY1sCqea4We28td8e3FUGh1MvKbT

16Cq2MpX1LDMXEa3eGuQ3FGWC3kNoowzjg

1JKN1uz6BaWUwftoPSah5RnvD9aTjimkZe

1FkCZkm74zEQ3UNCScBwUzuxYbbWH15h5z

1HugNNr72MHAd53S3ygHwJWAxi655tpBqa

17vH1YT63jRTavNQRGGsP49xjzZtZsxNRF

1FZhTBLZMRQms5q8h4iHZAYdEpgr6dhpw2

1EJnYFmNmVeozrFjByzQmWBMbCb6sj8KNh

13iv6aUc8oEBg9R9MFREwvTRTjecy2TBXY

1E3s6S3YUfadZP27ZtwtPENbSzV4Mr3kv6

18tnmDSvLb5sxyVaid3K9YdEVfT9THTMfo

1Eh4C1RodoiFEM3G7ZozLojNSNGPLh8Xo1

19PEKTCo1J2Qh1jCHxnsXj4rAAvvnoyrDB

1Ft45aW8b3HeoJGe9NmJz8H3Hu7NpwdHzY

1DAkV3n3QZZtYZAmGDFCQyah7YTCRDNmH1

19cwrjV2FM3fw4BqBwnsBi9hDwMwUbJyy8

13AsdXkb7LG2aJzroZtZpCsqbhyhZgrpwc

167kVP1ctnw48eEM97ZHbwTTLEUaEoHtfN

1A8Rx1PHyYq4xJNSoDnkua9rsQaVuL7KSU

1D8TE2LRDjRU3b6143LR4GXWJbvhnzoiKu

1GJfdiu2AEQA9NsFyKypx7YMfoHFZi7KzR

1Hk2uAwoW6z5QdrtssKXBQ9d6VTvn8nPD8

19D4iUqYYd1y3Hn295yfsacXUykWwqZaov

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as GermanWiper) Write-up, Topic of Support Added later: Write-up by BleepingComputer (on August 4, 2019)

Thanks: Michael Gillespie, James, quietman7 Andrew Ivanov (author), CyberSecurity GrujaRS CyberSecurity GrujaRS to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.