Lost_Files Ransomware

(фейк-шифровальщик, деструктор) (первоисточник)

Translation into English

Этот крипто-вымогатель делает вид, что шифрует данные пользователей, а затем требует выкуп в 500$ в BTC, чтобы вернуть файлы. Оригинальное название: Lost_Files Ransomware. На файле написано: Lost_Files.exe.

Обнаружения:

DrWeb -> Trojan.Siggen8.50271, Trojan.Starter.7899

BitDefender -> Generic.Ransom.Hiddentear.A.B2914DE7, Gen:Variant.Johnnie.205743

ESET-NOD32 -> A Variant Of MSIL/Filecoder.IX, Win32/Agent.ABDB, MSIL/Filecoder.VD

Malwarebytes -> Ransom.HiddenTear

Symantec -> Trojan.Gen.MBT, ML.Attribute.HighConfidence

TrendMicro -> Ransom_RAMSIL.SM, TROJ_GEN.R007C0DE820

© Генеалогия: ✂️ HiddenTear + другой код >> Lost_Files

На самом деле там нет HiddenTear в полном виде, а только часть кода. Кроме того, файлы повреждаются.

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .Lost_Files_Encrypt

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на конец сентября - начало октября 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Запиской с требованием выкупа выступает экран блокировки:

Вместе с ними появляется экран фальшивого сканера Windows.

Вот как это выглядит в реальности.

Комбинированное изображение с экраном, сообщением и прочими элементами.

Содержание текста из экрана блокировки:

Attention!!! First of all we are terribly sorry to have encrypted your data. Because we are human too and we feel some guilt encrypting your data. We offer that we can help you decrypt it again for a small amount of Bitcoins(BTC).

The amount that we need from you is 500 USD that you will transfer to our BTC account. To Get your unique tool to decrypt your files, your need to push the button below and your BTC payment address will show, transfer 500 USD in BTC to that address. After you have transfered the BTC you are going to send an email to our email address(Our email will also get displayed when pushed the button). Where you provide your BTC address of the wallet that you used to send our BTC(If you have other comments, you are welcome to say it)[Also remerber to check your spam inbox for when we send your decryption

tool]. We will check it, if you have sent the BTC, you will get your decryption tool. Everything from family memories to the hard work of yours, will be washed down the toilet and it will never return. So it's strongly advised that you start paying us for helping you to decrypt it. In the case that you are a little older and don't know much about all the computer stuff then you can ask your children or grandchildren.

PLEASE Look below for additional information.

Needing help to get your BTC?

Some resources to get started with BTC:

https://coinsutra.com/buy-bitcoin-uk/

https://cryptocurrencytutors.com/getting-started-with-bitcoin/

https://blokt.com/guides/10-best-bitcoin-cryptocurrency-exchanges-2019-proven-safe-exchanges

Keep in mind!

When you buy BTC you should buy slightly more than 500 USD, just in case the price drops. Also you need it as sending fees which varies at times. So it's recommended to buy 510 USD worth of BTC from one of the exchanges. Then again we are sorry for what happened to you, hope you will have better luck next time! :-)

Перевод текста на русский язык:

Внимание!!! Прежде всего нам очень жаль шифровывать ваши данные. Потому что мы тоже люди и чувствуем вину, зашифровывая ваши данные. Мы предлагаем, что мы можем помочь вам снова расшифровать его за небольшое количество биткойнов (BTC).

Сумма, которая нам нужна от вас, составляет 500$ США, которые вы перечисляете на наш счет BTC. Чтобы получить уникальный инструмент для расшифровки ваших файлов, вам нужно нажать на кнопку ниже, и ваш платежный адрес BTC покажет, перевести 500 долларов США в BTC на этот адрес. После того, как вы передали BTC, отправьте электронное письмо на наш email-адрес (наше письмо также будет отображаться при нажатии кнопки). Где вы предоставляете свой BTC адрес кошелька, который вы использовали для отправки нашего BTC (Если у вас есть другие комментарии, вы можете это сказать) [Также не забывайте проверять свой почтовый ящик на спам, когда мы отправим ваш инструмент дешифрования]. Мы проверим это, если вы отправили BTC, вы получите инструмент для расшифровки. Все, от семейных воспоминаний до тяжелой работы, будет смыто в унитазе и никогда не вернется. Поэтому настоятельно рекомендуется, чтобы вы начали платить нам за помощь в расшифровке. В случае, если вы немного старше и мало знаете обо всех компьютерных вещах, вы можете спросить своих детей или внуков.

ПОЖАЛУЙСТА, смотрите ниже для получения дополнительной информации.

Нужна помощь, чтобы получить BTC?

Некоторые ресурсы для начала работы с BTC:

https://coinsutra.com/buy-bitcoin-uk/

https://cryptocurrencytutors.com/getting-started-with-bitcoin/

https://blokt.com/guides/10-best-bitcoin-cryptocurrency-exchanges-2019-proven-safe-exchanges

Имейте ввиду!

Когда вы покупаете BTC, вы должны купить чуть больше 500$, на случай, если цена упадет. Также вам это нужно, так как плата за отправку варьируется в разы. Поэтому рекомендуется купить BTC стоимостью 510 долларов США на одной из бирж. Опять же, мы сожалеем о том, что случилось с вами, надеюсь, вам повезет в следующий раз! :-)

---

Содержание другого текста о выкупе:

Hi, This is Lost_Files Ransomware, Pay us 500 USD to get our decryption software. So that you can get your files back. The payment is going to be paid in Bitcoin(BTC). For more information about this please click the same EXE file you clicked when you lost all your files. There will be detailed instruction there.

The email is: Lost_Files_Ransom@secmail.pro

Transfer BTC to this address: 13nRGetwvc7UZF8P5KM9bWqHGK6tMk7wyf

Перевод текста на русский язык:

Привет, это Lost_Files Ransomware, платите нам 500$ США, чтобы получить нашу программу для расшифровки. Так вы сможете вернуть свои файлы. Оплата принимается в биткойнах (BTC). Для информации об этом, пожалуйста щелкните тот же EXE-файл, который вы щелкнули, когда Вы потеряли все свои файлы. Там будет подробная инструкция.

Адрес email: Lost_Files_Ransom@secmail.pro

Переведите BTC на этот адрес: 13nRGetwvc7UZF8P5KM9bWqHGK6tMk7wyf

Технические детали

Распространяется с помощью email-спама и вредоносного вложения, имитирует письмо от Microsoft с темой "Virus Detection On Your Computer!".

В письме сообщается, что на компьютере обнаружен троянский конь, и получатель должен загрузить ссылку на "security scanner".

Может распространяться путём взлома через незащищенную конфигурацию RDP, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

.asp, .ASP, .aspx, .ASPX, .avi, .AVI, .bat, .BAT, .bk, .BK, .bmp, .BMP, .css, .CSS, .csv, .CSV, .divx, .DIVX, .doc, .DOC, .docx, .DOCX, .html, .HTML, .index, .INDEX, .JPEG, .jpeg, .jpg, .JPG, .mdb, .MDB, .mkv, .MKV, .mov, .MOV, .mp3, .MP3, .mp4, .MP4, .mpeg, .MPEG, .odt, .ODT, .ogg, .OGG, .pdf, .PDF, .php, .PHP, .png, .PNG, .ppt, .PPT, .pptx, .PPTX, .psd, .PSD, .rar, .RAR, .sln, .SLN, .sql, .SQL, .txt, .TXT, .wav, .WAV, .wma, .WMA, .wmv, .WMV, .xls, .XLS, .xlsx, .XLSX, .xml, .XML, .zip, .ZIP (80 расширений с дублями в верхнем регистре).

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

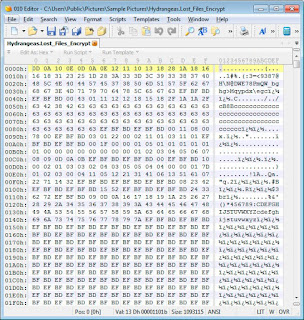

➤ В реальности файлы не зашифрованы, но вымогатель изменяет первую строку файла и повреждает двоичные данные. Уплата выкупа бесполезна!

Файлы оказываются поврежденными, потому что программа использует File.ReadAllLines метод для чтения содержимого файла в массив. Поскольку эта функция предназначена для использования в текстовых файлах, то большая часть прочитанных двоичных данных изображений, документов, электронных таблиц и т.д. будет повреждена. Неизвестно, это намеренная функция портит данные или следствие ошибки разработчика.

Файлы, связанные с этим Ransomware:

WSS.zip - архив с вредоносными файлами

Windows Security Scanner.exe - фальшивый Windows-файл

SecurityUpdater.exe.exe - фальшивый Windows-файл

/Resources/ - скрытая папка в архиве

Lost_Files.exe - вредоносный файл

Lost_Files.pdb - оригинальное название файла проекта

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Windows Security Scanner/

Windows Security Scanner/Resources/

Windows Security Scanner/Resources/32BitRun.exe

Windows Security Scanner/Resources/Installer_exe.exe

Windows Security Scanner/Resources/SecurityUpdater.exe.exe

Windows Security Scanner/Resources/ShortCutVBS.vbs

Windows Security Scanner/Resources/Temp_Test.tester

Windows Security Scanner/Resources/Windows.LNK

Windows Security Scanner/Windows Security Scanner.exe

Windows Security Scanner/desktop.ini

Оригинальное название проекта:

C:\Users\lenovo\source\repos\Junk_Code_Lost_Files\Lost_Files\Lost_Files\obj\Release\Lost_Files.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Malware URL: xxxx://104.168.159.201/WSS.zip

Email: Lost_Files_Ransom@secmail.pro

Email из письма на экране: safe@safeplacesllc.com

BTC: 13nRGetwvc7UZF8P5KM9bWqHGK6tMk7wyf

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT>> VT>>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >> AR>>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter: myTweet ID Ransomware (ID as Lost_Files) Write-up, Write-up, Topic of Support *

- Видеообзор атаки Lost_Files Ransomware, сделанный мной c помощью сервиса ANY.RUN

Thanks: Xavier Mertens, Michael Gillespie, Lawrence Abrams Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.