aZaZeL Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей, а затем требует выкуп в 0.1 BTC, чтобы вернуть файлы. Оригинальное название написано в записке о выкупе: aZaZeL.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: выясняется.

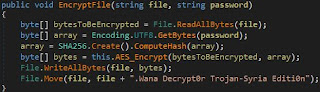

К зашифрованным файлам добавляется расширение .Encrypted

Активность этого крипто-вымогателя пришлась на начало июня 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

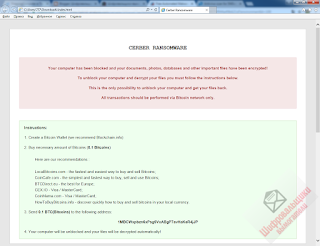

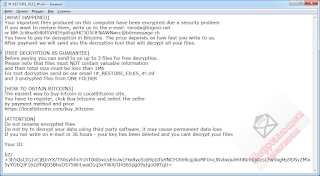

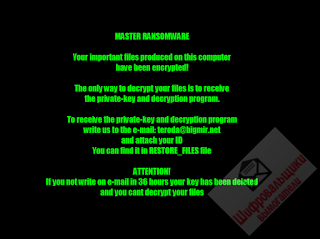

Записка с требованием выкупа называется: File_Encryption_Notice.txt

Содержание записки о выкупе:

***

Your files are encrypted!!!

***

Your documents,photos, databases & other important files have been encrypted with

strongest encryption & unique key, generated for this computer.

We offer you to purchase special application for recovery access to your encrypted

files. Getting the decryptor is the only opportunity not to loose your file from pc

forever.

===

Your lock id:

0x[redacted hex][WIN_7]VN:A

===

Without a decryption tool it is imposible to recover your files. So

keep your lock id very safe else you can never recover your files.

It will be better if you note it somewhere outside your pc on the paper.

***

To purchase the decryption tool follow these steps:

***

1.Register a Bitcoin(BTC) wallet at (www.blockchain.info/wallet/new)

(Properly note your Bitcoin wallet address and Identifier address which you require to login to your BTC wallet)

2.If you dont have Bitcoins, you can buy them at (www.coinmama.com)

Here are the detail steps which will help you to buy buitcoins

===

Step 1: Goto (www.coinmama.com/register) and register your account there using your email id.

Step 2: After you register an account, you need to Signup/Login to your coinmama account.

Step 3: Then Choose the amount of Bitcoin (0.1 BTC) you need to buy.

Step 4: Choose a method of payment. You need to select the one of the available methods of payment

(Recommended: Western union or Moneygram)

Step 5: Note the details given for money transfer(eg:account holder's name, address,etc)

Step 6: Deposit the given amount of money in Western union or Moneygram near your location to the given details.

Step 7: After you deposit the cash, you will receive a transfer receipt with important information (eg:MTCN number).

Step 8: Only then goto next step (i.e. Complete your order) to assure a successful transfer.

Step 9: Copy the exact information as stated on your transfer receipt in the form.

Step 10: Enter your Bitcoin wallet address properly in the form then update order.

Your order will be processed once your transfer clears in their account.

They will update you by email, moments after sending your Bitcoins.

===

Other site to buy Bitcoins (www.localBitcoins.com)

(First time Bitcoin buyers guide available at (https://en.Bitcoin.it/wiki/First-time_buyers_guide)

3.After you buy Bitcoins, transfer Bitcoins to the details given below

Account details:

===

# Amount to transfer: 0.1 BTC(approx.$46 US Dollars)

# Transfer to bitcoin address: 1MaBogxRSscjxsdcsEr6ymtkV9SdGLfuxf

**Check bitcoin address properly before payment**

===

Only after the payment

===

Mail us to receive the decryption tool

Mailing details:

===

# Mail to: azazel-bot@india.com

# Subject: Decryptor Request

# Message: Message us the following details:

1.Your lock id (see at the top)

2.Email id: Your email id in which you wish to receive the decryptor.

3.BTC address: Your bitcoin wallet address from which you have made the payment.

(You can also mail us to get a guide on How to buy Bitcoins)

===

Special Warning!!!

===

Donot try to rename or be oversmart with those encrypted files, else they cant be

decrypted back & you will loose them forever.

#Files EnCrYpTeD by aZaZeL

Перевод записки на русский язык:

Ваши файлы зашифрованы !!!

***

Ваши документы, фото, базы данных и другие важные файлы были зашифрованы с самым сильным шифрованием и уникальный ключом, созданным для этого компьютера.

Мы предлагаем вам приобрести специальное приложение для восстановления доступа к зашифрованным файлам. Получение дешифратора - единственная возможность не потерять ваш файл на ПК навсегда.

===

Ваш lock id:

0x [redacted hex] [WIN_7] VN: A

===

Без инструмента дешифрования невозможно восстановить файлы. Потому cохраните ваш lock id, иначе вы никогда не сможете восстановить свои файлы.

Будет лучше, если вы заметите это где-то вне вашего ПК на бумаге.

***

Чтобы приобрести инструмент дешифрования, выполните следующие действия:

***

1. Зарегистрируйте Биткойн-кошелек (BTC) на (www.blockchain.info/wallet/new)

(Обратите внимание на свой адрес Биткойн-кошелька и ID-адрес, который требуется для входа в ваш кошелек BTC)

2. Если у вас нет биткойнов, вы можете купить их на сайте (www.coinmama.com)

Вот подробные шаги, которые помогут вам купить биткоины

===

Шаг 1: Идите на (www.coinmama.com/register) и зарегистрируйте там свою учетную запись, используя ваш email id.

Шаг 2. После регистрации учетной записи вам надо войти в свою учетную запись на coinmama.

Шаг 3: Затем выбрать количество биткоинов (0.1 BTC), которое вам нужно купить.

Шаг 4. Выбрать способ оплаты. Вам нужно выбрать один из доступных способов оплаты

(Рекомендуется: Western Union или Moneygram)

Шаг 5: Обратите внимание на данные, указанные для перевода денег (например: имя владельца учетной записи, адрес и т.д.).

Шаг 6: Депозит данной суммы денег в Western Union или Moneygram рядом с вашим местоположением для подробных данных.

Шаг 7: После внесения наличных денег вы получите квитанцию о переводе с важной информацией (например: номер MTCN).

Шаг 8: Только после этого перейдите к следующему шагу (т.е. Complete your order), чтобы обеспечить успешную передачу.

Шаг 9: Скопируйте точную информацию, указанную в вашей передаче, в форме.

Шаг 10: Введите свой биткойн-кошелек правильно в форме, а затем обновите заказ.

Ваш заказ будет обработан, как только ваш перевод будет очищен на их счете.

Они будут обновлять вас по email, через несколько минут после отправки ваших биткоинов.

===

Другой сайт для покупки биткоинов (www.localBitcoins.com)

(Впервые руководство для покупателей биткоинов доступно по адресу (https://en.Bitcoin.it/wiki/First-time_buyers_guide)

3. После покупки биткоинов передайте биткоины на приведенные ниже данные

Детали учетной записи:

===

# Сумма перевода: 0,1 BTC (около 46 долларов США)

# Перевод на биткоин-адрес: 1MaBogxRSscjxsdcsEr6ymtkV9SdGLfuxf

** Проверьте биткоина-адрес должным образом перед оплатой **

===

Только после оплаты

===

Отправьте нам запрос на получение средства дешифрования

Детали отправки:

===

# Mail to: azazel-bot@india.com

# Тема: Decryptor Request

# Сообщение: Сообщите нам следующие данные:

1. Ваш lock id (см. вверху)

2. Email id: ваш email id, на который вы хотите получить дешифратор.

3. BTC адрес: Ваш адрес биткойн-кошелека, с которого вы сделали платеж.

(Вы также можете отправить нам письмо, чтобы получить руководство о том, как купить биткойны)

===

Специальное предупреждение !!!

===

Не пытайтесь переименовывать или умничать с этими зашифрованными файлами, иначе их нельзя будет дешифровать назад, и вы потеряете их навсегда.

#Files EnCrYpTeD by aZaZeL

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

File_Encryption_Notice.txt

<random>.exe

Расположения:

***

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: azazel-bot@india.com

BTC: 1MaBogxRSscjxsdcsEr6ymtkV9SdGLfuxf

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

Read to links: Tweet on Twitter ID Ransomware (ID as aZaZeL) Write-up, Topic of Support *

Thanks: Michael Gillespie * * *

© Amigo-A (Andrew Ivanov): All blog articles.