DBGer Ransomware

(шифровальщик-вымогатель)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название.

К зашифрованным файлам добавляется расширение: .dbger

.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на начало июня 2018 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется: _How_to_decrypt_files.txt

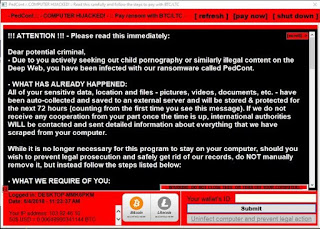

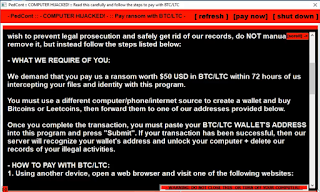

Содержание записки о выкупе:

Some files have been encrypted

Please send ( 1 ) bitcoins to my wallet address

If you paid, send the machine code to my email

I will give you the key

If there is no payment within three days,

we will no longer support decryption

If you exceed the payment time, your data will be open to the public download

We support decrypting the test file.

Send three small than 3 MB files to the email address

BTC Wallet : 3EbN7FP8f8x9FPQQoJKXvyoHJqSkKmAHPY

Email: dbger@protonmail.com

Your HardwareID: *****

Перевод записки на русский язык:

Некоторые файлы были зашифрованы

Пожалуйста, отправьте (1) биткоин на адрес моего кошелька

Если вы заплатили, отправьте код машины на мой email

Я дам вам ключ

Если нет оплаты три дня,

мы не будем поддерживать дешифровку

Если вы просрочите время оплаты, ваши данные будут открыты для публичной загрузки

Мы поддерживаем дешифрование тест-файла.

Отправьте три файла менее 3 МБ на email-адрес

BTC-кошелек : 3EbN7FP8f8x9FPQQoJKXvyoHJqSkKmAHPY

Email: dbger@protonmail.com

Ваш HardwareID: *****

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1. ➤ Теперь использует не только EternalBlue, но и Mimikatz (утилиту для сброса паролей с открытым исходным кодом). Кроме того используется также netcat (утилита Unix, позволяющая устанавливать соединения TCP и UDP, принимать оттуда данные и передавать их).

Список файловых расширений, подвергающихся шифрованию:

.cat, .csv, .db, .doc, .gif, .htm, .ico, .inf, .ini, .jpg, .png, .ppt, .sam, .shw, .txt, .url, .xls, .xml, .wav, .wb2, .wk4, .wpd, .wpg и другие

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы, файлы без расширений.

Файлы, связанные с этим Ransomware:

_How_to_decrypt_files.txt

mmkt.exe

<random>.exe - случайное название

uname.tmp

upass.tmp

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: dbger@protonmail.com

BTC: 3EbN7FP8f8x9FPQQoJKXvyoHJqSkKmAHPY

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid анализ >>

𝚺 VirusTotal анализ >>

ᕒ ANY.RUN анализ >>

🐞 Intezer анализ >>

Ⓥ VirusBay образец >>

👽 AlienVault анализ >>

🔃 CAPE Sandbox анализ >>

ⴵ VMRay анализ >>

⨇ MalShare анализ >>

⟲ JOE Sandbox анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 12 января 2020:

Пост в Твиттере >>

Пост в Твиттере >>

Расширение: .5ss5c

Email: 5ss5c@mail.ru

Записка (на китайском): _如何解密我的文件_.txt

Результаты анализов: VT + AR + IA + IA / VT + AR

➤ Содержание записки:

部分文件已经被加密

如果你想找回加密文件,发送 (1) 个比特币到我的钱包

从加密开始48小时之内没有完成支付,解密的金额会发生翻倍.

如果有其他问题,可以通过邮件联系我

您的解密凭证是 :

***

Email:[5ss5c@mail.ru]

---

Перевод на русский:

Некоторые файлы были зашифрованы

Если вы хотите получить зашифрованный файл, отправьте (1) биткойны на мой кошелек

Если платеж не будет завершен за 48 часов с начала шифрования, сумма расшифровки удвоится.

Если у вас есть другие вопросы, вы можете связаться со мной по электронной почте

Ваши данные для расшифровки:

***

Email:[5ss5c@mail.ru]

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + myTweet ID Ransomware (ID as Satan) Write-up, Topic of Support *

Thanks: MalwareHunterTeam, Michael Gillespie Andrew Ivanov (article author) *

© Amigo-A (Andrew Ivanov): All blog articles.