Yatron Ransomware

Yatron 2.0 Ransomware

(шифровальщик-вымогатель, RaaS)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES + RSA, а затем требует выкуп в 0.5 BTC, чтобы вернуть файлы. Оригинальное название: Yatron. На файле написано: Yatron.exe. Пытается удалить зашифрованные файлы, если платеж не был произведен в течение 72 часов.

Обнаружения:

DrWeb -> Trojan.Siggen7.30138

BitDefender -> Trojan.Ransom.Yatron.A

ALYac -> Trojan.Ransom.Yatron ESET-NOD32 -> A Variant Of Generik.JKXMRAK

Kaspersky -> Trojan-Ransom.MSIL.Yatron.a

Malwarebytes -> Ransom.Yatron

Microsoft -> Ransom:Win32/Yatron.SA

Tencent -> Win32.Trojan.Raas.Auto

TrendMicro -> Ransom.Win32.YATRON.THCABAI

© Генеалогия: HiddenTear >> Yatron

Изображение с сайта Yatron Ransomware

К зашифрованным файлам добавляется расширение: .Yatron

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Активность этого крипто-вымогателя пришлась на начало февраля 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Запиской с требованием выкупа выступает экран блокировки.

Содержание записки о выкупе:

Your personal files are encrypted By Yatron

Oops ,Your Files Have Been Encrypted

your important files are encrypted !

Your documents, photos, databases and Other personal files are encrypted ?

the files that you looked for not readable ?

We are the only ones who can decrypt your files Through the unique key.

what should I do for decrypting my files?

If you want to recover your files, you must purchase a the unique key

send 0.5 btc to the payment address : ***

Send us your ID after your payment

Email to contact us : yatron_Decryptor@mail.ru

As proof you can email us 2 files to decrypt and we will send you the recover files to prove that we can decrypt your files

---

you have 3 Days to pay or Your files will be deleted

Перевод записки на русский язык:

Ваши личные файлы зашифрованы Yatron

Упс, ваши файлы были зашифрованы

Ваши важные файлы зашифрованы!

Ваши документы, фотографии, базы данных и другие личные файлы зашифрованы?

файлы, которые вы искали, не читаются?

Мы единственные, кто может расшифровать ваши файлы с уникальным ключом.

что я должен сделать для расшифровки моих файлов?

Если вы хотите восстановить ваши файлы, вы должны купить уникальный ключ

отправьте 0,5 BTC на адрес платежа: ***

Отправьте нам свой ID после оплаты

Свяжитесь с нами по email: yatron_Decryptor@mail.ru

Как доказательство вы можете отправить нам 2 файла для расшифровки, и мы вышлем вам восстановленные файлы, чтобы доказать, что мы можем расшифровать ваши файлы

---

у вас 3 дня на оплату или ваши файлы будут удалены

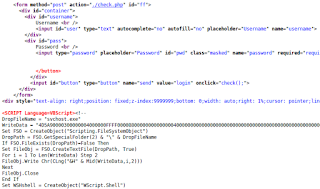

Сайт вымогателей содержит вредоносный скрипт, который атакует браузер при открытии страницы, запускает вредонос Ramnit, который похищает из него всю доступную информацию.

Технические детали

Yatron рекламируется в Твиттере как Ransomware-as-a-Service, но работает немного иначе, чем большинство RaaS. Разработчик Yatron продает один раз доступ к RaaS за 100$ в биткоинах, и в дальнейшем плата больше не взимается.

Может начать распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ В Yatron планируется использовать эксплойты EternalBlue и DoublePulsar для распространения на другие компьютеры в сети.

Примечательно, что в данном скриншоте имеется фраза на русском языке.

Список файловых расширений, подвергающихся шифрованию:

.1st, .3fr, .3g2, .3gp, .7z, .7zip, .aaf, .accdb, .aep, .aepx, .aet, .ai, .aif, .as, .as3, .asf, .asp, .asx, .avi, .bmp, .bsa, .cdr, .class, .cpp, .cr2, .crt, .cs, .csv, .dat, .db, .dbf, .der, .doc, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .dwg, .dxf, .efx, .exe, .epk, .eps, .ff, .fla, .flv, .forge, .fpk, .gif, .gz, .h, .hkx, .icxs, .idml, .iff, .indb, .indd, .indl, .indt, .inx, .iwi, .jar, .java, .jpe, .jpeg, .jpg, .js, .kf, .lit, .litemod, .m2, .m3u, .m3u8, .m4u, .max, .md, .mdb, .mdbackup, .mid, .mkv, .mov, .mp3, .mp4, .mpa, .mpeg, .mpg, .mrw, .mrwref, .msg, .ncf, .odb, .odt, .orf, .p7b, .pbm, .pdb, .pdd, .pdf, .pfx, .php, .pkpass, .pl, .plb, .pmd, .png, .pot, .potm, .potx, .ppj, .ppam, .pps, .ppsm, .ppsx, .ppt, .ppt, .pptm, .pptx, .prel, .prproj, .ps, .psd, .psk, .pst, .ptx, .py, .ra, .rar, .raw, .rb, .rgss3a, .rim, .rt, .rtf, .sdf, .ses, .sie, .sldm, .sldx, .slm, .sql, .sum, .svg, .swf, .tar, .tif, .txt, .upk, .vcf, .vob, .w3x, .wav, .webdoc, .wgz, .wma, .wmv, .wotreplay, .wp5, .wpd, .wps, .wri, .xbplate, .xla, .xlam, .xll, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xqx, .xxx, .y, .yal, .yml, .zip, и другие.

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

stub j2.exe

yatron_ransomware.exe

lan.dll

ELBDNOWD.txt

<random>.exe - случайное название

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

URL: hxxx://halkontra.000webhostapp.com/*** (VT)URL: hxxx://halkontra.000webhostapp.com/info/info/dashboard.html

URL: hxxx://wwwreluxpro.000webhostapp.com/wp-content/themes/shapely/languages/msg.jpg

URL: hxxxs://febrifacient-manual.000webhostapp.com/secure%20(2)/secure/auth/index.php

URL: hxxxs://snorting-elementsysyaa.000webhostapp.com/Wells/Verify

URL: hxxxs://betabi-zatina.000webhostapp.com/ssl/ssl/ssl/questions.php***

URL: hxxx://significative-verse.000webhostapp.com/

Tor-URL: hxxx://pkaojezkfexlj25q.onion

hxxx://lnwmfuwkqgykg4rc.onion

hxxx://rzq5tihf6yr4ccfq.onion

Email: yatronraas@mail.ru, yatron_Decryptor@mail.ru

BTC: 36Bz7B1gsc1WdBf7tnRNbKUGiQjQ2qHGoo

BTC не существующий: mv84588ugtu8vug7ynff7hg7wn78r

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT сайта >>

🐞 Intezer analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

ᕒ ANY.RUN analysis >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

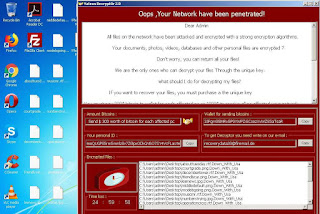

Обновление от 21 октября 2020:

Самоназвание: Yatron Decryptor 2.0

Расширение: .Down_With_Usa

Записка: !Please Read Me!.txt

Email: recoverydata28@firemail.de

BTC: 3JFgm9SMRxSP9YWPZiSCsezXvWZS5aTsaR

➤ Содержание записки:------------- Oops,Your Network have been infected!-------------

Dear Admin All files on the network have been attacked and encrypted with a strong encryption algorithms. RSA 2048 and AES-256.

All your files, documents, photos, databases and other important files are encrypted by a strong encryption.

Don't worry, you can return all your files!

We are the only ones who can decrypt your files Through the unique key.

what should I do for decrypting my files?

If you want to recover your files, you must purchase a the unique key You must pay 300$ bitcoin to wallet : 3JFgm9SMRxSP9YWPZiSCsezXvWZS5aTsaR

for each affected pc or 1000$ to receive all pc affected your network.

DO NOT RESET OR SHUTDOWN - files may be damaged.

DO NOT RENAME the encrypted files.

DO NOT MOVE the encrypted files.

This may lead to the impossibility of recovery of the certain files.

As proof you can email us 3 files to decrypt and we will send you the recover files to prove that we can decrypt your files.

Attempts to restore your data with third party software as Rakhni Decryptor etc.

will lead to irreversible destruction of your data.

To get this software you need write on our e-mail: recoverydata28@firemail.de

Your personal ID: moQUGP85rm5mnlz8v7Z8lpxODkGVBO7 [всего 172 знака]

---

Файл: yatron.exe

➤ Обнаружения:

ALYac -> Trojan.Ransom.Yatron

BitDefender -> Gen:Trojan.Heur.Ix0@rDx@0wpaf

DrWeb -> Trojan.MulDrop14.9868

ESET-NOD32 -> MSIL/Filecoder.ACS

Kaspersky -> HEUR:Trojan.MSIL.Eb.gen

Malwarebytes -> Ransom.WannaCrypt

Microsoft -> Trojan:Win32/Ymacco.AA9A

Symantec -> ML.Attribute.HighConfidence

TrendMicro -> TROJ_GEN.R002C0WJO20

---

Другие названия и расположение файлов:

%TEMP%\Eternalblue-2.2.0.exe

%TEMP%\Nasa.exe

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

25 сентября 2019 года. Файлы можно расшифровать.

Поддержка расшифровки добавлена в RakhniDecryptor

Ссылки для загрузки:

https://support.kaspersky.com/10556

https://support.kaspersky.ru/10556

25 сентября 2019 года. Файлы можно расшифровать.

Поддержка расшифровки добавлена в RakhniDecryptor

Ссылки для загрузки:

https://support.kaspersky.com/10556

https://support.kaspersky.ru/10556

Read to links:

Tweet on Twitter + Tweet + myTweet

ID Ransomware (ID as Yatron)

Write-up, Topic of Support

*

Read to links:

Tweet on Twitter + Tweet + myTweet

ID Ransomware (ID as Yatron)

Write-up, Topic of Support

*

Thanks:

Lawrence Abrams, Michael Gillespie, S!Ri

Andrew Ivanov (author)

***

to the victims who sent the samples

Thanks:

Lawrence Abrams, Michael Gillespie, S!Ri

Andrew Ivanov (author)

***

to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.  Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Read to links: Tweet on Twitter + myTweet ID Ransomware (ID as Rapid) Write-up, Topic of Support *

Thanks: Michael Gillespie, MalwareHunterTeam Andrew Ivanov (author) *** to the victims who sent the samples