BigBossHorse Ransomware

Variants: Heronpiston, Horsedeal, HorseLeader, XHamster, InHorseWeTrust

Этот крипто-вымогатель из семейства GarrantyDecrypt шифрует данные пользователей, а затем требует связаться с вымогателями, чтобы узнать, как заплатить выкуп и файлы. Оригинальное название: в записке не указано.

---

Обнаружения (нет ранних образцов):

DrWeb -> Trojan.Encoder.30568

BitDefender -> Gen:Heur.Ransom.Imps.1, Trojan.GenericKD.42254464

ALYac -> Trojan.Ransom.BigBosshorse

Avira (no cloud) -> TR/AD.RansomHeur.uvzup

ESET-NOD32 -> A Variant Of Win32/Filecoder.Outsider.C

McAfee -> Ransom/Horsedeal

TrendMicro -> TROJ_FRS.0NA103AH20

Symantec -> Downloader, ML.Attribute.HighConfidence

---

© Генеалогия: GarrantyDecrypt > BigBossHorse (Heronpiston, Horsedeal)

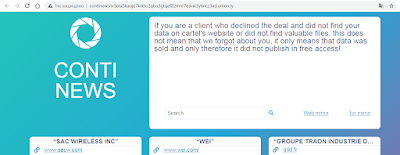

Изображение — логотип статьи

К зашифрованным файлам добавляются расширения:

.bigbosshorse

.heronpiston

.horsedeal

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Активность этого варианта крипто-вымогателя из семейства GarrantyDecrypt была замечена в ноябре-декабре 2019 и в январе 2020 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется: #Decryption#.txt

Содержание записки о выкупе:

All your files have been ENCRYPTED!!!

Write to our email - bigbosshorse@ctemplar.com

Or contact us via jabber - bigbosshorse@xmpp.jp

Jabber client installation instructions:

Download the jabber (Pidgin) client from https://pidgin.im/download/windows/

After installation, the Pidgin client will prompt you to create a new account.

Click - Add

In the -Protocol field, select XMPP

In -Username - come up with any name

In the field -domain - enter any jabber-server, there are a lot of them, for example - exploit.im

Create a password

At the bottom, put a tick -Create account

Click add

If you selected -domain - exploit.im, then a new window should appear in which you will need to re-enter your data:

User

password

You will need to follow the link to the captcha (there you will see the characters that you need to enter in the field below)

If you don't understand our Pidgin client installation instructions, you can find many installation tutorials on youtube - https://www.youtube.com/results?search_query=pidgin+jabber+install

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

tell your unique ID

lJWSLNJGJZbvKjZnL/hl5VwkLusRj1kS8a5Wgv6*** [всего 684 знака]

Перевод записки на русский язык:

Все ваши файлы зашифрованы !!!

Пишите на наш email - bigbosshorse@ctemplar.com

Или свяжитесь с нами через jabber - bigbosshorse@xmpp.jp

Инструкция по установке клиента Jabber:

Загрузите Jabber (Pidgin) клиент с https://pidgin.im/download/windows/

После установки клиент Pidgin предложит вам создать новую учетную запись.

Нажмите - Добавить

В поле -Protocol выберите XMPP

В -Username - придумать любое имя

В поле -domain - введите любой jabber-сервер, их много, например - exploit.im

Создать пароль

Внизу поставьте галочку - Создать аккаунт

Нажмите добавить

Если вы выбрали -domain - exploit.im, то должно появиться новое окно, в котором вам нужно будет повторно ввести ваши данные:

Пользователь

пароль

Вам нужно будет перейти по ссылке на капчу (там вы увидите символы, которые нужно ввести в поле ниже)

Если вы не понимаете наши инструкции по установке клиента Pidgin, вы можете найти множество руководств по установке на YouTube - https://www.youtube.com/results?search_query=pidgin+jabber+install

Внимание!

Не переименовывайте зашифрованные файлы.

Не пытайтесь расшифровать ваши данные с помощью сторонних программ, это может привести к необратимой потере данных.

Расшифровка ваших файлов с помощью третьих лиц может привести к повышению цены (они добавляют свою плату к нашей), или вы можете стать жертвой мошенничества.

сообщите свой уникальный идентификатор

lJWSLNJGJZbvKjZnL / hl5VwkLusRj1kS8a5Wgv6 *** [всего 684 знака]

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

#Decryption#.txt - название записки о выкупе

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: bigbosshorse@ctemplar.com

Jabber: bigbosshorse@xmpp.jp

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 10 декабря 2019:

Топик на форуме >>

Расширение: .heronpiston

Записка: #Decryption#.txt

Email: heronpiston@ctemplar.com

Jabber: heronpiston@xmpp.jp

Результаты анализов: VT

➤ Содержание записки:

All your files have been ENCRYPTED!!!

Write to our email - heronpiston@ctemplar.com

Or contact us via jabber - heronpiston@xmpp.jp

The easiest way:

- register here https://www.xmpp.jp/signup

- after go here https://www.xmpp.jp/client/

- log in and write us to heronpiston@xmpp.jp

Or you can download and set up jabber client Pidgin from https://pidgin.im/download/widows/ login and contact us

Attention!

- Do not rename encrypted files.

- Do not try to decrypt your data using third party software, it may cause permanent data loss.

- Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us. After payment we will send you decryption tool that will decrypt all your files.

Free decryption as guarantee

User

password

Before paying you can send us up to 3 files for free decryption. The total size of files must be less than 3Mb (non archived), and files should not contain valuable information (databases, backups, large excel sheets, etc.).

How to obtain Bitcoins

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins', and select the seller by payment method and price.

https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins/

Or you can use popular exchange service https://www.bestchange.com/

tell your unique ID

VCnwcPRrS5xfEHCf5+HMHkjS2QLV0kXKSa0L7ww*** [всего 684 знака]

=== 2020 ===

Обновление от 14 января 2020:

Пост в Твиттере >>

Пост в Твиттере >>

Расширение: .horsedeal

Записка: #Decryption#.txt

ICQ: https://icq.im/bigbosshorse

Jabber: bigbosshorse@xmpp.jp

Файлы: horsedeal.exe, avgdiagex.exe

➤ Результаты анализов: HA + VT + IA + IA + AR / VT + AR

Содержание записки о выкупе:

All your files have been ENCRYPTED!!!

Write to our ICQ https://icq.im/bigbosshorse

Or contact us via jabber - bigbosshorse@xmpp.jp

Jabber client installation instructions:

Download the jabber (Pidgin) client from https://pidgin.im/download/windows/

After installation, the Pidgin client will prompt you to create a new account.

Click - Add

In the -Protocol field, select XMPP

In -Username - come up with any name

In the field -domain - enter any jabber-server, there are a lot of them, for example - exploit.im

Create a password

At the bottom, put a tick -Create account

Click add

If you selected -domain - exploit.im, then a new window should appear in which you will need to re-enter your data:

User

password

You will need to follow the link to the captcha (there you will see the characters that you need to enter in the field below)

If you don't understand our Pidgin client installation instructions, you can find many installation tutorials on youtube - https://www.youtube.com/results?search_query=pidgin+jabber+install

If you have not received a response from us then we may have technical problems and please write to us using Jaber here bigbosshorse@xmpp.jp or on icq

Attention!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price (they add their fee to our) or you can become a victim of a scam.

tell your unique ID

kTRjw264lzZ7JC7gzkXghgEkTTiH0T/lArdIOOwwt0xG7vTzu8QYsiuWpvvXg1OH0jg*** [всего 1368 знаков]

---

Другим информатором жертвы выступает изображение, заменяющее обои Рабочего стола, содержащее контакты вымогателей:

Need you files? Contact us!

ICQ: @bigbosshorse

XMPP: bigbosshorse@xmpp.jp

---

Исследователь вредоносных программ S!Ri сделал сравнение варианта BigBossHorse-Horsedeal (слева) с GarrantyDecrypt (справа). Это подтверждает их родство.

Обновление от 10 марта 2020:

Пост в Твиттере >>

Расширение: .horseleader

Записка: #Decrypt#.txt

ICQ: @Horseleader

Jabber: horseleader@xmpp.jp

Файлы: Wmiprvse.exe, 93F1.tmp.jpg (обои с лошадьми)

Результаты анализов: VT + AR + VMR

Вариант от 10 июня 2021:

Расширение: .XHAMSTER

Записка: #Decrypt#.txt

ICQ: @xhamster2020

Файл: svchosts.exe

Результаты анализов: VT + AR ➤ Обнаружения:

BitDefender -> Gen:Variant.Fugrafa.52196

ESET-NOD32 -> A Variant Of Win32/Filecoder.Outsider.I

Malwarebytes -> Malware.AI.431685973

Microsoft -> Ransom:Win32/GarrantDecrypt.PA!MTB

Rising -> Ransom.Outsider!1.D74B (CLASSIC)

Symantec -> ML.Attribute.HighConfidence

Tencent -> Win32.Trojan.Filecoder.Pbyz

TrendMicro -> Ransom_GarrantDecrypt.R002C0DFA21

Вариант от 10 июля 2021:

Расширение (без точки): INHORSEWETRUST

Записка: #Decrypt#.txt

ICQ: @Konwarszawski

ICQ: @SAFEPLACE

Jabber: bigboss@thesecure.biz

Файл: encryptor.exe

Результаты анализов: VT + AR ➤ Обнаружения:

DrWeb -> Trojan.Encoder.34138

BitDefender -> Gen:Variant.Razy.773049

ESET-NOD32 -> A Variant Of Win32/Filecoder.Outsider.I

Malwarebytes -> Ransom.Outsider

Tencent -> Win32.Trojan.Filecoder.Wogh

TrendMicro -> Ransom_GarrantDecrypt.R002C0DGA21

Вариант от 28 августа 2021:

Расширение: .zipzipulya

Записка: #Decrypt#.txt

ICQ: @zipzipulia

Skype: Zip Zipulya

Вариант от 18 сентября 2021:

Расширение: .Zhirinovsky

Записка: #Decrypt#.txt

ICQ: @Zhirinovsky

Skype: Zhirinovsky Decryption

➤ Обнаружения:

DrWeb -> Trojan.Encoder.34616

BitDefender -> Generic.Ransom.GarrantDecrypt.D8708474

ESET-NOD32 -> A Variant Of Win32/Filecoder.Outsider.I

Microsoft -> Ransom:Win32/GarrantDecrypt.PA!MTB

TrendMicro -> Ransom.Win32.GARRANTYCRYPT.SMYXBGJ

Вариант от 24 октября 2021:

Расширение: .WhiteHorse

Записка: #Decrypt#.txt

ICQ: @Whitehorsedecryption

Skype: Whitehorsedecryption

Результаты анализов:

VT + IA + TG➤ Обнаружения:

DrWeb -> Trojan.Encoder.34457

BitDefender -> Gen:Variant.Ransom.1312

ESET-NOD32 -> A Variant Of Win32/Filecoder.Outsider.I

Malwarebytes -> Ransom.WhiteHorse

Microsoft -> Ransom:Win32/GarrantDecrypt.PA!MTB

Symantec -> ML.Attribute.HighConfidence

TrendMicro -> Ransom_GarrantDecrypt.R002C0DJN21

Вариант от 20 ноября 2021:

Расширение: .file.decrypt

Записка: #File.decrypt#.txt

Email: File.decrypt@onionmail.org, file.decrypt@yahoo.com

Результаты анализов:

VT + IA + TG➤ Обнаружения:

DrWeb -> Trojan.Encoder.34565

BitDefender -> Gen:Variant.Ransom.1312

ESET-NOD32 -> A Variant Of Win32/Filecoder.Outsider.I

Malwarebytes -> Malware.AI.1866385931

Microsoft -> Ransom:Win32/GarrantDecrypt.PA!MTB

Rising -> Trojan.Generic@ML.99 (RDML:J7GCe+wW2yHNlWpfQ96qYQ)

Symantec -> Ransom.Gen

Tencent -> Win32.Trojan.Filecoder.Wmsf

TrendMicro -> Ransom_GarrantDecrypt.R002C0DKK21

Вариант от 9 декабря 2021:

Расширение: .NUNCATARDE

Записка: #Decrypt#.txt

ICQ: nuncatarde

Вариант от 27 декабря 2021:

Расширение: .LIKEAHORSE

Записка: #RECOVERY#.txt

ICQ: @LIKEAHORSE

Результаты анализов: VT + IA ➤ Обнаружения:

DrWeb -> Trojan.Encoder.34837

BitDefender -> Gen:Variant.Ransom.1312

ESET-NOD32 -> A Variant Of Win32/Filecoder.Outsider.I

Malwarebytes -> Malware.AI.1866385931

Microsoft -> Ransom:Win32/GarrantDecrypt.PA!MTB

Symantec -> Trojan.Gen.MBT

Tencent -> Win32.Trojan.Filecoder.Pfix

TrendMicro -> Ransom.Win32.GARRANTYCRYPT.SMYXBGJ

*** Множество однотипных вариантов были пропущены. ***К сожалению, мне было совсем не до них, а потом и тем более.

Как оказалось, вымогатели не прикрыли свою вредоносную деятельность.

=== 2024 ===

Вариант февраля 2024:

Доп. название: Nitro Ransomware

Расширение: .Nitro

Email: nitro@techmail.info

Telegram: t.me/NITRO_SUPPORT2024

Вариант от 10 сентября 2024:

Доп. название: BlackZluk Ransomware

Расширение: .blackZluk

Записка: #RECOVERY#.txt

Email: blackpro.team24@onionmail.org

Session: 0569a7c0949434c9c4464cf2423f66d046e3e08654e4164404b1dc23783096d313

Telegram: @Files_decrypt

➤ Обнаружения:

DrWeb -> Trojan.Encoder.41001

BitDefender -> Generic.Ransom.GarrantDecrypt.B.9479BB8A

ESET-NOD32 -> A Variant Of Win32/Filecoder.Outsider.I

Microsoft -> Ransom:Win32/GarrantDecrypt!rfn

TrendMicro -> Ransom.Win32.GARRANTYCRYPT.THIAFBD

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links:

Tweet on Twitter + Tweet + myTweet

ID Ransomware (ID as GarrantyDecrypt)

Write-up, Topic of Support

*

Read to links:

Tweet on Twitter + Tweet + myTweet

ID Ransomware (ID as GarrantyDecrypt)

Write-up, Topic of Support

*

Thanks:

S!Ri, Michael Gillespie

Andrew Ivanov (author)

GrujaRS, dnwls0719, Petrovic

to the victims who sent the samples

Thanks:

S!Ri, Michael Gillespie

Andrew Ivanov (author)

GrujaRS, dnwls0719, Petrovic

to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.  Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Внимание! Для зашифрованных файлов есть дешифровщик Скачать 360 Ransomware Decryption Tools и расшифровать файлы >> Прочтите подробную инструкцию перед запуском.

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as KesLan) Write-up, Topic of Support *

Thanks: CyberSecurity GrujaRS, dnwls0719, Raby, Michael Gillespie Andrew Ivanov (author) Qihoo 360 (360 Ransomware Decryption Tools) to the victims who sent the samples