CryptoLocker Ransomware

CryptoLocker 2.0 Ransomware

CryptoLocker Original

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью RSA + AES-256, а затем требует выкуп ~ $100-400 в BTC, чтобы вернуть файлы. На уплату выкупа дается 72 часа, а потом сумма выкупа увеличивается в 5 и более раз. Закрытый ключ хранится на C&C-серверах вымогателей. На пострадавших ооказывается давление с угрозой удаления закрытого ключа по истечения срока. Оригинальное название: CryptoLocker.

---

Обнаружения (на апрель-май 2014 г.):

AhnLab -> Trojan/Win32.Cryptolocker

Avira -> TR/Crypt.ZPACK.13648

BitDefender -> Trojan.GenericKDV.1279124

Dr.Web -> Trojan.DownLoader10.17256

Emsisoft -> Trojan:Win32/Crilock.A, Win32/Crilock.B

Microsoft -> Ransom:Win32/Crilock.A

Trend Micro -> TROJ_FRS.BMA000IP13, TROJ_CRILOCK.YML

---

Изображение — логотип статьи

К зашифрованным файлам никакое расширение не добавляется.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя продолжалась с 5 сентября 2013 по конец мая 2014 года. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

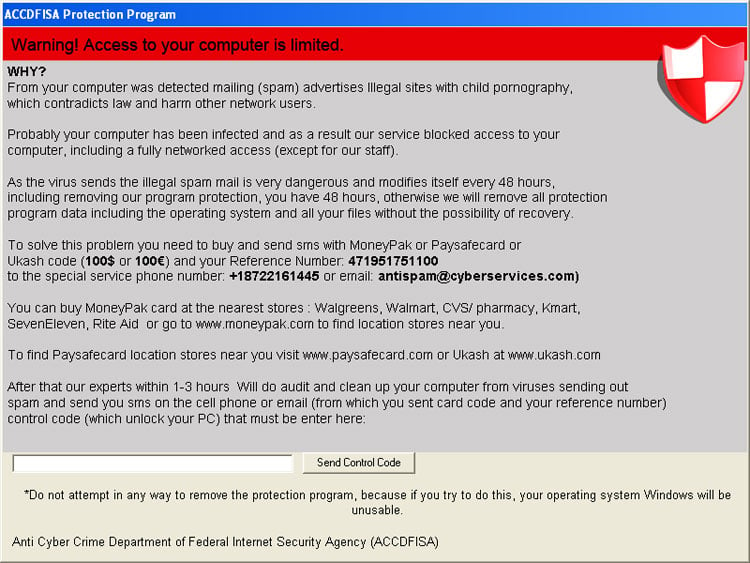

Запиской с требованием выкупа выступает экран блокировки:

Содержание записки о выкупе:

Перевод записки на русский язык (грамотность оригинала):

Your personal files are encrypted!

Your important files encryption produced on this computer: photos, videos, documents, etc. Here is a complete list of encrypted files, and you can personally verify this.

Encryption was produced using a unique public key RSA-2048 generated for this computer. To decrypt files you need to obtain the private key.

The single copy of the private key, which will allow you to decrypt the files, located on a secret server on the Internet; the server will destroy the key after a time specified in this window. After that, nobody and never will be able to restore files...

To obtain the private key for this computer, which will automatically decrypt files, you need to pay 300 USD / 300 EUR / similar amount in another currency.

Click «Next» to select the method of payment and the currency.

Any attempt to remove or damage this software will lead to the immediate destruction of the private key by server.

Перевод записки на русский язык (грамотность оригинала):

Ваши личные файлы зашифрованы!

Ваши важные файлы шифрование сделано на этом компьютере: фото, видео, документы и т.д. Вот полный список зашифрованных файлов, и вы можете лично проверить это.

Шифрование сделано с помощью уникального открытого ключа RSA-2048, созданного для этого компьютера. Для расшифровки файлов вам надо получить закрытый ключ.

Единственная копия закрытого ключа, которая позволит вам расшифровать файлы, находится на секретном сервере в Интернете; сервер уничтожит ключ после времени, указанном в этом окне. После этого никто и никогда не сможет восстановить файлы...

Чтобы получить закрытый ключ для этого компьютера, который автоматически расшифрует файлы, вам надо заплатить 300$ США / 300 евро / аналог суммы в другой валюте.

Нажмите «Next», чтобы выбрать способ оплаты и валюту.

Любая попытка удалить или повредить эту программу приведет к немедленному уничтожению закрытого ключа сервером.

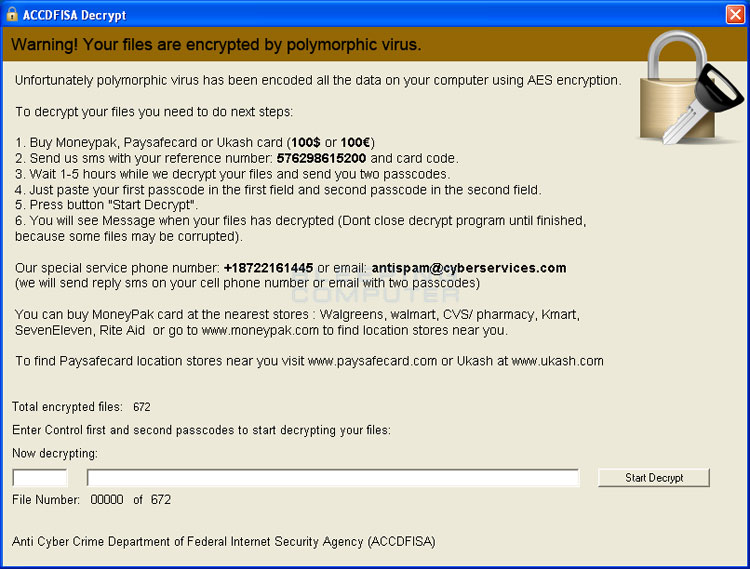

В следующем окне вымогатели предлагают следующие системы для уплаты "штрафа":

Технические детали

Распространяется как email-вложение от якобы легальной компании. Вложение содержит файл со значком PDF-файла, на самом деле являющимся EXE-файлом. CryptoLocker также распространялся с использованием трояна и ботнета Gameover ZeuS. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ При первом запуске "полезная нагрузка" трояна-шифровальщика устанавливается в папку профиля пользователя и добавляет ключ в реестр, чтобы запускаться при включения ПК. Затем он пытается связаться с одним из нескольких назначенных C&C-серверов. После подключения сервер генерирует пару RSA-2048 ключей и отправляет открытый ключ на заражённый ПК. Если связаться с C&C не удалось, вредонос начнет генерировать кажущиеся случайными доменные имена, используя алгоритм генерации домено на основе текущего системного времени и добавления ее к одному из следующих семи возможных доменов верхнего уровня: .com, .net, .biz, .ru, .org, .co.uk, .info. Сервера могут быть локальными прокси и проходить через другие сервера, часто перемещаться в разных странах, чтобы затруднить их отслеживание.

CryptoLocker регистрирует шифрование файла в разделе реестра HKEY_CURRENT_USERSoftwareCryptoLockerFiles. Этот ключ позже используется им для представления пользователю списка зашифрованных файлов и ускорения дешифрования.

Список файловых расширений, подвергающихся шифрованию:

.3fr, .accdb, .ai, .arw, .bay, .cdr, .cer, .cr2, .crt, .crw,

.dbf, .dcr, .der, .dng, .doc, .docm, .docx, .dwg, .dxf, .dxg, .eps, .erf,

.indd, .jpe, .jpg, .jpg, .kdc, .mdb, .mdf, .mef, .mrw, .nef, .nrw, .odb, .odc,

.odm, .odp, .ods, .odt, .orf, .p12, .p7b, .p7c, .pdd, .pdf, .pef, .pem, .pfx,

.ppt, .pptm, .pptx, .psd, .pst, .ptx, .r3d, .raf, .raw, .rtf, .rw2, .rwl, .sr2,

.srf, .srw, .wb2, .wpd, .wps, .x3f, .xlk, .xls, .xlsb, .xlsm, .xlsx (72 расширения).

Это документы MS Office, OpenOffice, PDF, текстовые файлы, изображения и графические файлы, сертификаты, файлы образов и пр.

Файлы, связанные с этим Ransomware:

%AppData%\<random>.exe

%AppData%\<random>\<random>.exe (zbot)

%LocalAppData%\<random>.exe

Пример файла: Bklogzrsebcdpjbr.exe

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

HKEY_CURRENT_USER\Software\CryptoLocker_0388\Files

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run "CryptoLocker"

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run "CryptoLocker_<version>"

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\RunOnce "*CryptoLocker"

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run "<Random>"

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: f2d2v7soksbskekh.onion

URL: 184.164.136.134

kjasdklhjlas.info

xeogrhxquuubt.com

qaaepodedahnslq.org

blcusrwmwsce.ru

cqatmhkbawod.co.uk

duhjqmogmwfc.com

eafikccupbrb.biz

nhbgpmbhfclx.biz

omyfjcovigxw.org

pqgunhsbugov.info

qvethwgpxkbu.net

vajgqwtrpgjn.ru

wfhfkmhgskvm.co.uk

wpkhlcnfhldx.org

xjouorllfkml.com

xuigfrbtkppw.info

yypvjwfywpgv.net

Email:

BTC:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Обновление ноября 2013:

BTC:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление ноября 2013:

1 ноября 2013 года операторы CryptoLocker запустили сервис, которая позволял пострfдавшим расшифровывать свои файлы без программы CryptoLocker и приобретать ключ дешифрования по истечении крайнего срока уплаты выкупа. Требовалось загрузить зашифрованный файл на сайт и ждать, пока будет найдено соответствие в течение 24 часов. После обнаружения пострадавший должен был заплатить онлайн за ключ увеличенную сумму (до 10 BTC).

Обновление мая - июня - августа 2014:

CryptoLocker был изолирован в конце мая 2014 года в результате операции "Tovar", в ходе которой правоохранительными органами из разных стран был остановлен ботнет Gameover ZeuS, который использовался для распространения банковских троянцев, шифровальщика-вымогателя CryptoLocker и другого вредоносного ПО. Во время операции была получена база данных секретных ключей, используемых CryptoLocker. На этом основании был создан онлайн-инструмент Decrypt Cryptolocker (сайт https://decryptcryptolocker.com/) для восстановления ключей и некоторых файлов без уплаты выкупа.

Пострадавшие могли указать email-адрес и загрузить один из зашифрованных файлов со своего ПК, и служба отправит по email ссылку, которую пострдавшие могли использовать для загрузки программы восстановления для расшифровки всех своих зашифрованных файлов.

Было подсчитано, что операторы CryptoLocker получили около $3000000 от пострадавших. Вымогательский успех CryptoLocker породил ряд несвязанных, но названных как CryptoLocker вымогательских проектов. То есть многие разработчики вымогателей использовали название CryptoLocker для своих программ-вымогателей, хотя и не были связаны с ним. Само название CryptoLocker и его русскоязычный вариант криптолокер стали нарицательными.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Article + Article + Article ID Ransomware (ID as CryptoLocker) Write-up, Topic of Support, Write-up ***

Статья от SecureWorsk (от 18 декабря 2013) + образцы и домены

Статья от ZDNet (от 22 декабря 2013) + общая сумма выкупа

Thanks: Lawrence Abrams, Fabian Wosar, Michael Gillespie Andrew Ivanov (article author) BleepingComputer, Emsisoft to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.