ChupaCabra Ransomware

Aliases: Anubis-2021, IndustriaHost

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.EncoderNET.22

Avira (no cloud) -> TR/CrypMod.udrkf

BitDefender -> Gen:Heur.Ransom.REntS.Gen.1

ESET-NOD32 -> A Variant Of Generik.GUBXNDS

Kaspersky -> HEUR:Trojan-Ransom.MSIL.Crypmod.gen

Malwarebytes -> Trojan.MalPack.Generic

Microsoft -> Trojan:Win32/Ymacco.AB21, Ransom:MSIL/ChupaCabra.MK!MTB

Symantec -> Ransom.HiddenTear!g1

Tencent -> Msil.Trojan.Crypmod.Hufk

TrendMicro -> Ransom_Crypmod.R002C0OFB21, Ransom_ChupaCabra.R002C0DFD21

---

© Генеалогия: ✂ HiddenTear + Anubis (2016)? >> ChupaCabra, Anubis-2021

Обнаружения:

DrWeb -> Trojan.EncoderNET.22

Avira (no cloud) -> TR/CrypMod.udrkf

BitDefender -> Gen:Heur.Ransom.REntS.Gen.1

ESET-NOD32 -> A Variant Of Generik.GUBXNDS

Kaspersky -> HEUR:Trojan-Ransom.MSIL.Crypmod.gen

Malwarebytes -> Trojan.MalPack.Generic

Microsoft -> Trojan:Win32/Ymacco.AB21, Ransom:MSIL/ChupaCabra.MK!MTB

Symantec -> Ransom.HiddenTear!g1

Tencent -> Msil.Trojan.Crypmod.Hufk

TrendMicro -> Ransom_Crypmod.R002C0OFB21, Ransom_ChupaCabra.R002C0DFD21

---

© Генеалогия: ✂ HiddenTear + Anubis (2016)? >> ChupaCabra, Anubis-2021

Активность этого крипто-вымогателя была в начале - серединеиюня 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .ChupaCabra

Записка с требованием выкупа называется: HowToDecrypt.txt

Она дублируется всплывающим сообщением.

Записка с требованием выкупа называется: HowToDecrypt.txt

Она дублируется всплывающим сообщением.

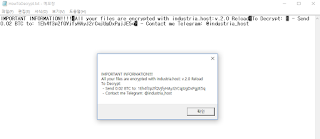

Содержание записки о выкупе:

Перевод записки на русский язык:

IMPORTANT INFORMATION!!!!

All your files are encrypted with ChupaCabra: v.2.0 Reload

To Decrypt:

- Send 0.00364383 BTC to: 1Eh4f3p2fQVjfyHAyJ2rCqjUgDxPgjJE5q

- Contact me Telegram: @C_h_u_p_a_K_a_b_r_a

Перевод записки на русский язык:

ВАЖНАЯ ИНФОРМАЦИЯ!!!!

Все ваши файлы зашифрованы с помощью ChupaCabra: v.2.0 Reload

Чтобы расшифровать:

- Отправить 0.00364383 BTC на адрес: 1Eh4f3p2fQVjfyHAyJ2rCqjUgDxPgjJE5q

- Свяжитесь со мной в Telegram: @C_h_u_p_a_K_a_b_r_a

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

➤ Содержит майнер XMRig для майнинга криптовалюты Monero.

Файлы, связанные с этим Ransomware:

HowToDecrypt.txt - название файла с требованием выкупа;

svhost.exe - название вредоносного файла.

Файлы, связанные с этим Ransomware:

HowToDecrypt.txt - название файла с требованием выкупа;

svhost.exe - название вредоносного файла.

C:\Users\Administrator\Videos\AnubisNew(1)\obj\Debug\svhost.pdb

C:\Users\Administrator\Videos\AnubisNew(1)\obj\Debug\svhost.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

Telegram: @C_h_u_p_a_K_a_b_r_a

Telegram: @C_h_u_p_a_K_a_b_r_a

BTC: 1Eh4f3p2fQVjfyHAyJ2rCqjUgDxPgjJE5q

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

MD5: 07f482fdc70a699d02495c8b4dc1ee63

SHA-1: 8c536b4c8a9a810635daa506c67f70180b048c83

SHA-256: 213d6a4c5a5c0045550fa2b822434c51dfd1b6f573c1d1bf22d9eda4f7ab2259

Vhash: 22503655151b004750030

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 13 июня 2021:

Самоназвание: industria.host: v.2.0 Reload

Расширение: .industria_host

Записка: HowToDecrypt.txt

Telegram: @industria_host

BTC: 1Eh4f3p2fQVjfyHAyJ2rCqjUgDxPgjJE5q

Файл проекта: C:\Users\Administrator\Desktop\AnubisNew\obj\Debug\Anubis.pdb

Файл: Anubis.exe

IOC: VT, IA

MD5: 94b498bc7a96b425d4887a849fe56bc8

➤ Обнаружения:

DrWeb -> Trojan.EncoderNET.22

BitDefender -> Gen:Heur.Ransom.REntS.Gen.1

ESET-NOD32 -> A Variant Of Generik.GUBXNDS

Microsoft -> Ransom:MSIL/ChupaCabra.MK!MTB

Symantec -> Ransom.HiddenTear!g1

Tencent -> Msil.Trojan.Crypmod.Hufk

TrendMicro -> Ransom_ChupaCabra.R002C0DFD21

Вариант 24 июня 2021:

Расширение: .ChupaCabra

Файл проекта:

C:\Users\Administrator\Desktop\AnubisNew\obj\Debug\Anubis.pdb

IOC: VT, IA

MD5: ebe90fe011e6ad938541f047e2adfe03

➤ Обнаружения:

DrWeb -> Trojan.EncoderNET.22

BitDefender -> Gen:Heur.Ransom.REntS.Gen.1

ESET-NOD32 -> MSIL/Filecoder.AJN

Malwarebytes -> Ransom.Anubis

Rising -> Ransom.ChupaCabra!1.D798 (CLASSIC)

TrendMicro -> TROJ_GEN.R002C0OFO21

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: Kangxiaopao, GrujaRS Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.