IsraBye Ransomware

(фейк-шифровальщик, деструктор)

Этот крипто-вымогатель якобы шифрует данные пользователей, а затем показывается вызывающее анти-израильское заявление. Оригинальное название. На файле написано: israbye.exe. Разработчик: Ahmed. Среда разработки: Visual Studio 2012.

К фейк-зашифрованным файлам добавляется расширение .israbye

На самом деле содержимое файлов перезаписывается анти-израильским сообщением, после чего вернуть файлы, видимо, невозможно.

Активность этого крипто-вымогателя пришлась на конец июля - начало августа 2017 г. Ориентирован на англоязычных и арабоязычных пользователей, что не мешает распространять его по всему миру. Разработчик ненавидит Израиль и проклинает его в своем послании.

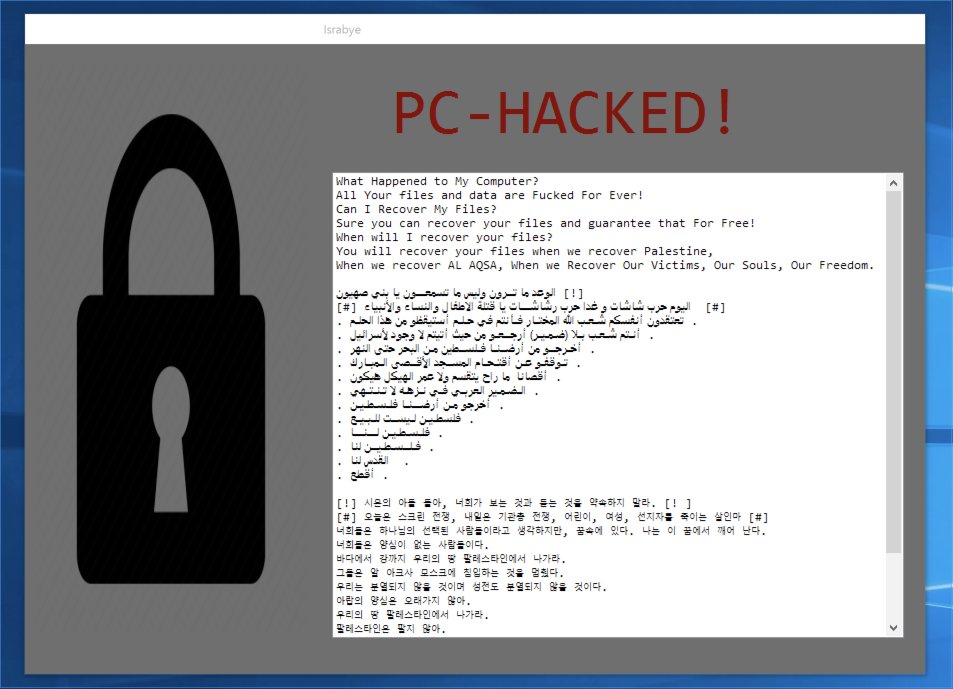

Запиской с требованием выкупа выступает эпатажный экран блокировки и скринлок, встающий обоями рабочего стола. К курсору прикрепляется курсор-надпись END or ISRAEL.

Содержание текста с экрана:

What Happened to My Computer ?

All Your files and data are Fucked For Ever !

Can i Recover My Files ?

Sure you can recover your files and guarantee that For Free..!

When will i recover your files ?

you will recover your files when we recover Palestine, When we recover Al AQSA, When we Recover Our Victims, Our Souls, Our Freedom.

***

Перевод текста на русский язык:

Что случилось с моим компьютером?

Все ваши файлы и данные гребаны навсегда!

Могу ли я вернуть мои файлы?

Конечно, вы можете вернуть свои файлы и гарантированно бесплатно ..!

Когда я смогу вернуть ваши файлы?

Вы вернёте свои файлы, когда мы вернём Палестину, когда мы вернём Эль-Аксу, когда мы вернём наши жертвы, наши души, нашу свободу.

***

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Файлы не шифруются, а только перезаписываются.

Это могут документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Данный вредонос модульного типа, т.е. состоит из пяти разных исполняемых файлов. При запуске IsraBye.exe начинает уничтожать файлы на всех подключенных дисках, заменив их содержимое на текстовое сообщение.

Деструктивное сообщение:

Fuck-israel, [username] You Will never Recover your Files Until Israel disepeare.

Перевод на русский язык:

*** [username] Вы никогда не вернёте свои файлы, пока Израиль не исчезнет.

Когда Israbye завершит зачистку данных на всех дисках, он извлечёт 4 файла Cry.exe, Cur.exe, Lock.exe и Index.exe из исполняемого файла IsraBye.exe и запустит их. Каждый из этих файлов выполняет другую функцию, описанную ниже.

Cry.exe сменит обои на рабочем столе на файл wallper.jpg с анти-израильским и пропалестинским сообщением.

Cur.exe прикрепит к курсору изображение-надпись "END or ISRAEL", которое будет следовать за курсором мыши.

Lock.exe выполняет три функции. Сначала он ищет процессы procexp64, ProcessHacker, taskmgr, procexp, xns5 и завершает их. Затем он запускает Index.exe, а копирует основной файл Israbye.exe в корень других дисков как файл с именем ClickMe.exe, чтобы распространять вредоносное ПО.

Index.exe отображает экран блокировки, извлекает звуковой файл source.wav и воспроизводит его.

При работе вредоноса повреждаются только файлы на рабочем столе и в папке "Загрузки". Файлы в папке "Program Files" остаются нетронутыми.

Специалисты обнаружили, если создать ложный файл ClickMe.exe в папке %Temp%, то IsraBye падает при первом запуске.

Файлы, связанные с этим Ransomware:

israbye.exe

cry.exe

cur.exe

lock.exe

index.exe

wallper.jpg

wallper.exe

ClickMe.exe

source.wav

Расположения:

%APPDATA%\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\index.exe

%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\lock.exe

%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\cry.exe

%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\cur.exe

%APPDATA%\Microsoft\Windows\Start Menu\Programs\Startup\wallper.exe

IsraBye.exe извлекает cry.exe, cur.exe, lock.exe, index.exe

cry.exe создаёт %TEMP%\wallper.jpg

cry.exe создаёт %TEMP%\wallper.exe

lock.exe создаёт %TEMP%\ClickMe.exe

index.exe создаёт %TEMP%\source.wav

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 8 января 2019:

Пост в Твиттере >>

Пост в Твиттере >>

Файл EXE: israbye.exe (версия 2019 года).

Результаты анализов: VT

© Amigo-A (Andrew Ivanov): All blog articles.

Результаты анализов: VT

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter ID Ransomware (Israbye) Write-up, Topic of Support Video review

Thanks: JakubKroustek, Michael Gillespie, Lawrence Abrams Andrew Ivanov, Ari Eitan * *

© Amigo-A (Andrew Ivanov): All blog articles.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.