TFlower Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES (режим CBC), а затем требует выкуп в 15 BTC, чтобы вернуть файлы. Оригинальное название: TFlower. На файле написано: нет данных. Ориентирован на организации и компании. Может быть связана с северокорейской группой Lazarus APT.

Обнаружения:

DrWeb -> Trojan.Siggen8.38390 (*38402, *40484), Trojan.Encoder.29291, Trojan.Encoder.29318, Trojan.Encoder.29432

BitDefender -> Trojan.GenericKD.32204186, Gen:Variant.Razy.501351, Trojan.GenericKD.32320097

ALYac -> Trojan.Ransom.TFlower

Kaspersky -> Trojan.Win32.DelShad.adf, Trojan.Win32.DelShad.acz

VBA32 -> BScope.Trojan.DelShad

Symantec -> Trojan.Gen.MBT, ML.Attribute.HighConfidence

© Генеалогия: выясняется, явное родство с кем-то не доказано.

Изображение — логотип статьи

К зашифрованным файлам никакое расширение не добавляется.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Образец этого крипто-вымогателя был найден в конце июля 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру. На момент написания статьи нет данных о массовом распространении.

Записка с требованием выкупа называется: !_Notice_!.txt

Содержание записки о выкупе:

IMPORTANT NOTICE THAT IS URGENT AND TRUE

===================================

Dear Sir/Ma,

Sorry to inform you but many files of your COMPANY has just been ENCRYPTED with a STRONG key.

This simply means that you will not be able to use your files until it is decrypted by the same key used in encrypting it.

TO get the DECRYPT TOOL for your COMPANY, you have to make payment to us so as to recover your files.

You have to pay sum of 15 BTC to bitcoin address below:

BITCOIN ADDRESS:-» 14nfYK5frS6Db4B3mthRffTQuTFfeM9un3

NOTE

===================================

You may upload 1 of your encrypted files to test the decryption for free.

But, the file should not contain any valuable information.

All the operations can be done at following web site.

WEBSITE:=>>

http://665vhhhfwgtpvq6765vektenyr5iw3d5duyydpnsdaijbp4xvz2rxeqd.onion/user.php?address-14nfYK5frS63b4B3mthRffTQuTFfeM9un3

E-MAIL :=>> flowerboard@torguard.tg

Перевод записки на русский язык:

ВАЖНОЕ УВЕДОМЛЕНИЕ, ЧТО СРОЧНО И ПРАВДА

===================================

Уважаемый сэр / мадам,

Извините, что сообщил вам, но многие файлы вашей КОМПАНИИ были только что ЗАШИФРОВАНЫ СИЛЬНЫМ ключом.

Это значит, что вы не сможете использовать ваши файлы, пока они не будут расшифрованы тем же ключом, который использовался при его шифровании.

Чтобы получить УКАЗАННЫЙ ИНСТРУМЕНТ для вашей КОМПАНИИ, вы должны произвести оплату нам, чтобы восстановить ваши файлы.

Вы должны заплатить сумму в 15 BTC по биткойн-адресу ниже:

АДРЕС BITCOIN: -» 14nfYK5frS6Db4B3mthRffTQuTFfeM9un3

ЗАМЕТКА

===================================

Вы можете загрузить один из ваших зашифрованных файлов, чтобы бесплатно протестировать расшифровку.

Но файл не должен содержать никакой ценной информации.

Все операции могут быть выполнены на следующем веб-сайте.

САЙТ: =>>

http://665vhhhfwgtpvq6765vektenyr5iw3d5duyydpnsdaijbp4xvz2rxeqd.onion/user.php?address-14nfYK5frS63b4B3mthRffTQuTFfeM9un3

E-MAIL: =>> flowerboard@torguard.tg

Запиской с требованием выкупа также выступает сайт вымогателей:

Содержание текста до ввода данных:

We have encrypted some of your files.

If you want to decrypt those files, you should pay some bitcoin to get your decrypt tool here.

After paying bitcoin, please login with the bitcoin address given to you and download the decrypt tool.

Note: Before making a payment, you may login and upload a file for decryption test.

Содержание текста о выкупе:

We have encrypted some of your files.

If you want to decrypt those files, you should pay 15 BTC to address

14nfYK5frS6Jb4B3mthRffTQuTFfeM9un3 to get your decrypt tool here.

After paying bitcoin, please login with the bitcoin address given to you and download the decrypt tool.

Note. Before making a payment, you may login and upload a file for decryption test.

Our email address is flowerboard@torguard.tg

Перевод текста на русский язык:

Мы зашифровали некоторые из ваших файлов.

Если вы хотите расшифровать эти файлы, вы должны заплатить 15 BTC на адрес 14nfYK5frS6Jb4B3mthRffTQuTFfeM9un3, чтобы получить инструмент для расшифровки.

После оплаты биткойнов, пожалуйста, войдите в систему с данным адресом биткойнов и загрузите инструмент дешифрования.

Заметка. Перед платежом вы можете войти и загрузить файл для тест-расшифровки.

Наш email: flowerboard@torguard.tg

Технические детали

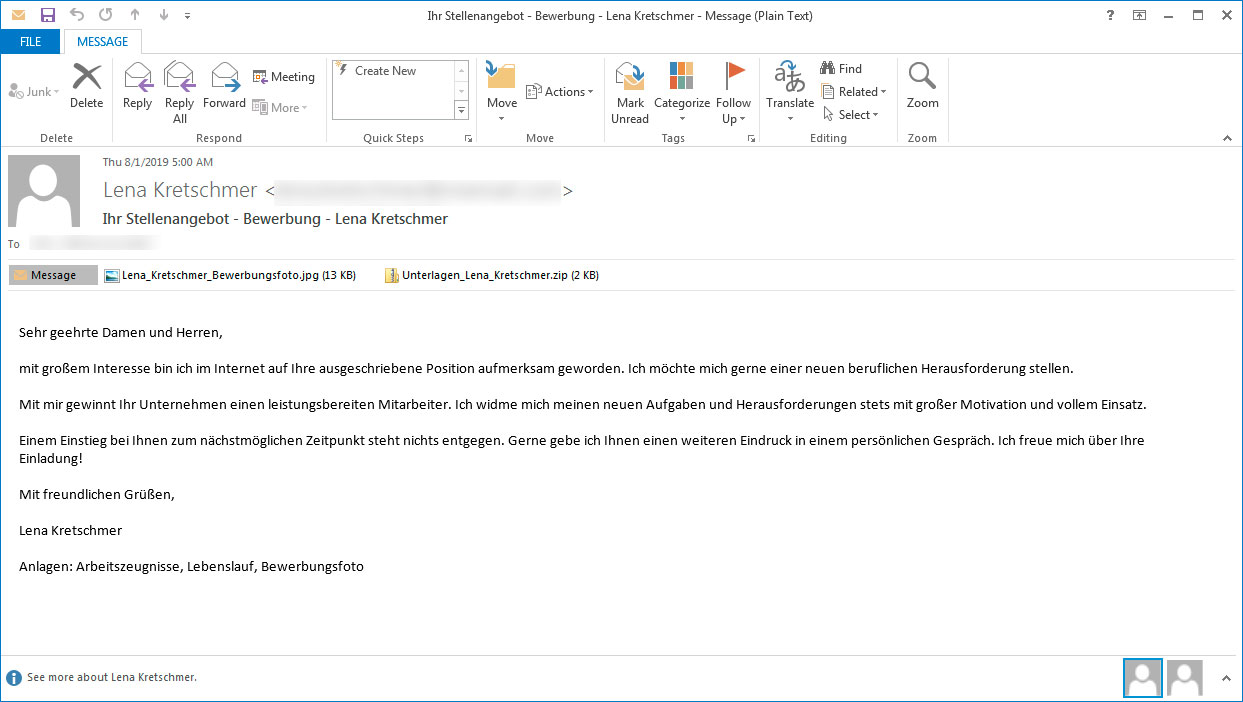

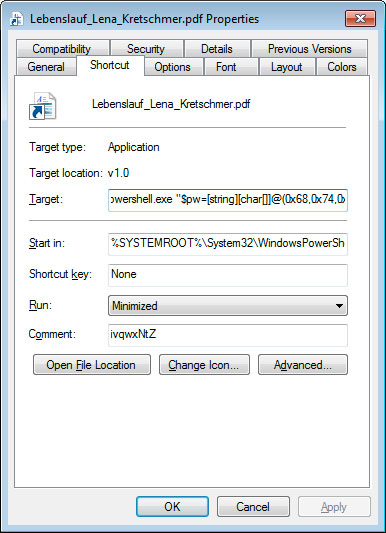

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Удаляет теневые копии файлов.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

!_Notice_!.txt

cxmxjh.exe

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Маркер файлов:

"*tflower"

Сетевые подключения и связи:

URL: http://665vhhhfwgtpvq6765vektenyr5iw3d5duyydpnsdaijbp4xvz2rxeqd.onion/user.php

Email: flowerboard@torguard.tg

BTC: 14nfYK5frS6Jb4B3mthRffTQuTFfeM9un3

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT>>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 24-30 августа 2019:

Пост в Твиттере >>

Расширение: -

Записка: !_Notice_!.txt

Email: flower.harris@protonmail.com, flower.harris@tutanota.com

Файл EXE: chilli.exe

Результаты анализов: VT

Обновление от 18 сентября 2019:

Пост в Твиттере >>

Email: flower.harris@protonmail.com, flower.harris@tutanota.com

Файл: chilli.exe

Результаты анализов: VT + AR + IA

Обновление от 19 августа 2019:

Пост в Твиттере >>

Записка: !_Notice_!.txt

URL: http://665vhhhfwgtpvq6765vektenyr5iw3d5duyydpnsdaijbp4xvz2rxeqd.onion/user.php?address=1DWm7rQLAYrFPUu7qxLaTN3AomofTGdUKD

Email: flowerboard@protonmail.com

BTC: 1DWm7rQLAYrFPUu7qxLaTN3AomofTGdUKD

Файл: WABMIG.EXE

Результаты анализов: VT + AR + IA

Обновление от 19 сентября 2019:

Пост в Твиттере >>Email: flowerboard@protonmail.com

Новая сумма выкупа: 70 BTC или $691355.70

BTC: 1DWm7rQLAYrFPUu7qxLaTN3AomofTGdUKD

TFlower может быть связана с северокорейской группой Lazarus APT.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as TFlower) Write-up, Topic of Support *

Thanks: CyberSecurity GrujaRS, Michael Gillespie Andrew Ivanov (author) * to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.