CiphBit Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro ->

---

© Генеалогия: предыдущий вариант без названия >> CiphBit

Информация для идентификации

Ранняя активность этого крипто-вымогателя была в марте - апреле - середине мая 2023 г. Может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: ***нет данных ***

Исследователь MalwareHunterTeam предоставил только копию "Уведомления о вызове в полицию" на болгарском языке. Вероятно, это говорит о том, что пострадавшие находятся в Болгарии. Из этого следует, что вымогатели выдают себя за правоохранительные органы Болгарии.

Исследователь MalwareHunterTeam предоставил только копию "Уведомления о вызове в полицию" на болгарском языке. Вероятно, это говорит о том, что пострадавшие находятся в Болгарии. Из этого следует, что вымогатели выдают себя за правоохранительные органы Болгарии.

Содержание текста на болгарском языке:

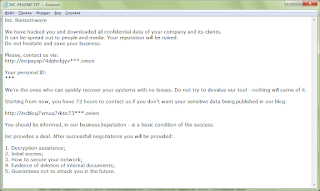

Известие за полицейска призовка

Въз основа на компютърно търсене Националната полиция предприема съдебни действия срещу вас за детска порнография, педофилия и киберпорнография. За ваша информация: Законодателят е определил, че престъпленията и простъпките (съгласно определението в Наказателния кодекс), извършени чрез използване на телекомуникационни мрежи, ще подлежат на по-тежко наказание.

Нашите следователи прихванаха комуникации между Вас и непълнолетни лица под 16-годишна възраст, по време на които открихме, че еротични съобщения, сексуални сцени или мастурбационни сесии се предават чрез сесии с уебкамери и незабавни чатове.

Моля, разберете, че съдържанието с недвусмислен сексуален характер и съобщенията със сексуален характер, достъпни за непълнолетни под 16-годишна възраст, представляват престъпления като детска порнография, педофилия и киберпорнография, които се наказват строго от закона. Информацията, получена чрез проникване в киберпространството, е важен източник на доказателства за тези престъпни дейности.

Изпратете ни имейл с обосновката си в рамките на 48 часа, за да я разгледаме. Ако не получим отговор след посочения срок, ще поддържаме обвиненията срещу вас. Следователно ще издадем заповед за арест, ще бъдете отведен в най-близкия полицейски участък и ще бъдете съден от съдебните органи на съда във вашия район.

След това ще бъдете вписан в Националния регистър на сексуалните престъпници и това наказателно дело ще бъде предадено на антипедофилските организации и медиите.

Моля, изпратете отговора си до генералния директор на Националната полиция:

Адрес на електронна поща : ***

Перевод текста на русский язык:

Уведомление о вызове в полицию

На основании компьютерного поиска Национальная полиция возбудила против вас судебный иск за детскую порнографию, педофилию и кибер-порнографию. Для справки: законодательный орган постановил, что преступления и проступки (согласно определению Уголовного кодекса), совершенные с использованием телекоммуникационных сетей, подлежат более строгому наказанию.

Наши следователи перехватили общение между вами и несовершеннолетними в возрасте до 16 лет, в ходе которого мы обнаружили, что эротические сообщения, сексуальные сцены или сеансы мастурбации передавались через сеансы веб-камеры и мгновенные чаты.

Пожалуйста, поймите, что откровенно сексуальный контент и сообщения сексуального характера, доступные несовершеннолетним в возрасте до 16 лет, представляют собой такие преступления, как детская порнография, педофилия и кибер-порнография, которые строго наказываются по закону. Информация, полученная посредством кибервторжения, является важным источником доказательств этой преступной деятельности.

Отправьте нам свое обоснование в течение 48 часов, чтобы мы могли его рассмотреть. Если мы не получим ответа по истечении указанного времени, мы сохраним обвинения против вас. Поэтому мы издадим приказ

для ареста вас доставят в ближайший полицейский участок и предстанут перед судебными органами вашего района.

Затем вы будете внесены в Национальный реестр лиц, совершивших сексуальные преступления, и это уголовное дело будет передано в антипедофильские организации и средства массовой информации.

Пожалуйста, отправьте свой ответ Генеральному директору Национальной полиции:

Адрес электронной почты: ***

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла;

Известие за полицейска призовка.pdf - файл на болгарском языке, который распространяют вымогатели.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: ***@gmail.com

BTC: -

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: ***@gmail.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Write-up, Topic of Support ***

Thanks: MalwareHunterTeam Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.