DiskHelpYou Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Других подобных случаев на данный момент неизвестно. Пострадавшие смогли извлечь некоторые данные из бэкапов и восстановить.

---

Обнаружения:

DrWeb ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro ->

---

© Генеалогия: LockBit 3 + Babuk ESXi >> DiskHelpYou

---

Обнаружения:

DrWeb ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro ->

---

© Генеалогия: LockBit 3 + Babuk ESXi >> DiskHelpYou

Этимология названия:

Вымогатели использовали фразу "DiskHelpYou", но не дали своим вымогательским инструментам никакого названия. Мы же использовали это название для публикации и информирования пострадавших.

Активность этого крипто-вымогателя была в конце июня 2023 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру. Перед шифрованием хакеры вымогателей долго изучают корпоративную сеть, графики работы админов, чтобы провести атаку в тот момент, когда никто не заметит и не помешает.

К зашифрованным файлам добавляется расширение: .diskhelpyou

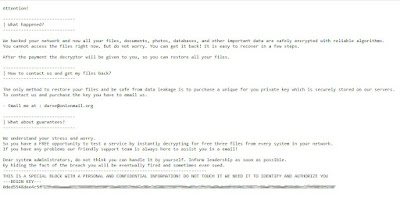

Записка с требованием выкупа называется: How-To-Restore-Your-Files.txt

Содержание записки о выкупе:

Перевод записки на русский язык:

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

How-To-Restore-Your-Files.txt - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Записка с требованием выкупа называется: How-To-Restore-Your-Files.txt

>>>> Your data are stolen and encrypted

If you pay, we will provide you the programs for decryption and we will delete your data.

If we do not give you decrypters, or we do not delete your data after payment, then nobody will pay us in the future.

Therefore to us our reputation is very important. We attack the companies worldwide and there is no dissatisfied victim after payment.

>>>>>>>>>>>> DANGER <<<<<<<<<<<<

>>>> Warning! Do not DELETE or MODIFY any files, We WILL NOT be able to RESTORE them!

>>>>>>>>>>>> DANGER <<<<<<<<<<<<

>>>> You need contact us and decrypt one file for free.

>>>> You have 48 hours to contact us or We will remove the decryption keys!

===================================================

>>>>>>>>>>>> Telegram: @diskhelpyou hxxxs://t.me/diskhelpyou

>>>>>>>>>>>> Tox: 951CF1240F29C2AE92B63503574787A55988C9CD3192F383C79E288B2ED3AF5BC0F7867EA4A8 (https://qtox.github.io)

>>>>>>>>>>>> Mail: diskhelpyou@onionmail.org

Перевод записки на русский язык:

>>>> Ваши данные украдены и зашифрованы

Если вы заплатите, мы предоставим вам программы для дешифровки и удалим ваши данные.

Если мы не предоставим вам дешифровщики или не удалим ваши данные после оплаты, то в дальнейшем нам никто платить не будет.

Поэтому для нас очень важна наша репутация. Мы атакуем компании по всему миру и после оплаты не осталось недовольных жертв.

>>>>>>>>>>>> ОПАСНО <<<<<<<<<<<<

>>>> Внимание! НЕ УДАЛЯЙТЕ и НЕ ИЗМЕНЯЙТЕ файлы, МЫ НЕ СМОЖЕМ ВОССТАНОВИТЬ их!

>>>>>>>>>>>> ОПАСНО <<<<<<<<<<<<

>>>> Вам нужно написать нам и бесплатно расшифровать один файл.

>>>> У вас есть 48 часов, чтобы написать нам, иначе мы удалим ключи дешифровки!

***

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

How-To-Restore-Your-Files.txt - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Telegram: @diskhelpyou hxxxs://t.me/diskhelpyou

Tox: 951CF1240F29C2AE92B63503574787A55988C9C***

Email: diskhelpyou@onionmail.org

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализа:

Результаты анализа:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Результаты анализа файла дешифровщика:

MD5: 2f17b8eb0ce9fbc5814591698a07b973Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновлений не было или не добавлены.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support ***

Thanks: rivitna Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.