CryBaby Ransomware

(фейк-шифровальщик) (первоисточник)

Translation into English

Этот крипто-вымогатель делает вид, что шифрует данные пользователей, а затем требует выкуп $500 в BTC, чтобы вернуть файлы, но битвоин-адрес фиктивный, оплата невозможна. Оригинальное название: CryBaby Ransomware. На файле написано: AAAFAKEVIRUSZZZ.exe.

---

Обнаружения:

DrWeb -> Trojan.FakeEncoder.3

Avira (no cloud) -> JOKE/FakeFilecoder.ohxws

BitDefender -> Gen:Heur.Ransom.RTH.1

ESET-NOD32 -> MSIL/Hoax.FakeFilecoder.HG

Kaspersky -> HEUR:Hoax.MSIL.Agent.gen

Malwarebytes -> ***

Microsoft -> Trojan:MSIL/CryBabyCrypt.PA!MTB

Rising -> Trojan.CryBabyCrypt!8.127C8 (CLOUD)

Symantec -> ML.Attribute.HighConfidence

Tencent -> ***

TrendMicro -> TROJ_GEN.R03BH09DO21

---

© Генеалогия: ??? >> CryBaby

К фейк-зашифрованным файлам никакое расширение не добавляется. Файлы нормально открываются.

Kaspersky -> HEUR:Hoax.MSIL.Agent.gen

Malwarebytes -> ***

Microsoft -> Trojan:MSIL/CryBabyCrypt.PA!MTB

Rising -> Trojan.CryBabyCrypt!8.127C8 (CLOUD)

Symantec -> ML.Attribute.HighConfidence

Tencent -> ***

TrendMicro -> TROJ_GEN.R03BH09DO21

---

© Генеалогия: ??? >> CryBaby

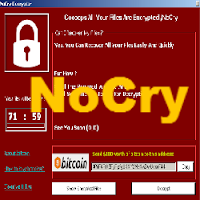

Изображение — логотип статьи

К фейк-зашифрованным файлам никакое расширение не добавляется. Файлы нормально открываются.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на конец апреля 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

Запиской с требованием выкупа выступает экран блокировки:

Содержание текста на экране:

Перевод текста на русский язык:

Oh no!

You have been infected With CryBaby Ransomware

What does this mean?

Your personal files are enctypted and will be deleted in 2 hours unless you pay 500$ in bitcoin

If you pay in under 15 minutes your fee will be 250$

After payment your files will be unlocked and this ransomware will be deleted as well.

---

How do i pay?

Only supperted payment method is via Bitcoin

Transfer your money to this bitcoin wallet address: AhfwiK26hCmX

Перевод текста на русский язык:

О нет!

Вы заражены CryBaby Ransomware

Что это значит?

Ваши личные файлы зашифрованы и будут удалены через 2 часа, если вы не заплатите 500$ в биткойнах.

При оплате менее 15 минут плата составит 250$.

После оплаты ваши файлы будут разблокированы, и этот вымогатель будет удален.

---

Как я могу платить?

Только поддерживается оплата в биткойнах

Переведите деньги на этот адрес биткойн-кошелька: AhfwiK26hCmX

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

AAAFAKEVIRUSZZZ.exe - название вредоносного файла;

AAAFAKEVIRUSZZZ.pdb - название файла проекта.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\thor0\source\repos\AAAFAKEVIRUSZZZ\obj\Debug\AAAFAKEVIRUSZZZ.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: AhfwiK26hCmX - фиктивный

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: AhfwiK26hCmX - фиктивный

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage ID Ransomware (n/a) Write-up, Topic of Support *

Thanks: MalwareHunterTeam, GrujaRS Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.