AllDataStolen Ransomware

Stolen Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует или только блокирует данные на дисках пользователей (кроме системного), а затем требует выкуп в 3000 BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: нет данных.

---

Обнаружения:

DrWeb ->

ALYac ->

Avira (no cloud) ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Symantec ->

Tencent ->

TrendMicro ->

---

© Генеалогия: предыдущие >> AllDataStolen (Stolen)

Сайт "ID Ransomware" это пока не идентифицирует.

Информация для идентификации

Активность этого крипто-вымогателя была в конце июля 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

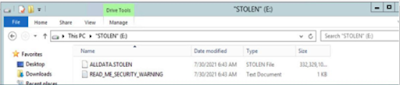

Все файлы каждого логического диска, кроме системного, помещаются в общий файл ALLDATA.STOLEN

Что представляет собой этот большой файл (архив или образ?), узнать у пострадавших не удалось. Файл слишком большой - 100-200 Гб, чтобы передавать через сайты обмена файлами.

Имена затронутых логических дисков переменовываются на STOLEN.

Что представляет собой этот большой файл (архив или образ?), узнать у пострадавших не удалось. Файл слишком большой - 100-200 Гб, чтобы передавать через сайты обмена файлами.

Имена затронутых логических дисков переменовываются на STOLEN.

Записка с требованием выкупа называется: READ_ME_SECURITY_WARNING.txt

Содержание записки о выкупе:

For several months we have been downloading your databases, sources software, private email, documents and etcAll your DATA has been STOLEN

--

It's time to discuss the ransom amount

transfer "3000" BITCOINS to our wallet : "bc1qcw4xraclcjevcj4hcrvxtr054538cqq5hgaawq"

if we do not receive the transfer within 30 days, the AMOUNT WILL DOUBLE

if after 45 days you do nothing, then we will sell part of the information on the black market,

and publish some of it in internet, and notify all clients/partners/staff and maximum number of media and bloggers

they will be interested to know all the details about how and that your company has lost the data,

and is trying to hide information about data stolen.

--

After payment, write to us a use secure client Bitmessage

--

address: BM-NBaptUA9UYd1LNe19A13YRVduqXjDZkK

subject : VN100H

We will reply within 72 hours

--

download latest client https://download.bitmessage.org/snapshots/

--

Перевод записки на русский язык:

Все ваши ДАННЫЕ были УКРАДЕНЫ

--

Нескольких месяцев мы загружали ваши базы данных, программное обеспечение, личную email, документы и т.д.

Пришл время обсудить сумму выкупа

переведите "3000" БИТКОИНОВ на наш кошелек: "bc1qcw4xraclcjevcj4hcrvxtr054538cqq5hgaawq"

если мы не получим перевод в течение 30 дней, СУММА УДВОИТСЯ

если через 45 дней вы ничего не сделаете, то мы продадим часть информации на черном рынке,

и опубликуем что-то в Интернете, и сообщим всем клиентам / партнерам / сотрудникам и многим СМИ и блогерам

им будет интересно узнать все подробности о том, что ваша компания потеряла данные,

и пытается скрыть информацию о похищенных данных.

--

После оплаты напишите нам используя безопасный клиент Bitmessage

--

адрес: BM-NBaptUA9UYd1LNe19A13YRVduqXjDZkK

предмет: VN100H

Мы ответим в течение 72 часов

--

скачать последний клиент https://download.bitmessage.org/s

-- Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию/блокировке:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

READ_ME_SECURITY_WARNING.txt - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Bitmessage: BM-NBaptUA9UYd1LNe19A13YRVduqXjDZkK

BTC: bc1qcw4xraclcjevcj4hcrvxtr054538cqq5hgaawq

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: myMessage + Message + Message Write-up, Topic of Support *

Thanks: Andrew Ivanov (article author) *** *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.