Cheers Extortion Group

Cheers Hacking Team

Cheers Doxware

Cheers Ransomware

CheersCrypt Ransomware

(хакеры-вымогатели, доксеры, публикаторы) (первоисточник на русском)

Translation into English

Эти хакеры-вымогатели атакуют ресурсы бизнес-пользователей, похищают их данные, а затем требует выкуп, чтобы вернуть файлы, не опубликовав их для всеобщего обозрения. Оригинальное название группы-вымогателей: Cheers Hacking Team (CHT).

---

Информация для идентификации

Активность этой группы хакеров-вымогателей началась с февраля 2022 г. и продолжалась после.

Группа хакеров-вымогателей отправляет пострадавшей компании и её клиентам/партнерам персонифицированные сообщения, вместо общей для всех записки о выкупе.

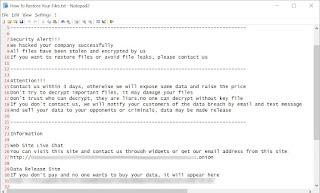

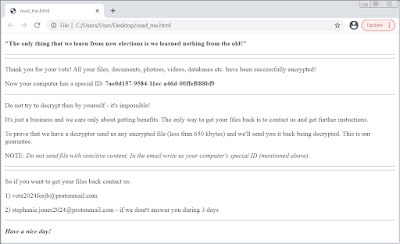

Пример записки: How To Restore Your Files.txt

Страницы сайта хакеров-вымогателей

На момент первичной подготовки статьи на сайте хакеров-вымогателей было 3 пресс-релиза. Среди них есть бельгийский госпиталь и две неназванные компании.

Внимание! Новые элементы, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые элементы, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Вредоносные инструменты, которые используют хакеры-вымогатели, могут распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся доксингу:

Нет специального списка, все зависит от объекта нападения и конкретной цели.

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Сетевые подключения и связи:

Tor-URL:

Инструменты группы:

Хакерская группа может использовать учётные данные VPN для получения первоначального доступа к сети жертвы. Могут использоваться Cobalt Strike и AnyDesk или другое ПО для удаленного доступа, а после получения доступа инструменты повышения привилегий, в том числе Mimikatz или PowerShell для кражи файлов, содержащих данные Active Directory.

Предполагается, что CheersCrypt связана с китайской хакерской группой Emperor Dragonfly, которая, часто переключается между семействами программ-вымогателей, чтобы избежать установления авторства.

Шифрование:

В схеме шифрования используется пара, состоящая из открытого и закрытого ключей для получения секретного ключа (потоковое шифрование SOSEMANUK) и встраивания его в каждый зашифрованный файл. Закрытый ключ, используемый для создания секретного ключа, стирается, чтобы предотвратить восстановление.

Tor-URL:

Email: -

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support Added later: Write-up, Write-Up

Thanks: MalwareHunterTeam, Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.