SuperBlack Ransomware

SuperBlack Doxware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.Encoder.31074

BitDefender -> Trojan.GenericKDZ.107474

ESET-NOD32 -> A Variant Of Win32/Filecoder.BlackMatter.M

Kaspersky -> HEUR:Trojan-Ransom.Win32.Generic

Malwarebytes -> Lockbit.Ransom.FileEncryptor.DDS

Microsoft -> Ransom:Win32/Lockbit.HA!MTB

Rising -> Ransom.LockBit!1.DFDC (CLASSIC)

Tencent -> Trojan-Ransom.Win32.Crypmodng.gz

TrendMicro -> Ransom.Win32.LOCKBIT.SMYXCJN

---

© Генеалогия: BlackMatter >> LockBit 3.0 Black (2022) >> CriptomanGizmo > SuperBlack

Информация для идентификации

Активность этого крипто-вымогателя была в конце января 2025 года. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: *нет данных*.

Записка с требованием выкупа называется: fB1SZ2i3X.README.txt

Первая часть названия может меняться.

Записка с требованием выкупа называется: fB1SZ2i3X.README.txt

Первая часть названия может меняться.

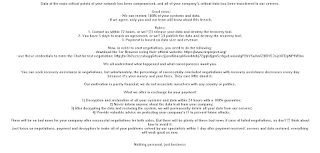

Содержание записки о выкупе:

>>>> Your data are stolen and encrypted!

>>>> Sensitive data on your system was DOWNLOADED and it will be PUBLISHED if you refuse to cooperate. Your competitors or law enforcement may get them on the web.

Data includes:

- Employees personal data, CVs, DL, SSN.

- Complete network map including credentials for local and remote services.

- Financial information including clients data, bills, budgets, annual reports, bank statements.

- Complete datagrams/schemas/drawings for manufacturing in solidworks format

- And more...

You can request the tree of files that we have.

>>>> You need contact us and decrypt one file for free, send a small file for test decryption with your personal DECRYPTION ID to tox chat:

>>>> Your personal DECRYPTION ID: 7FBC34A4128F7B751D3B2C**********

1)Download and install TOX chat: https://tox.chat

2)Write to this tox id: DED25DCB2AAAF65A05BEA584A0D1BB1D55DD2D8BB4185FA39B5175C60C8DDD0C0A7F8A8EC815 and wait for the answer, we will always answer you.

>>>> DO NOT MODIFY FILES YOURSELF.

>>>> DO NOT USE THIRD PARTY SOFTWARE TO RESTORE YOUR DATA.

>>>> YOU MAY DAMAGE YOUR FILES, IT WILL RESULT IN PERMANENT DATA LOSS.

>>>> YOUR DATA IS STRONGLY ENCRYPTED, YOU CAN NOT DECRYPT IT WITHOUT CIPHER KEY.

Зашифрованные файлы получают новый характерный значок, обои Рабочего стола заменяются.

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

fB1SZ2i3X.README.txt - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: e09dd7cca0c6c147ba21b4062e723c5b

SHA-1: ff6333bdda824e4c13bcd13351bd4bb14aaeab11

SHA-256: d9938ac4346d03a07f8ce8b57436e75ba5e936372b9bfd0386f18f6d56902c88

Vhash: 01506666151d7d7567za1z8nz7fz

Imphash: 914685b69f2ac2ff61b6b0f1883a054d

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновлений не было или не добавлены.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support ***

Thanks: *** Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.