FarAttack Ransomware

Aliases: Bomani, BomCrypt, NewBomani, IThelp02, IThelp01, IThelp07, Marlock, Chipslock, Chuklock, Allock, Olsavelock, Itlock, Busavelock, Doctorhelp et al.

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.Encoder.34892, Trojan.Encoder.34618

BitDefender -> Trojan.GenericKD.38755353

ESET-NOD32 -> A Variant Of Win32/Filecoder.OFO

Kaspersky -> HEUR:Trojan.Win32.Generic

Malwarebytes -> Malware.AI.3271840011

Microsoft -> Ransom:Win32/BomCrypt.MK!MTB

Rising -> Ransom.HelpYou!1.D28C (CLOUD)

Symantec -> ML.Attribute.HighConfidence

Tencent -> Win32.Trojan.Filecoder.Dxmw

TrendMicro -> Ransom_BomCrypt.R067C0DAM22

---

© Генеалогия: Balaclava > FarAttack

© Генеалогия: ✂ GlobeImposter, MedusaLocker > FarAttack (MedusaLocker3)

Сайт "ID Ransomware" это отдельно пока отдельно не идентифицирует.

Но некоторые варианты с ID в формате Base64 с конца 2022 и с начала 2023 идентифицируются как MedusaLocker3, в подгруппе MedusaLocker.

Информация для идентификации

Активность этого крипто-вымогателя была во второй половине января 2022 г. и продолжилась в последующие месяцы. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

Вымогатели используют различные обманные способы, например, берут элементы из других вымогательских программ, тасуют фрагменты и артефакты, как карты в колоде. В частности используют payload от MedusaLocker. То есть делают всё возможное, чтобы затруднить анализ и антивирусное обнаружение, сделать его ложным и/или бесполезным.

Более того, известно, что в шифровании закрытого ключа используется фраза, направленная против президента России Путина В.В., а значит, распространяется этот ransomware враждебно настроенными злоумышленниками.

К зашифрованным файлам добавляется расширение: .farattack

Записка с требованием выкупа называется: How_to_recovery.txt

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Удаляет теневые копии файлов. Добавляется в Автозагрузку системы. Очищает системные журналы.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

How_to_recovery.txt - название файла с требованием выкупа;

d9b7n19y8.dll, bomani.exe - примеры названий вредоносных файлов.

Записка с требованием выкупа называется: How_to_recovery.txt

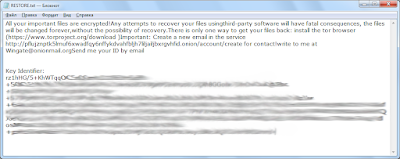

Содержание записки о выкупе:

Перевод записки на русский язык:

68F56EA7B89D377BC3CFC8B3E865*** (всего 1618 знаков)

Contact us for price and get decryption software.

Note that this server is available via Tor browser only Follow the instructions to open the link:

qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.onion

1. Type the addres "https://www.torproject.org" in your Internet browser. It opens the Tor site.

2. Press "Download Tor", then press "Download Tor Browser Bundle", install and run it.

3. Now you have Tor browser. In the Tor Browser open qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.onion

4. Start a chat and follow the further instructions.

If you can not use the above link, use the email:

ithelp02@decorous.cyou

ithelp02@wholeness.business

* To contact us, create a new free email account on the site: protonmail.com

IF YOU DON'T CONTACT US WITHIN 72 HOURS, PRICE WILL BE HIGHER.

Перевод записки на русский язык:

68F56EA7B89D377BC3CFC8B3E865*** (всего 1618 знаков)

Напишите нам, чтобы узнать цену и получить программу для расшифровки.

Заметьте, что этот сервер доступен только через браузер Tor. Следуйте инструкциям, чтобы открыть ссылку:

qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.onion

1. Введите адрес "https://www.torproject.org" в своем интернет-браузере. Он открывает сайт Tor.

2. Нажмите "Скачать Tor", затем нажмите "Скачать Tor Browser Bundle", установите и запустите его.

3. Теперь у вас есть браузер Tor. В браузере Tor откройте qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.onion

4. Начните чат и следуйте инструкциям.

Если вы не можете использовать ссылку выше, используйте email:

ithelp02@decorous.cyou

ithelp02@wholeness.business

* Для связи с нам создайте новый бесплатный аккаунт email на сайте: protonmail.com

ЕСЛИ ВЫ НЕ НАПИШИТЕ НАМ ЗА 72 ЧАСА, ЦЕНА БУДЕТ ВЫШЕ.

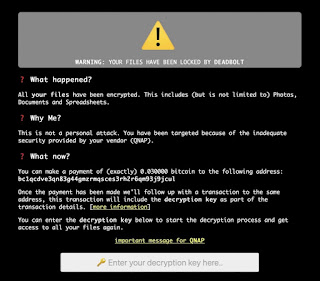

Скриншот начальной страницы сайта вымогателей

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Удаляет теневые копии файлов. Добавляется в Автозагрузку системы. Очищает системные журналы.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

How_to_recovery.txt - название файла с требованием выкупа;

d9b7n19y8.dll, bomani.exe - примеры названий вредоносных файлов.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.onion

Email: ithelp02@decorous.cyou, ithelp02@wholeness.business

См. ниже в обновлениях другие адреса и контакты.

MD5: 1c021f42e3a138060e1d298726d1579f

SHA-1: 54e3384fb68fde6fc711491e8072781e3910156a

SHA-256: 9c73dc281f90a01ff3c8013c297a76319b77f24360de3ee1623a4356126d796c

Vhash: 07401e5az3f!z

Imphash: df7bbfc4ee909c0b4332a2345abe896a

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 28 января 2022:

Расширение: .[Bomani@Email.Com]

Записки: Read Me!.hTa

Email: lord_bomani@keemail.me, jbomani@protonmail.com, Bomani@Email.Com

Файл: bomani2.exe

➤ Обнаружения:

DrWeb -> Trojan.Encoder.34618

BitDefender -> Generic.Ransom.GlobeImposter.CFA11F96

ESET-NOD32 -> A Variant Of Win32/Filecoder.FV

Malwarebytes -> Ransom.GlobeImposter

Microsoft -> Ransom:Win32/Filecoder.RB!MSR

Rising -> Ransom.GlobeImposter!1.A538 (CLOUD)

Tencent -> Win32.Trojan.Globeimposter.Tccl

TrendMicro -> Ransom_FAKEGLOBE.SMB

Вариант от 9-10 февраля 2022:

Расширение: .marlock011

Записка: how_to_back_files.html

Примечательно, что по результатам анализа на сайтах VT и Intezer это определяется как GlobeImposter, но используется записка как у MedusaLocker.

Несмотря на это, если посмотреть внимательно, то они используют тот же URL, что и в основной статье FarAttack Ransomware. Да и email-адреса отличается лишь одной цифрой. Значит это те же вымогатели, только они используют разные элементы для вымогательства.

Email: ithelp01@decorous.cyou, ithelp01@wholeness.business

Tor-URL: qd7pcafncosqfqu3ha6fcx4h6sr7tzwagzpcdcnytiw3b6varaeqv5yd.onion

➤ Обнаружения:

DrWeb -> Trojan.Encoder.34618

BitDefender -> Generic.Ransom.GlobeImposter.006256B0

ESET-NOD32 -> A Variant Of Win32/Filecoder.FV

Malwarebytes -> Ransom.GlobeImposter

Microsoft -> Ransom:Win32/Filecoder.RB!MSR

Symantec -> Ransom.Cryptolocker

Tencent -> Malware.Win32.Gencirc.10cf278b

TrendMicro -> Ransom_FAKEGLOBE.SMB

Вариант от 18 марта 2022:

Расширение: .chipslock

Записка: How_to_recovery.txt

Email: uncrypt2022@outlook.com

Вариант от 29 марта 2022:

Расширение: .[Bomani@Email.Com]

Записки: Read Me!.hTa

Email: lord_bomani@keemail.me, jbomani@protonmail.com, Bomani@Email.Com

Файл: new bomani.exe

➤ Обнаружения:

DrWeb -> Trojan.MulDrop19.64596

BitDefender -> Gen:Heur.Kelios.1

ESET-NOD32 -> A Variant Of Win32/Filecoder.OFO

Malwarebytes -> Malware.AI.251885294

Microsoft -> Trojan:Win32/Wacatac.B!ml

Tencent -> Win32.Trojan.Filecoder.Dzkf

TrendMicro -> TROJ_GEN.R002C0WCT22

Вариант от 30 марта 2022:

Расширение: .Chuklock

Записка: How_to_recovery.txt

Email: internationalassistance@tutanota.com

reasonablehelp@outlook.com

Вариант от 8 декабря 2022:

Расширение: .allock8

Записка: how_to_back_files.html

Email: ithelp02@decorous.cyou, ithelp02@wholeness.business

Файл: AL8.exe, svhost.exe

=== 2023 ===

Вариант от 1 февраля 2023:

Расширение: .itlock2

Записка: HOW_TO_RECOVER_DATA.html

Email: ithelp07@decorous.cyou, ithelp07@wholeness.business

Вариант от 5 мая 2023:

Расширение: .olsavelock22

Email: ithelp10@decorous.cyou, ithelp10@wholeness.business

Вариант от 10 апреля 2023:

Расширение: .busavelock

Расширение других вариантов: .busavelock53

Записка: How_to_back_files.html

Email: ithelp11@securitymy.name, ithelp11@yousheltered.com

Файл: busavelock53.exe

Результаты анализа: VT

Обнаружения:

DrWeb -> Trojan.Encoder.37632

ESET-NOD32 -> A Variant Of Win32/Filecoder.OMJ

Вариант от 20 августа или раньше:

Расширение: .busavelock166

Записка: How_to_back_files.htm

Email: ithelp11@securitymy.name, ithelp11@yousheltered.com

Вариант от 30 ноября 2023 или раньше:

Расширение: .doctorhelp

Записка: How_to_back_files.html

Файл: doctrohelp.exe

В коде также есть строки, направленные против президента Российской Федерации Путина В.В.

Вариант от 28 декабря 2023:

Расширение: .rapid3

Записка: How_to_back_files.html

Email: ithelp07@securitymy.name, ithelp07@yousheltered.com

IOC: VT: MD5: 2858267b460596651f25d2395543ae60

=== 2024 ===

Вариант от 5 марта 2024: относится к предыдущей версии MedusaLocker >>

Расширение: .duralock05

Записка: HOW_TO_BACK_FILES.html

Email: assistant01@backup.capital, assistant01@decodezone.net

IOC: VT: MD5: 8648ba384a53b8509b642381a743f255

Вариант от 5 марта 2024: относится к предыдущей версии MedusaLocker >>

Расширение: .genesis15

Записка: HOW_TO_BACK_FILES.html

assistant01@backup.capital, assistant01@decodezone.net

IOC: VT: MD5: 94ccc29e051d0099f99c5d3f2bee4ec7

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: dnwls0719, quietman7, rivitna Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.