DeadBolt Ransomware

(шифровальщик-вымогатель, 7zip-вымогатель) (первоисточник на русском)

Translation into English

---

Исследователи из DrWeb сообщили о том, что файлы помещены в 7zip-архив со сложным паролем. Ранее этот факт никто не сообщал. Это может быть последующее изменение, например, в ответ на расшифровку от Emsisoft.

---

Рекомендация для пострадавших от Deadbolt Ransomware от производителя ASUSTOR NAS >>

---

Обнаружения:

DrWeb -> Linux.Mirai.2565 / Linux.Encoder.129

BitDefender -> Trojan.Linux.Mirai.1 / Trojan.GenericKD.48157776

ESET-NOD32 -> A Variant Of Linux/Mirai.BC / Linux/Filecoder.DeadBolt.A

Kaspersky -> HEUR:Backdoor.Linux.Mirai.ba / HEUR:Trojan-Ransom.Linux.Agent.r

Microsoft -> Trojan:Win32/Mirai!ml / Ransom:Linux/Vigorf.A

Rising -> Backdoor.Mirai!8.E05B (CLOUD) / Ransom.Agent!8.6B7 (CLOUD)

Symantec -> Trojan.Gen.NPE / Linux.RansomDeadBolt

Tencent -> Backdoor.Linux.Mirai.wan / ***

TrendMicro -> Backdoor.Linux.MIRAI.USELVAS22 / Trojan.Linux.VIGORF.USELVAS22

---

© Генеалогия: другие вымогатели для QNAP устройств >> DeadBolt

---

Обнаружения:

DrWeb -> Linux.Mirai.2565 / Linux.Encoder.129

BitDefender -> Trojan.Linux.Mirai.1 / Trojan.GenericKD.48157776

ESET-NOD32 -> A Variant Of Linux/Mirai.BC / Linux/Filecoder.DeadBolt.A

Kaspersky -> HEUR:Backdoor.Linux.Mirai.ba / HEUR:Trojan-Ransom.Linux.Agent.r

Microsoft -> Trojan:Win32/Mirai!ml / Ransom:Linux/Vigorf.A

Rising -> Backdoor.Mirai!8.E05B (CLOUD) / Ransom.Agent!8.6B7 (CLOUD)

Symantec -> Trojan.Gen.NPE / Linux.RansomDeadBolt

Tencent -> Backdoor.Linux.Mirai.wan / ***

TrendMicro -> Backdoor.Linux.MIRAI.USELVAS22 / Trojan.Linux.VIGORF.USELVAS22

---

© Генеалогия: другие вымогатели для QNAP устройств >> DeadBolt

Информация для идентификации

Активность этого крипто-вымогателя была в конце января 2022 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .deadbolt

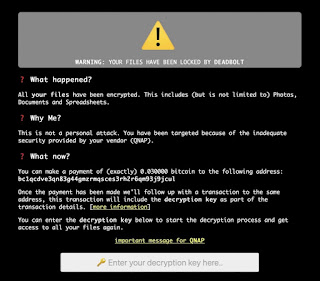

Записка с требованием выкупа называется: ALL YOUR FILES HAVE BEEN LOCKED BY DEADBOLT.html

Перевод сообщения на русский язык:

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

DeadBolt использует следующую уязвимость удаленного выполнения кода для шифрования NAS-устройств. Компания QNAP принудительно обновила клиентские сетевые устройства хранения данных (NAS), установив прошивку с последними обновлениями безопасности для защиты от DeadBolt Ransomware. Группа реагирования на инциденты, связанные с безопасностью продуктов QNAP, исследует верторы атак и предлагает свои варианты решения проблемы.

Записка с требованием выкупа называется: ALL YOUR FILES HAVE BEEN LOCKED BY DEADBOLT.html

⚠️

WARNING: YOUR FILES HAVE BEEN LOCKED BY DEADBOLT

❓ What happened?

All your files have been encrypted. This includes (but is not limited to) Photos, Documents and Spreadsheets.

❓ Why Me?

This is not a personal attack. You have been targeted because of the inadequate security provided by your vendor (QNAP).

❓ What now?

You can make a payment of (exactly) 0.030000 bitcoin to the following address:

bc1qd3hk7g8dnsyw7sxledlje2twz9vk3fex95prlr

Once the payment has been made we'll follow up with a transaction to the same address, this transaction will include the decryption key as part of the transaction details. [more information]

You can enter the decryption key below to start the decryption process and get access to all your files again.

important message for QNAP

🔑 Enter your decryption key here..

Перевод записки на русский язык:

ВНИМАНИЕ: ВАШИ ФАЙЛЫ БЫЛИ БЛОКИРОВАНЫ DEADBOLT

Что случилось?

Все ваши файлы зашифрованы. Это включает (но не ограничивает) фотографии, документы и электронные таблицы.

Почему я?

Это не личная атака. Вы стали мишенью из-за неадекватной безопасности, обеспечиваемой вашим поставщиком (QNAP).

Что теперь?

Вы можете сделать платеж в размере (ровно) 0.030000 биткойнов на следующий адрес:

bc1qd3hk7g8dnsyw7sxledlje2twz9vk3fex95prlr

Как только платеж будет сделан, мы отправим транзакцию на тот же адрес, эта транзакция будет включать ключ дешифрования как часть сведений о транзакции. [информация]

Вы можете ввести ключ дешифрования ниже, чтобы начать процесс дешифрования и получить все ваши файлы.

важное сообщение для QNAP

🔑 Введите ваш ключ дешифрования сюда..

---

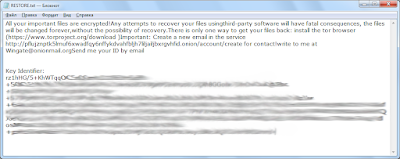

При нажатии на ссылку "[more information]" отобразится сообщение с примером ключа.

Содержание сообщения по этой ссылке:

🔑 Obtaining Decryption Key 🔓

Our decryption key delivery process is 100% transparent and honest.

The decryption key will be delivered to the bitcoin blockchain inside the OP_RETURN field. You can retrieve it by monitoring the address you made your payment to for new transactions containing the OP_RETURN field. An easy way to do this is using a public blockchain explorer like blockchain.com.

***

The decryption key always has an exact length of 32 characters.

Entering the wrong decryption key will not harm your files. This page will tell you if the entered key is invalid.

After the decryption has finished successfully, this page will disappear and you can access the management interface again. However, it is strongly advised to migrate all your data to a more secure platform.

ℹ️ If you struggle with this process, please contact an IT professional to help you.

Перевод сообщения на русский язык:

🔑 Получение ключа дешифрования 🔓

Наш процесс доставки ключа дешифрования на 100% прозрачен и честен.

Ключ дешифрования будет доставлен в блокчейн биткойна в поле OP_RETURN. Вы можете получить его, отслеживая адрес, на который вы заплатили, для новых транзакций, содержащих поле OP_RETURN. Самый простой способ сделать это — использовать общедоступный обозреватель блокчейна, такой как blockchain.com.

***

Ключ дешифрования всегда имеет точную длину 32 символа.

Ввод неправильного ключа дешифрования не повредит вашим файлам. Эта страница сообщит вам, если введенный ключ недействителен.

После успешного завершения расшифровки эта страница исчезнет, и вы снова сможете получить доступ к интерфейсу управления. Однако рекомендуется перенести все ваши данные на более безопасную платформу.

ℹ️ Если вы боретесь с этим процессом, обратитесь за помощью к ИТ-специалисту.

---

При нажатии на ссылку "important message for QNAP" отобразится сообщение от DeadBolt вымогателей, которые предлагают полную информацию о предполагаемой уязвимости нулевого дня, если QNAP заплатит им 5 биткойнов на сумму $184000. Они также готовы продать QNAP главный ключ дешифрования, который может расшифровать файлы для всех затронутых жертв, и информацию нулевого дня за 50 биткойнов (~$1,85 млн).

Содержание сообщения по ссылке:

⚠️ Important Message for QNAP ⚠️

All your affected customers have been targeted using a zero-day vulnerability in your product. We offer you two options to mitigate this (and future) damage:

1) Make a bitcoin payment of 5 BTC to bc1qnju697uc83w5u3ykw7luujzupfyf82t6trlnd8:

You will receive all details about this zero-day vulnerability so it can be patched. A detailed report will be sent to security@qnap.com.

2) Make a bitcoin payment of 50 BTC to bc1qnju697uc83w5u3ykw7luujzupfyf82t6trlnd8:

You will receive a universal decryption master key (and instructions) that can be used to unlock all your clients their files. Additionally, we will also send you all details about the zero-day vulnerability to security@qnap.com.

Upon receipt of payment for either option, all information will be sent to you in a timely fashion.

There is no way to contact us.

These are our only offers.

Thanks for your consideration.

Greetings,

DEADBOLT team.

Перевод сообщения на русский язык:

⚠️ Важное сообщение для QNAP ⚠️

Все ваши затронутые клиенты атакованы с помощью уязвимости нулевого дня в вашем продукте. Мы предлагаем вам два варианта уменьшения этого (и будущего) ущерба:

1) Сделайте биткойн-платеж в размере 5 BTC на bc1qnju697uc83w5u3ykw7luujzupfyf82t6trlnd8:

Вы получите все подробности об этой уязвимости нулевого дня, чтобы ее можно было исправить. Подробный отчет будет отправлен на адрес security@qnap.com.

2) Сделайте платеж в биткойнах в размере 50 BTC на адрес bc1qnju697uc83w5u3ykw7luujzupfyf82t6trlnd8:

Вы получите универсальный мастер-ключ дешифрования (и инструкции), который можно использовать для разблокировки файлов всех ваших клиентов. Кроме того, мы отправим вам все подробности об уязвимости нулевого дня на адрес security@qnap.com.

После получения оплаты за любой вариант вся информация будет отправлена вам своевременно.

Связаться с нами невозможно.

Это наши единственные предложения.

Спасибо за внимание.

Привет,

Команда DEADBOLT.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

DeadBolt использует следующую уязвимость удаленного выполнения кода для шифрования NAS-устройств. Компания QNAP принудительно обновила клиентские сетевые устройства хранения данных (NAS), установив прошивку с последними обновлениями безопасности для защиты от DeadBolt Ransomware. Группа реагирования на инциденты, связанные с безопасностью продуктов QNAP, исследует верторы атак и предлагает свои варианты решения проблемы.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

.3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .ab4, .accdb, .accdc, .accde, .accdr, .accdt, .ach, .acr, .act, .adb, .ads, .agdl, .ait, .apj, .arw, .asf, .asm, .asp, .aspx, .asx, .avhd, .avi, .awg, .back, .backup, .backupdb, .bak, .bank, .bay, .bdb, .bgt, .bik, .bin, .bkf, .bkp, .blend, .bpw, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce1, .ce2, .cer, .cfg, .cfp, .cgm, .cib, .class, .cls, .cmt, .conf, .cpi, .cpp, .cr2, .craw, .crl, .crt, .crw, .csh, .csl, .csr, .csv, .dac, .dat, .db3, .db4, .db_journal, .dbc, .dbf, .dbx, .dc2, .dcr, .dcs, .ddd, .ddoc, .ddrw, .dds, .der, .des, .design, .dev, .dgc, .disk, .djvu, .dng, .doc, .docm, .docx, .dot, .dotx, .drf, .drw, .dtd, .dwg, .dxb, .dxf, .dxg, .edb, .eml, .eps, .erbsql, .erf, .exf, .fdb, .ffd, .fff, .fhd, .fla, .flac, .flv, .fpx, .fxg, .gdb, .git, .gray, .grey, .gry, .hbk, .hdd, .hpp, .ibank, .ibd, .ibz, .idx, .iif, .iiq, .incpas, .indd, .iso, .jar, .java, .jpe, .jpeg, .jpg, .jrs, .kc2, .kdbx, .kdc, .key, .kpdx, .lua, .m4v, .mail, .max, .mdb, .mdbx, .mdc, .mdf, .mef, .mfw, .mkv, .mmw, .moneywell, .mos, .mov, .mp3, .mp4, .mpg, .mrw, .msi, .myd, .ndd, .nef, .nk2, .nop, .nrg, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .nsn, .nwb, .nx2, .nxl, .nyf, .obj, .oda, .odb, .odc, .odf, .odg, .odm, .odp, .ods, .odt, .oil, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .ova, .ovf, .p12, .p7b, .p7c, .p7r, .pages, .pas, .pat, .pcd, .pct, .pdb, .pdd, .pdf, .pef, .pem, .pfx, .php, .pio, .piz, .plc, .pmf, .png, .pot, .potm, .potx, .ppam, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prf, .ps1, .psafe3, .psd, .pspimage, .pst, .ptx, .pvi, .pvk, .pyc, .qba, .qbb, .qbm, .qbr, .qbw, .qbx, .qby, .r3d, .raf, .rar, .rat, .raw, .rdb, .rtf, .rw2, .rwl, .rwz, .s3db, .sas7bdat, .say, .sd0, .sda, .sdb, .sdf, .sl3, .sldm, .sldx, .spc, .sql, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srt, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stw, .stx, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .tar, .tex, .tga, .thm, .tiff, .tlg, .txt, .vbk, .vbm, .vbox, .vcb, .vdi, .vfd, .vhd, .vhdx, .vmc, .vmdk, .vmem, .vmfx, .vmsd, .vmx, .vmxf, .vob, .vsd, .vsdx, .vsv, .wallet, .wav, .wb2, .wdb, .wmv, .wpd, .wps, .x11, .x3f, .xis, .xla, .xlam, .xlk, .xlm, .xlr, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xvd, .ycbcra, .yuv, .zip

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

.3dm, .3ds, .3fr, .3g2, .3gp, .3pr, .ab4, .accdb, .accdc, .accde, .accdr, .accdt, .ach, .acr, .act, .adb, .ads, .agdl, .ait, .apj, .arw, .asf, .asm, .asp, .aspx, .asx, .avhd, .avi, .awg, .back, .backup, .backupdb, .bak, .bank, .bay, .bdb, .bgt, .bik, .bin, .bkf, .bkp, .blend, .bpw, .cdf, .cdr, .cdr3, .cdr4, .cdr5, .cdr6, .cdrw, .cdx, .ce1, .ce2, .cer, .cfg, .cfp, .cgm, .cib, .class, .cls, .cmt, .conf, .cpi, .cpp, .cr2, .craw, .crl, .crt, .crw, .csh, .csl, .csr, .csv, .dac, .dat, .db3, .db4, .db_journal, .dbc, .dbf, .dbx, .dc2, .dcr, .dcs, .ddd, .ddoc, .ddrw, .dds, .der, .des, .design, .dev, .dgc, .disk, .djvu, .dng, .doc, .docm, .docx, .dot, .dotx, .drf, .drw, .dtd, .dwg, .dxb, .dxf, .dxg, .edb, .eml, .eps, .erbsql, .erf, .exf, .fdb, .ffd, .fff, .fhd, .fla, .flac, .flv, .fpx, .fxg, .gdb, .git, .gray, .grey, .gry, .hbk, .hdd, .hpp, .ibank, .ibd, .ibz, .idx, .iif, .iiq, .incpas, .indd, .iso, .jar, .java, .jpe, .jpeg, .jpg, .jrs, .kc2, .kdbx, .kdc, .key, .kpdx, .lua, .m4v, .mail, .max, .mdb, .mdbx, .mdc, .mdf, .mef, .mfw, .mkv, .mmw, .moneywell, .mos, .mov, .mp3, .mp4, .mpg, .mrw, .msi, .myd, .ndd, .nef, .nk2, .nop, .nrg, .nrw, .ns2, .ns3, .ns4, .nsd, .nsf, .nsg, .nsh, .nsn, .nwb, .nx2, .nxl, .nyf, .obj, .oda, .odb, .odc, .odf, .odg, .odm, .odp, .ods, .odt, .oil, .orf, .ost, .otg, .oth, .otp, .ots, .ott, .ova, .ovf, .p12, .p7b, .p7c, .p7r, .pages, .pas, .pat, .pcd, .pct, .pdb, .pdd, .pdf, .pef, .pem, .pfx, .php, .pio, .piz, .plc, .pmf, .png, .pot, .potm, .potx, .ppam, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .prf, .ps1, .psafe3, .psd, .pspimage, .pst, .ptx, .pvi, .pvk, .pyc, .qba, .qbb, .qbm, .qbr, .qbw, .qbx, .qby, .r3d, .raf, .rar, .rat, .raw, .rdb, .rtf, .rw2, .rwl, .rwz, .s3db, .sas7bdat, .say, .sd0, .sda, .sdb, .sdf, .sl3, .sldm, .sldx, .spc, .sql, .sqlite, .sqlite3, .sqlitedb, .sr2, .srf, .srt, .srw, .st4, .st5, .st6, .st7, .st8, .stc, .std, .sti, .stw, .stx, .svg, .swf, .sxc, .sxd, .sxg, .sxi, .sxm, .sxw, .tar, .tex, .tga, .thm, .tiff, .tlg, .txt, .vbk, .vbm, .vbox, .vcb, .vdi, .vfd, .vhd, .vhdx, .vmc, .vmdk, .vmem, .vmfx, .vmsd, .vmx, .vmxf, .vob, .vsd, .vsdx, .vsv, .wallet, .wav, .wb2, .wdb, .wmv, .wpd, .wps, .x11, .x3f, .xis, .xla, .xlam, .xlk, .xlm, .xlr, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xvd, .ycbcra, .yuv, .zip

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы, файлы прикладных программ и пр.

Файлы, связанные с этим Ransomware:

ALL YOUR FILES HAVE BEEN LOCKED BY DEADBOLT.html - название файла с требованием выкупа;

elf-файл - вредоносный файл для QNAP NAS устройств;

Файлы, связанные с этим Ransomware:

ALL YOUR FILES HAVE BEEN LOCKED BY DEADBOLT.html - название файла с требованием выкупа;

elf-файл - вредоносный файл для QNAP NAS устройств;

index.html - копия файла записки, заменяющая оригинальный файл QNAP.

index.html_deadlock.txt

deadbolt.pid

sshd_pty

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

/home/httpd/index.html

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: bc1qd3hk7g8dnsyw7sxledlje2twz9vk3fex95prlr

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: bc1qd3hk7g8dnsyw7sxledlje2twz9vk3fex95prlr

bc1qcdve3qn83g44gmzrmqsces3rh2r6qm93j9jcul

bc1qwhz97zmtjhf44c336sx5gfk810rdkaa4ax3skd

bc1qj4hglg9vceql2qj3kad67vh8sgq83535mwvhhk

bc1qnju697uc83w5u3ykw7luujzupfyf82t6trlnd8

и другие для каждой жертвы.

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: a76ecd6356f7a71e524c74abf2adec09

SHA-1: 22e616aa3c3a512499968ffecd7d123fec6f5e96

SHA-256: 3e30a65e6504969c05b1bed32db2a2a592da110a7d2dbda9f064f13be5390d6c

Vhash: 9662668bfe8235a44603cac0b335f1aa

---

MD5: 718ae69788dc752a8db46b0e43e42f13

SHA-1: 338c16a49899ee08b5284b9bb3b2b14d6e5bdfe3

SHA-256: 444e537f86cbeeea5a4fcf94c485cc9d286de0ccd91718362cecf415bf362bcf

Vhash: 9044b784e45b171094c39cd3b726f4e0

Степень распространённости: высокая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 11 февраля:

Файлы на самом деле не зашифрованы, а упакованы в 7zip-архив со сложным паролем. Мы не можем помочь восстановить/сгенерировать пароль для открытия этих архивов.

Обновление информации от 2 марта 2022:

Пример записки от вымогателей на устройствах Asustor.

В итоге:

Компания-производитель QNAP настоятельно рекомендует всем пользователям немедленно обновить операционные системы QTS или QuTS hero на своих устройствах NAS до последней версии. Обновление прошивки на скомпрометированном устройстве позволит встроенному приложению Malware Remover автоматически помещать в карантин примечание о выкупе DeadBolt, которое захватывает страницу входа.

Вариант от 13 июля 2022:

Вариант от 13 июля 2022:

BTC: bc1q2we5ku2mpxwdtgqxztu7erg47r6vl4rgx38lxv

Полиция Нидерландов смогла получить 150 ключей дешифрирования.

Проверьте возможность расшифровки файлов по Bitcoin-адресу вымогателей по ссылке >>

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Write-up, Topic of Support QNAP Product Security News

Внимание! Расшифровка возможна, если получен ключ дешифрования. Этот безопасный инструмент упростит расшифровку. Скачать Emsisoft Decryptor по ссылке >> --- Бизнес-пользователи могут получить помощь в Emsisoft. Ссылка для связи >>

Deadbolt - FULL GUIDE how to get your Data back >>DeadBolt ransomware: nothing but NASty (by GROUP-IB) >>

Thanks: Lawrence Abrams, Michael Gillespie, Emsisoft Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.