PayOrGrief Ransomware

Pay_0r_Grief Ransomware

Aliases: Grief, P0G

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп $350000 в криптовалюте Monero, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: нет данных. Используется группировкой Grief для атаки на организации и учреждения. Является продолжением DoppelPaymer Ransomware.

---

Обнаружения:

DrWeb ->

ALYac ->

Avira (no cloud) ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Symantec ->

Tencent ->

TrendMicro ->

---

© Генеалогия: DoppelPaymer >> PayOrGrief

Изображение — логотип статьи

К зашифрованным файлам никакое расширение не добавляется.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя была в конце мая 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

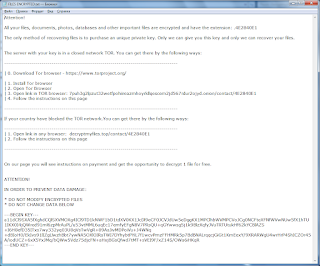

Записка с требованием выкупа написана на экран блокировки на голубом фоне:

Содержание текста на экране:

Перевод текста на русский язык:

Clover Park School District, you are f*****.

DO NOT TOUCH ANYTHING!

What to do ( password: &qN9fU$Rn ):

http://payorgz3j6hs2gj66nk6omfw65atgmqwzxqbbxnqi3bv2mlwgcirunad.onion/hypothesize/2b53b9e90ac51e9f60ecd868ea12d8f4

USE TOR

P0G

Перевод текста на русский язык:

Школьный округ Кловер-Парк, вы взломаны.

НИЧЕГО НЕ ТРОГАЙТЕ!

Что делать ( пароль: &qN9fU$Rn ):

http://payorgz3j6hs2gj66nk6omfw65atgmqwzxqbbxnqi3bv2mlwgcirunad.onion/hypothesize/2b53b9e90ac51e9f60ecd868ea12d8f4

ИСПОЛЬЗУЙТЕ ТОР

P0G

При переходе на сайт вымогателей нужно ввести пароль из голобого экрана, иначе страница с требованием выкупа не откроется.

Содержание текста с требованиями выкупа:

Clover Park School District, you've been hacked

This page and your decryption key will expire in 21 days after your systems were infected.

PAY OR Grief

Sensetive information will be shared to public.

Grief_list represents the companies which were hacked and didn't pay.

Current price for solution:

$350000 / 1387.47929378 XMR

Pay with monero [Copy monero wallet number:8BPNWZT4bqdbnTiYNGcAFiJ1CKto1YXayWtyHAK6nHZsHbRtgUzdciL1pD6qvm3jc1DXGRi52SByrc3BsW5VG9up9oUwkQU]

To test that we have working solution: couple files can be unlocked. Ask specialist in chat to do it.

Each few days new portion of data exfiltrated from your company will be published at Grief_list .

There are no any third-party solution which can help you. But you can damage your information.

GDPR at Article 33 requires that, in the event of a personal data breach, data controllers should notify the appropriate supervisory authority.

Use previous conversation key, or start new

***

Перевод текста на русский язык:

Clover Park School District, вас взломали

Срок действия этой страницы и вашего ключа дешифрования истечет через 21 день после заражения вашей системы.

PAY OR Grief

Деликатная информация будет опубликована.

Grief_list показывает компании, которые были взломаны и не заплатили.

Текущая цена решения:

$350000 / 1387.47929378 XMR

Оплата с помощью monero [Скопируйте номер monero-кошелька: 8BPNWZT4bqdbnTiYNGcAFiJ1CKto1YXayWtyHAK6nHZsHbRtgUzdciL1pD6qvm3jc1DXGRi52SByrc3BsW5VG9up9oUwkQU]

Для проверки, что у нас есть работающее решение: пару файлов можно разблокировать. Попросите специалиста в чате сделать это.

Каждые несколько дней новая порция данных, полученных от вашей компании, будет публиковаться в Grief_list.

Нет никаких сторонних решений, которые могли бы вам помочь. Но вы можете повредить свою информацию.

Статья 33 GDPR требует, чтобы в случае утечки персональных данных контролеры данных уведомили соответствующий надзорный орган.

Используйте предыдущий ключ разговора или начните новый

***

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: xxxx://payorgz3j6hs2gj66nk6omfw65atgmqwzxqbbxnqi3bv2mlwgcirunad.onion/hypothesize/2b53b9e90ac51e9f60ecd868ea12d8f4

Email: -

XMR: 8BPNWZT4bqdbnTiYNGcAFiJ1CKto1YXayWtyHAK6nHZsHbRtgUzdciL1pD6qvm3jc1DXGRi52SByrc3BsW5VG9up9oUwkQU

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

XMR: 8BPNWZT4bqdbnTiYNGcAFiJ1CKto1YXayWtyHAK6nHZsHbRtgUzdciL1pD6qvm3jc1DXGRi52SByrc3BsW5VG9up9oUwkQU

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage ID Ransomware (ID as PayOrGrief) Write-up, Topic of Support *

Thanks: NewsWithKevin, Michael Gillespie Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.