Cerber 2021 Ransomware

CerberImposter 2021 Ransomware

CerberCrypt Ransomware

CerberLocker Ransomware

(шифровальщик-вымогатель) (первоисточник на русском)

Translation into English

---

Обнаружения варианта для Windows:

DrWeb -> Trojan.Encoder.34693

BitDefender -> Trojan.GenericKD.38195704

ESET-NOD32 -> Win32/Filecoder.Cerber.Z

Kaspersky -> HEUR:Trojan-Ransom.Win32.Crypren.gen

Malwarebytes -> Malware.AI.4223874389

Microsoft -> Ransom:Win32/Aicat.A!ml

Rising -> Ransom.Ferber!8.1304D (CLOUD)

Symantec -> Trojan.Gen.2

Tencent -> Win32.Trojan.Filecoder.Lqez

TrendMicro -> Ransom.Win32.LOCKERGOGA.SM1

---

Обнаружения варианта для Linux:

DrWeb -> Linux.Encoder.113 / Linux.Encoder.114

BitDefender -> Trojan.Linux.Generic.224386 / Trojan.Linux.Generic.224036

ESET-NOD32 -> A Variant Of Linux/Filecoder.Cerber.A, A Variant Of Linux/Filecoder.Cerber.B

Kaspersky -> HEUR:Trojan-Ransom.Linux.Agent.k, HEUR:Trojan-Ransom.Linux.Ferber.a

Malwarebytes -> ***

Microsoft -> Ransom:Linux/Cerbercrypt.B!MTB

Rising -> Ransom.Agent!8.6B7 (CLOUD)

Symantec -> Trojan.Gen.NPE / Downloader.Trojan

Tencent -> Win32.Trojan.Rans.Hrkc / Linux.Trojan.Linux.Airo

TrendMicro -> Trojan.Linux.SABSIK.USELVL721 / Backdoor.Linux.ZYX.USELVKU21

DrWeb -> Linux.Encoder.113 / Linux.Encoder.114

BitDefender -> Trojan.Linux.Generic.224386 / Trojan.Linux.Generic.224036

ESET-NOD32 -> A Variant Of Linux/Filecoder.Cerber.A, A Variant Of Linux/Filecoder.Cerber.B

Kaspersky -> HEUR:Trojan-Ransom.Linux.Agent.k, HEUR:Trojan-Ransom.Linux.Ferber.a

Malwarebytes -> ***

Microsoft -> Ransom:Linux/Cerbercrypt.B!MTB

Rising -> Ransom.Agent!8.6B7 (CLOUD)

Symantec -> Trojan.Gen.NPE / Downloader.Trojan

Tencent -> Win32.Trojan.Rans.Hrkc / Linux.Trojan.Linux.Airo

TrendMicro -> Trojan.Linux.SABSIK.USELVL721 / Backdoor.Linux.ZYX.USELVKU21

Информация для идентификации

Активность этого крипто-вымогателя была замечена в середине и конце ноября и продолжилась в начале декабря 2021 г. Ориентирован не только на англоязычных пользователей, но и на пользователей еще 10 языков, в их числе арабский, китайский, голландский, французский, немецкий, итальянский, японский, португальский, испанский, турецкий. Может распространяться по всему миру. По данным Tencent, атаки Cerber 2021 в основном нацелены на Китай (21,46%), США (21,36%), Германию (18,4%), Россию (3,54%), Францию (3,3%), Южную Корею (3,24%). Другие страны являются целями в меньшей степени. См. карту.

К зашифрованным файлам добавляется расширение: .locked

Записка с требованием выкупа называется: __$$RECOVERY_README$$__.html

Записка с требованием выкупа называется: __$$RECOVERY_README$$__.html

Так выглядит начальная страница этого файла.

English

Arabic

Chinese

Dutch

French

German

Italian

Japanese

Portuguese

Spanish

Turkish

Содержание записки о выкупе:

Перевод записки на русский язык:

CERBER RANSOMWARE

Instructions

Can't you find the necessary files?

Is the content of your files not readable?

It is normal because the files' names and the data in your files have been encrypted by "Cerber Ransomware".

It means your files are NOT damaged! Your files are modified only. This modification is reversible.

From now it is not possible to use your files until they will be decrypted.

The only way to decrypt your files safely is to buy the special decryption software "Cerber Decryptor".

Any attempts to restore your files with the third-party software will be fatal for your files!

You can proceed with purchasing of the decryption software at your personal page:

http://pigetrzlperjreyr3fbytm27bljaq4eungv3gdq2tohnoyfrqu4bx5qd.onion/bt0***

At this page you will receive the complete instructions how to buy the decryption software for restoring all your files.

Also at this page you will be able to restore any one file for free to be sure "Cerber Decryptor" will help you.

If your personal page is not available for a long period there is another way to open your personal page - installation and use of Tor Browser:

run your Internet browser (if you do not know what it is run the Internet Explorer);

enter or copy the address https://www.torproject.org/download/download-easy.html.en into the address bar of your browser and press ENTER;

wait for the site loading;

on the site you will be offered to download Tor Browser; download and run it, follow the installation instructions, wait until the installation is completed;

run Tor Browser;

connect with the button "Connect" (if you use the English version);

a normal Internet browser window will be opened after the initialization;

type or copy the address

http://pigetrzlperjreyr3fbytm27bljaq4eungv3gdq2tohnoyfrqu4bx5qd.onion/bt0***

in this browser address bar;

press ENTER;

the site should be loaded; if for some reason the site is not loading wait for a moment and try again.

If you have any problems during installation or use of Tor Browser, please, visit https://www.youtube.com and type request in the search bar "Install Tor Browser Windows" and you will find a lot of training videos about Tor Browser installation and use.

Additional information:

You will find the instructions ("*README*.hta") for restoring your files in any folder with your encrypted files.

The instructions ("*README*.hta") in the folders with your encrypted files are not viruses! The instructions ("*README*.hta") will help you to decrypt your files.

Remember! The worst situation already happened and now the future of your files depends on your determination and speed of your actions.

Перевод записки на русский язык:

CERBER RANSOMWARE

инструкции

Не можете найти нужные файлы?

Содержимое ваших файлов не читается?

Это нормально, потому что имена файлов и данные в ваших файлах зашифрованы с помощью Cerber Ransomware.

Это значит, что ваши файлы НЕ повреждены! Изменяются только ваши файлы. Эта модификация обратима.

С этого момента ваши файлы нельзя будет использовать до тех пор, пока они не будут расшифрованы.

Единственный способ безопасно расшифровать ваши файлы - это купить специальную программу для расшифровки Cerber Decryptor.

Любые попытки восстановить ваши файлы с помощью сторонних программ будут фатальными для ваших файлов!

Приобрести программу для дешифрования вы можете на своей личной странице:

http://pigetrzlperjreyr3fbytm27bljaq4eungv3gdq2tohnoyfrqu4bx5qd.onion/bt0***

На этой странице вы получите полные инструкции, как купить программу дешифрования для восстановления всех ваших файлов.

Также на этой странице вы сможете бесплатно восстановить любой файл, чтобы быть уверенным, что Cerber Decryptor вам поможет.

Если ваша личная страница долгое время недоступна, есть другой способ открыть личную страницу - установка и использование Tor Browser:

запустите свой интернет-браузер (если вы не знаете, что это за запуск Internet Explorer);

введите или скопируйте адрес https://www.torproject.org/download/download-easy.html.en в адресную строку браузера и нажмите ENTER;

дождитесь загрузки сайта;

на сайте вам будет предложено скачать Tor Browser; скачайте и запустите, следуйте инструкциям по установке, дождитесь завершения установки;

запустить Tor Browser;

подключиться кнопкой "Connect" (если вы используете англоязычную версию);

после инициализации откроется обычное окно интернет-браузера;

введите или скопируйте адрес

http://pigetrzlperjreyr3fbytm27bljaq4eungv3gdq2tohnoyfrqu4bx5qd.onion/bt0***

в адресной строке браузера;

нажмите ENTER;

сайт должен загрузиться; если по какой-то причине сайт не загружается, подождите немного и попробуйте еще раз.

Если у вас возникли проблемы во время установки или использования Tor Browser, посетите https://www.youtube.com и введите запрос в строке поиска "Install Tor Browser Windows", и вы найдете множество обучающих видео о Tor Browser, установка и использование.

Дополнительная информация:

Вы найдете инструкции ("*README*.hta") по восстановлению ваших файлов в любой папке с вашими зашифрованными файлами.

Инструкции ("*README*.hta") в папках с вашими зашифрованными файлами не являются вирусами! Инструкции ("*README*.hta") помогут вам расшифровать ваши файлы.

Помните! Худшая ситуация уже случилась, и теперь будущее ваших файлов зависит от вашей решимости и скорости ваших действий.

Тексты на других языках пропускаем из-за экономии размера статьи.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

---

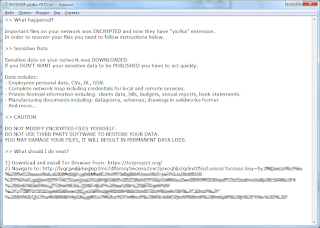

Скриншоты с сайта вымогателей:

CERBER DECRYPTOR

Your documents, photos, databases and other important files have been encrypted!

To decrypt your files you need to buy the special software – «Cerber Decryptor».

All transactions should be performed via Bitcoin network only.

Within 5 days you can purchase this product at a special price: 0.020000 (≈ $987).

After 5 days the price of this product will increase up to: 0.040000 (≈ $1974).

---

The special price is available:

04 . 23:59:40

---

How to get «Cerber Decryptor»?

1. Create a Bitcoin Wallet (we recommend Blockchain.com)

2. Buy necessary amount of Bitcoins

Do not forget about the transaction commission in the Bitcoin network (≈ 0.0005).

Here are our recommendations:

binance.com – Binance is the worlds biggest Bitcoin exchange and altcoin crypto exchange in the world by volume.

coinbase.com – With Coinbase you can send Bitcoin to anyone in the world.

localbitcoins.com – This service allows you to search for people that want to sell Bitcoins directly (WU, Cash, SEPA, Paypal, etc).

ftx.com – Buy Bitcoins using USD, EUR, GBP, AUD; 11 fiat currencies in total.

kucoin.com – The KuCoin platform was designed for investors of all types, with 24/7 world-class services in your preferred channel and language.

huobi.com – Buy cryptocurrency with your credit card.

changenow.io – Buy BTC with USD and EUR in a few simple steps.

changelly.com – You can buy Bitcoin and other cryptocurrencies with a credit card or any crypto wallet.

Could not find Bitcoins in your region? Try searching here:

buybitcoinworldwide.com International catalog of Bitcoins exchanges

bitcoin-net.com – Another Bitcoins sellers catalog

howtobuybitcoins.info – International catalog of Bitcoins exchanges

bittybot.co/eu – A catalog for the European Union

3. Send 0.020000 to the following Bitcoin address:

16z9u4rNASfQCmnhoKY7y3egh7J5SK2ceU

4. Control the amount transaction at the «Payments History» panel below

5. Reload current page after the payment (6 confirmations) and get a link to download the software

Скриншоты других страниц сайта вымогателей:

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

---

➤ Cerber 2021 взламывает серверы с использованием уязвимостей удаленного выполнения кода в Atlassian Confluence и GitLab, в том числе недавно обнаруженную уязвимость в компоненте ExifTool GitLab. Эти уязвимости отслеживаются как CVE-2021-26084 (Confluence) и CVE-2021-22205 (GitLab) и могут использоваться удаленно без аутентификации. Кроме того, обе уязвимости публично раскрывают экспериментальные эксплойты (PoC), позволяющие злоумышленникам легко взламывать серверы. В настоящее время лучшим подходом к защите от Cerber было бы применение доступных обновлений безопасности для Atlassian Confluence и GitLab.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

__$$RECOVERY_README$$__.html - название файла с требованием выкупа;

README.hta - указанный в тексте файл с инструкциями;

Cerber Decryptor - оригинальный дешифровщик файлов;

1.bat - командный файл;

Rx2o7d.txt - файл, указанный в анализе;

rX2o7d.tmp - файл, указанный в анализе;

tmp.conf.2w (tmp.conf.exe) - название вредоносного файла; tmp.conf.2p - название вредоносного файла;

elf-файлы версии для Linux.

C:\Windows\Temp\rX2o7d.tmp

/dev/random

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: hxxx://pigetrzlperjreyr3fbytm27bljaq4eungv3gdq2tohnoyfrqu4bx5qd.onion/bt10***

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL: hxxx://pigetrzlperjreyr3fbytm27bljaq4eungv3gdq2tohnoyfrqu4bx5qd.onion/bt10***

Email: -

BTC: 16z9u4rNASfQCmnhoKY7y3egh7J5SK2ceU

BTC: 16z9u4rNASfQCmnhoKY7y3egh7J5SK2ceU

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: ae99e6a451bc53830be799379f5c1104

SHA-1: f79ea5b6b14cbbd947585c78c2446becaef803b7

SHA-256: 772cad26853c7d8ea8f1023f6e3cba219cc9bb1db1cd31ad2b979e59d3d9c631

Vhash: 075056655d55551038z61hz1lz

Imphash: d0e6d8cc31f0d3346e66a38b8a035489

MD5: e278d253cae5bc102190e33f99596966

SHA-1: 080c62f371a28486e9945ac7ad57c45d8ab6dd00

SHA-256: 2ace8c4c98c050a9cf57e0e275848c6cf7122f19f4136dabb94a130a88d77997

Vhash: 41be31a40c44cf084e4aa8148b288042

---

MD5: 76ee3782aa050c1b6bf8dd0567f57baa

SHA-1: fde094a95bd613071d43c11f3b3b8222187d0dcb

SHA-256: 011cd27bf11ea2108a0461741c421094b10b2777be585e8208d73d3044a11fc3

Vhash: 110eb04b032b74db039acfe96b62b4b2

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

Некоторые другие образцы можно найти на сайте BA:

https://bazaar.abuse.ch/browse/tag/Cerber2021/

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Write-up, Topic of Support ***

Thanks: MalwareHunterTeam, BleepingComputer Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.