Chinese Coffee Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов AES+RSA, а затем требует выкуп в # ZEC (криптовалюта Zcash), чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: нет данных.

---

Обнаружения на файлы февраля 2022:

DrWeb -> Trojan.Siggen17.8190

BitDefender -> Trojan.GenericFCA.Agent.31992

ESET-NOD32 -> не обнаруживает

Kaspersky -> не обнаруживает

Malwarebytes -> не обнаруживает

Microsoft -> TrojanSpy:MSIL/Stealer!MSR

Rising -> не обнаруживает

Symantec -> не обнаруживает

Tencent -> не обнаруживает

TrendMicro -> не обнаруживает

---

BitDefender -> Trojan.GenericFCA.Agent.31992

ESET-NOD32 -> не обнаруживает

Kaspersky -> не обнаруживает

Malwarebytes -> не обнаруживает

Microsoft -> TrojanSpy:MSIL/Stealer!MSR

Rising -> не обнаруживает

Symantec -> не обнаруживает

Tencent -> не обнаруживает

TrendMicro -> не обнаруживает

---

DrWeb -> BackDoor.SiggenNET.37

BitDefender -> Trojan.GenericKD.48377584

ESET-NOD32 -> MSIL/Agent.VDN

Kaspersky -> HEUR:Trojan.MSIL.Agentb.gen

Malwarebytes -> Trojan.Agent

Microsoft -> Trojan:MSIL/Dllinject!MSR

Rising -> не обнаруживает

Symantec -> Downloader, Trojan.Gen.MBT

Tencent -> Win32.Trojan.Ransome.Eiwp

TrendMicro -> Ransom.MSIL.CHINESECOFFEE.THBBABB

---

BitDefender -> Trojan.GenericKD.48377584

ESET-NOD32 -> MSIL/Agent.VDN

Kaspersky -> HEUR:Trojan.MSIL.Agentb.gen

Malwarebytes -> Trojan.Agent

Microsoft -> Trojan:MSIL/Dllinject!MSR

Rising -> не обнаруживает

Symantec -> Downloader, Trojan.Gen.MBT

Tencent -> Win32.Trojan.Ransome.Eiwp

TrendMicro -> Ransom.MSIL.CHINESECOFFEE.THBBABB

---

BitDefender -> Gen:Variant.Ransom.Tedy.69

ESET-NOD32 -> MSIL/Agent.VDP, A Variant Of MSIL/Agent.VDP

Kaspersky -> HEUR:Trojan.MSIL.Crypt.gen

Microsoft -> TrojanSpy:MSIL/Stealer!MSR

Symantec -> Trojan.Gen.2

Tencent -> Win32.Trojan.Ransome.Andy, Win32.Trojan.Ransome.Drsj

TrendMicro -> TROJ_GEN.R023H09BI22, TROJ_GEN.R002H09BH22

---

© Генеалогия: предыдущие >> Chinese Coffee

Активность этого крипто-вымогателя была в начале января 2022 г. Ориентирован на китайскоязычных пользователей, распространяется в Китае.

К зашифрованным файлам добавляется расширение: .coffee

Фактически используется составное расширение по шаблону: filename.coffee.xxxx.extension

Пример зашифрованного файла: document2021.coffee.1cMg.pdf

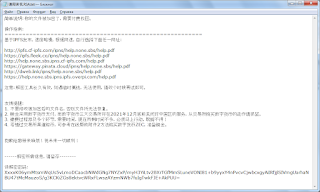

Содержание записки о выкупе:

Перевод записки на русский язык:

Объяснение: ваши файлы зашифрованы и вам нужно заплатить, чтобы вернуть их.

Руководство:

==================================================

В зависимости от версии IPFS скорость немного ниже, поэтому выберите любой из следующих URL-адресов:

hxxx://ipfs.cf-ipfs.com/ipns/help.none.sbs/help.pdf

hxxxs://ipfs.fleek.co/ipns/help.none.sbs/help.pdf

hxxx://help.none.sbs.ipns.cf-ipfs.com/help.pdf

hxxxs://gateway.pinata.cloud/ipns/help.none.sbs/help.pdf

hxxx://dweb.link/ipns/help.none.sbs/help.pdf

hxxxs://help.none.sbs.ipns.ipfs.overpi.com/help.pdf

Примечание. Инструмент расшифровки действует в течение длительного времени. Если он временно недоступен и не может быть использован, попробуйте еще раз в другое время.

Дружеское напоминание:

1. Не изменяйте имя зашифрованного файла, иначе файл не будет восстановлен.

2. Выкуп выплачивается в цифровой валюте, и три основные биржи цифровых валют закроют свои услуги в Китае к концу декабря 2021 года. Пожалуйста, поторопитесь приобрести цифровую валюту на биржах.

3. Процесс оплаты проходит по множеству звеньев и требует времени, времени осталось немного, поэтому действовать нужно немедленно, не откладывая!

4. Если вы пропустите канал обмена для покупки монет, вы можете обратиться к онлайн-помощи Приложение 2, чтобы купить криптовалюту ZEC и подготовиться к выкупу.

Извините за беспокойство! Всего наилучшего в будущем!

------ Информация для расшифровки, пожалуйста, сохраните ее -------

Пароль для расшифровки:

***

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Согласно обнаружениям антивирусных движков содержит криптомайнер.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

请阅读我.RSA.txt - название файла с требованием выкупа;

Пример зашифрованного файла: document2021.coffee.1cMg.pdf

Записка с требованием выкупа называется: 请阅读我.RSA.txt

简单说明:你的文件被加密了,需要付费找回。

操作指南:

==================================================

基于IPFS发布,速度略慢,根据网速,自行选择下面任一网址:

hxxx://ipfs.cf-ipfs.com/ipns/help.none.sbs/help.pdf

hxxxs://ipfs.fleek.co/ipns/help.none.sbs/help.pdf

hxxx://help.none.sbs.ipns.cf-ipfs.com/help.pdf

hxxxs://gateway.pinata.cloud/ipns/help.none.sbs/help.pdf

hxxx://dweb.link/ipns/help.none.sbs/help.pdf

hxxxs://help.none.sbs.ipns.ipfs.overpi.com/help.pdf

注意:解密工具长久有效,如遇临时离线,无法使用,请改个时候再试即可。

友情提醒:

1、不要修改被加密后的文件名,否则文件将无法恢复。

2、赎金采用数字货币支付,而数字货币三大交易所将在2021年12月底前关闭对中国区的服务,从交易所购买数字货币的动作请抓紧。

3、缴费过程涉及多个环节,需要时间,现在所剩时间不多,必须马上行动,耽搁不得!

4、若错过交易所渠道购币,可参考在线帮助附件2方法购买数字货币ZEC,准备赎金。

抱歉给您带来麻烦!祝未来一切顺利!

------解密所需信息,请留存--------

待解密密码:

XxxxK06ymMtsmWqUs5vLmoDCaacbNWdGNg7NYZxP/myH3YiLtv2BXrTGfMmSLuneVONI81+b9yyxY4nPvcvCjwbcxgyAiIRfjjlSIVmgUarhaNBU47tMcMauzoS/g3KCKiZGs8ektvcWRxFLwszAYzmNWb7fuIgTwkFJE+AkPUU=

Перевод записки на русский язык:

Объяснение: ваши файлы зашифрованы и вам нужно заплатить, чтобы вернуть их.

Руководство:

==================================================

В зависимости от версии IPFS скорость немного ниже, поэтому выберите любой из следующих URL-адресов:

hxxx://ipfs.cf-ipfs.com/ipns/help.none.sbs/help.pdf

hxxxs://ipfs.fleek.co/ipns/help.none.sbs/help.pdf

hxxx://help.none.sbs.ipns.cf-ipfs.com/help.pdf

hxxxs://gateway.pinata.cloud/ipns/help.none.sbs/help.pdf

hxxx://dweb.link/ipns/help.none.sbs/help.pdf

hxxxs://help.none.sbs.ipns.ipfs.overpi.com/help.pdf

Примечание. Инструмент расшифровки действует в течение длительного времени. Если он временно недоступен и не может быть использован, попробуйте еще раз в другое время.

Дружеское напоминание:

1. Не изменяйте имя зашифрованного файла, иначе файл не будет восстановлен.

2. Выкуп выплачивается в цифровой валюте, и три основные биржи цифровых валют закроют свои услуги в Китае к концу декабря 2021 года. Пожалуйста, поторопитесь приобрести цифровую валюту на биржах.

3. Процесс оплаты проходит по множеству звеньев и требует времени, времени осталось немного, поэтому действовать нужно немедленно, не откладывая!

4. Если вы пропустите канал обмена для покупки монет, вы можете обратиться к онлайн-помощи Приложение 2, чтобы купить криптовалюту ZEC и подготовиться к выкупу.

Извините за беспокойство! Всего наилучшего в будущем!

------ Информация для расшифровки, пожалуйста, сохраните ее -------

Пароль для расшифровки:

***

Скриншоты и краткое содержание руководства:

Предлагается:

- загрузить и установить ПО Zecwallet Lite для использования криптовалюты ZEC;

- купить нужное количество криптовалюты ZEC и заплатить выкуп этими монетами;

- ввести в дешифровщик номер транзакции перечисленного выкупа и запустить его.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Согласно обнаружениям антивирусных движков содержит криптомайнер.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

请阅读我.RSA.txt - название файла с требованием выкупа;

Updater.exe, csrts.exe - названия вредоносных файлов;

AppUnion.dll, Myou.dll - названия вредоносных файлов; AppUnion.pdb - название файла проекта.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

ZEC: zs1rwqlxjhjaya307y2ejydheq09cvhj2p4ssgnwcv2apqvryh5e48jt29sr9uy3s3tek3s2e4u6l4

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

ZEC: zs1rwqlxjhjaya307y2ejydheq09cvhj2p4ssgnwcv2apqvryh5e48jt29sr9uy3s3tek3s2e4u6l4

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: aa877144edcef2e8d5a8d37d7ea0d4b6

SHA-1: 865fe61d037b67841c36468a9e7af15656621abc

SHA-256: 3dca9bd1af28bbf348c0562475edd60de2b5a2424e586eaf118909b013054eee

Vhash: 25503675551360ff6e3513bd2c

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

---

MD5: 313bc92dce801c2ec316c57ea74dd92a

SHA-1: dd13b2799a9ecea34c29aeffba8ffee5a85d10c6

SHA-256: 467e0dce7deac627f86ce46aa0ec23b0265da45dc85564a71cf10bf676f84a6f

Vhash: 33403655151120941d152060

Imphash: dae02f32a21e03ce65412f6e56942daa

---

Дополнительные IOC: VT:

MD5: 66996144cacadce3f9e98cff879055c6

MD5: 2073bcb8bc4a98abf73da271507802c4

MD5: a46b5c34adc2d45bafa9349072989979

MD5: 15be04b770315622bc49409462c93bfe

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message + myMessage + Message Write-up, Topic of Support *

Внимание! Файлы может расшифровать 360 Ransomware Decryption Tools Ссылка на загрузку: http://www.360totalsecurity.com/en/download-free-antiransomware/decryption-tool/

Thanks: xiaopao, Jirehlov Solace, Petrovic Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.