PSRansom Ransomware

PowerShell Ransomware Simulator

(вымогатель-симулятор) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb ->

BitDefender -> Generic.Ransom.PSRansom.A.FB30B09D

ESET-NOD32 -> PowerShell/HackTool.Agent.AD Potentially Unsafe

Kaspersky -> Trojan-Ransom.PowerShell.PSRansom.a

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro -> PowerShell/HackTool.Agent.AD Potentially Unsafe

---

© Генеалогия: PSRansom сам по себе.

Сайт "ID Ransomware" идентифицирует это как PSRansom.

Обнаружения:

DrWeb ->

BitDefender -> Generic.Ransom.PSRansom.A.FB30B09D

ESET-NOD32 -> PowerShell/HackTool.Agent.AD Potentially Unsafe

Kaspersky -> Trojan-Ransom.PowerShell.PSRansom.a

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro -> PowerShell/HackTool.Agent.AD Potentially Unsafe

---

© Генеалогия: PSRansom сам по себе.

Информация для идентификации

Первичная информация была опубликована в конце февраля 2022 г. Разработчик представил свой крипто-симулятор на своем сайте и на сайте GitHub.

Требования: наличие PowerShell 4.0 или выше.

К зашифрованным файлам добавляется расширение: *нет данных*.

Записка с требованием выкупа называется: *** нет данных ***.

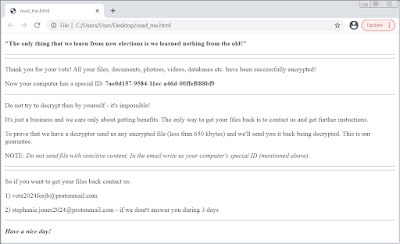

Содержание записки о выкупе:

All your files have been encrypted by PSRansom!

Записка с требованием выкупа называется: *** нет данных ***.

Содержание записки о выкупе:

All your files have been encrypted by PSRansom!

***

То, что можно назвать самопредставлением, отражено в тексте:

То, что можно назвать самопредставлением, отражено в тексте:

____ ____ ____

| _ \/ ___|| _ \ __ _ _ __ ___ ___ _ __ ___

| |_) \___ \| |_) / _' | '_ \/ __|/ _ \| '_ ' _ \

| __/ ___) | _ < (_| | | | \__ \ (_) | | | | | |

|_| |____/|_| \_\__,_|_| |_|___/\___/|_| |_| |_|

----------------- by @JoelGMSec ----------------

Info: This tool helps you simulate encryption process of a

generic ransomware in PowerShell with C2 capabilities

Usage: .\PSRansom.ps1 -e Directory -s C2Server -p C2Port

Encrypt all files & sends recovery key to C2Server

Use -x to exfiltrate and decrypt files on C2Server

.\PSRansom.ps1 -d Directory -k RecoveryKey

Decrypt all files with recovery key string

Warning: All info will be sent to the C2Server without any encryption

You need previously generated recovery key to retrieve files Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Сейчас это распространяется разработчиком как крипто-симулятор, но кто-то может воспользоваться заготовкой и переработать симулятор в действующую программу-вымогатель. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Не указано.

После доработки это могут оказаться документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

PSRansom.ps1 - название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

URL: hxxxs://darkbyte.net/psransom-simulando-un-ransomware-generico-con-powershell/

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

PSRansom.ps1 - название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

URL: hxxxs://darkbyte.net/psransom-simulando-un-ransomware-generico-con-powershell/

GH: hxxxs://github.com/JoelGMSec/PSRansom

Email: -

BTC: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 822e50d817bbb212c9a5e16a782bc7c4

SHA-1: 251ed133c649fcbe288f105d5e66ca42244bb4f2

SHA-256: 9d52abc5896a099f63fd8d2935d30d211cb6a3f5ed8e0d907bc0429cb8708d90

Vhash: 7502578ee6d480a446e6dc4e608ce658

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: *** Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.