AntiWar Ransomware

(шифровальщик-не-вымогатель, деструктор) (первоисточник)

Translation into English

---

Не нужно обольщаться и соглашаться с распространителем вредоносного файла. Совершенно не важны его намерения и текст на экране, пусть даже призывающие к миру с его точки зрения. Если файлы реально зашифрованы, а способа вернуть их не сообщается, то это такой же Ransomware и деструктор, причиняющий вред системе и файлам пользователей, как и многие другие.

---

Обнаружения:

DrWeb -> Trojan.Encoder.35080

---

Обнаружения:

DrWeb -> Trojan.Encoder.35080

Avast -> Win64:Malware-gen

BitDefender -> Trojan.GenericKD.39198247

ESET-NOD32 -> A Variant Of Win64/Filecoder.Dark.B

Kaspersky -> Trojan-Ransom.Win32.Encoder.pxt

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Trojan:Win32/Sabsik.FL.B!ml

Rising -> Ransom.Encoder!8.FFD4 (CLOUD)

Symantec -> Trojan.Gen.MBT

Tencent -> Win32.Trojan.Encoder.Lkec

TrendMicro -> Ransom.Win64.NITUPBURNCRYPT.THCAEBB

---

© Генеалогия: ??? >> AntiWar

BitDefender -> Trojan.GenericKD.39198247

ESET-NOD32 -> A Variant Of Win64/Filecoder.Dark.B

Kaspersky -> Trojan-Ransom.Win32.Encoder.pxt

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Trojan:Win32/Sabsik.FL.B!ml

Rising -> Ransom.Encoder!8.FFD4 (CLOUD)

Symantec -> Trojan.Gen.MBT

Tencent -> Win32.Trojan.Encoder.Lkec

TrendMicro -> Ransom.Win64.NITUPBURNCRYPT.THCAEBB

---

© Генеалогия: ??? >> AntiWar

Активность этого крипто-вымогателя была в начале - первой половине марта 2022 г. Ориентирован на русскоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .putinwillburninhell

Записка называется: RUSSKIJ VOENNIJ KORABL IDI NA***.html

Записка называется: RUSSKIJ VOENNIJ KORABL IDI NA***.html

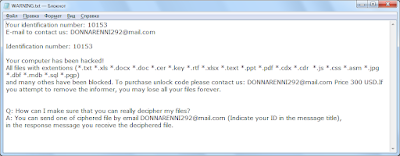

Содержание текста в записке:

Перевод записки на русский язык:

*** уже сделан ***

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Это НЕ мирная операция

Идет полноценная ВОЙНА

Тысячи погибших людей, как украинцев, так и русских.

Больше всего бомбят жилые дома, также школы, больницы и садики.

Люди ночуют в метро, в подвалах, парковках и бомбоубежищах.

(может среди них Ваши родственники, друзья, любимые)

Российские СМИ это не транслируют и не будут!!!

Если не верите нашим СМИ, посмотрите заграничные

Русские, очнитесь! Один человек лишил вас и вашу страну

УВАЖЕНИЯ и ПРИЗНАНИЯ НАВСЕГДА!

Мы не хотим, чтобы Россия становилась все беднее и была изолирована от мира, страной, нападающей на другие страны

Перевод записки на русский язык:

*** уже сделан ***

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ UAC не обходит, требуется разрешение на запуск вредоносного файла.

➤ В коде есть фраза: "You think this bad neighborhood?" (Думаешь, это плохой район?). Это может говорить о том, что был использован чей-то готовый шаблон, в который был подставлен другой текст. Или же этот Ransomware был сделан наспех.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

RUSSKIJ VOENNIJ KORABL IDI NA***.html - название файла с текстом;

encryptor.x64.exe - название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

➤ В коде есть фраза: "You think this bad neighborhood?" (Думаешь, это плохой район?). Это может говорить о том, что был использован чей-то готовый шаблон, в который был подставлен другой текст. Или же этот Ransomware был сделан наспех.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

RUSSKIJ VOENNIJ KORABL IDI NA***.html - название файла с текстом;

encryptor.x64.exe - название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 3b3a50b242841e1789a919b1291051f1

SHA-1: 7b74a50352bb16ba94201c8a9e35b3c1d8a9dc8c

SHA-256: 9f3c1668ee44bfcd1afd599215f5bd73c76609776b78cb04bb6ef1121cc80d37

Vhash: 055066655d1555155098z77hz1lz

Imphash: 5fc54744cef988b57c81266931fa99ba

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support *

Thanks: MalwareHunterTeam, Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.