ONYX Ransomware

Chaos-ONYX Ransomware

ONYX Doxware

(шифровальщик-вымогатель, деструктор, публикатор) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов AES+RSA, а затем требует выкуп в ~$100000 в BTC, чтобы вернуть файлы. Оригинальное название: ONYX. Основан на Chaos Ransomware Builder v4. На файле написано: нет данных. Хакеры-распространители: ONYX team.

---

Обнаружения:

DrWeb -> Trojan.Encoder.10598Avast -> Win32:RansomX-gen [Ransom]

BitDefender -> IL:Trojan.MSILZilla.5554

ESET-NOD32 -> A Variant Of MSIL/Filecoder.AGP

Kaspersky -> HEUR:Trojan-Ransom.MSIL.Agent.gen

Malwarebytes -> Malware.AI.3384415825

Microsoft -> Ransom:MSIL/FileCoder.AD!MTB

Rising -> Ransom.Destructor!1.B060 (CLASSIC)

Symantec - Ransom.Sorry

Tencent -> Malware.Win32.Gencirc.11f227d8

TrendMicro -> Ransom_FileCoder.R002C0CDM22

---

© Генеалогия: Chaos Builder v4 >> ONYX

Сайт "ID Ransomware" идентифицирует это как ONYX.

Информация для идентификации

Активность этого крипто-вымогателя была замечена во второй половине апреля 2022 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру. На момент подготовки статьи на сайте публикации утечек уже было 7 пострадавших компаний из США.

Злоумышленники, использующие Onyx Ransomware перед шифрованием похищают данные из целевой сети. Затем угрожают публично раскрыть данные, если выкуп не будет уплачен.

К зашифрованным файлам в полученном образце добавляется расширение: .ampkcz

Вероятно, в других случаях это расширение будет отражать условное название атакованной компании.

По словам Йиржи Винопала из CERT Чехии, ONYX основан на 4-й версии Chaos Ransomware Builder, которая включает в себя ту же процедуру шифрования вместе с опцией повреждения данных.

Независимо от того, какой вариант выбран в настройках, там есть ошибка, которая всегда уничтожает все файлы размером более 2 Мб (2117152 байт). В режиме шифрования небольшие файлы шифруются, другие перезаписываются. В режиме перезаписи мелкие файлы пропускаются, а все остальные файлы перезаписываются мусорными данными. Даже если пострадавшие заплатят и получат дешифровщик, то он сможет восстановить только зашифрованные файлы размером меньше 2 Мб. Уплата выкупа бесполезна!

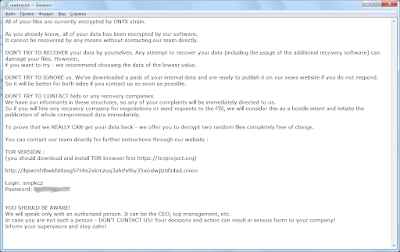

Записка с требованием выкупа называется: readme.txt

Содержание записки о выкупе:

All of your files are currently encrypted by ONYX strain.

As you already know, all of your data has been encrypted by our software.

It cannot be recovered by any means without contacting our team directly.

DON'T TRY TO RECOVER your data by yourselves. Any attempt to recover your data (including the usage of the additional recovery software) can damage your files. However,

if you want to try - we recommend choosing the data of the lowest value.

DON'T TRY TO IGNORE us. We've downloaded a pack of your internal data and are ready to publish it on our news website if you do not respond.

So it will be better for both sides if you contact us as soon as possible.

DON'T TRY TO CONTACT feds or any recovery companies.

We have our informants in these structures, so any of your complaints will be immediately directed to us.

So if you will hire any recovery company for negotiations or send requests to the FBI, we will consider this as a hostile intent and initiate the publication of whole compromised data immediately.

To prove that we REALLY CAN get your data back - we offer you to decrypt two random files completely free of charge.

You can contact our team directly for further instructions through our website :

TOR VERSION :

(you should download and install TOR browser first https://torproject.org)

hxxx://ibpwmfrlbwkfd4asg57t4x2vkrczuq3uhrfxf6y35xoalwjlztil54ad.onion

Login: ampkcz

Password: ***********

YOU SHOULD BE AWARE!

We will speak only with an authorized person. It can be the CEO, top management, etc.

In case you are not such a person - DON'T CONTACT US! Your decisions and action can result in serious harm to your company!

Inform your supervisors and stay calm!

Перевод записки на русский язык:

Все ваши файлы сейчас зашифрованы ONYX штаммом.

Как вы уже знаете, все ваши данные зашифрованы нашей программой.

Это нельзя восстановить никаким образом, не связавшись напрямую с нашей командой.

НЕ ПЫТАЙТЕСЬ ВОССТАНОВИТЬ данные сами. Любая попытка восстановить ваши данные (включая использование дополнительных программ для восстановления) может повредить ваши файлы. Однако если вы хотите попробовать — рекомендуем выбирать данные наименьшего значения.

НЕ ПЫТАЙТЕСЬ ИГНОРИРОВАТЬ НАС. Мы загрузили пакет ваших внутренних данных и готовы опубликовать его на нашем новостном сайте, если вы не ответите, поэтому для обеих сторон будет лучше, если вы свяжетесь с нами как можно скорее.

НЕ ПЫТАЙТЕСЬ СВЯЗАТЬСЯ с федералами или любыми компаниями по восстановлению.

У нас есть свои информаторы в этих структурах, поэтому любая ваша жалоба будет немедленно направлена к нам.

Поэтому, если вы наймете какую-либо компанию по восстановлению для переговоров или отправите запросы в ФБР, мы посчитаем это враждебным умыслом и немедленно опубликуем все скомпрометированные данных.

Чтобы доказать, что мы ПРАВДА МОЖЕМ вернуть ваши данные - мы предлагаем вам совершенно бесплатно расшифровать два случайных файла.

Вы можете связаться с нашей командой напрямую для получения дальнейших инструкций через наш веб-сайт:

ВЕРСИЯ ТОР:

(сначала нужно скачать и установить браузер TOR https://torproject.org)

hxxx://ibpwmfrlbwkfd4asg57t4x2vkrczuq3uhrfxf6y35xoalwjlztil54ad.onion

Логин: ampkcz

Пароль: ***********

ВЫ ДОЛЖНЫ ЗНАТЬ!

Мы будем говорить только с уполномоченным лицом, это может быть генеральный директор, топ-менеджмент и т.д.

Если вы не такой человек - НЕ ПИШИТЕ НАМ! Ваши решения и действия могут нанести серьезный вред вашей компании!

Сообщите начальству и сохраняйте спокойствие!

---

Скриншоты с сайта вымогателей

Содержание текста:

ONYX RECOVERY

If you are looking at this page right now, that means that your network was succesfully breached by ONYX team.

All of your files, databases, application files etc were encrypted with military-grade algorithms.

If you are looking for a free decryption tool right now - there's none.

Antivirus labs, researches, security solution providers, law agencies won't help you to decrypt the data.

Перевод текста:

ONYX RECOVERY

Если вы сейчас смотрите на эту страницу, это означает, что команда ONYX успешно взломала вашу сеть.

Все ваши файлы, базы данных, файлы приложений и т.д. зашифрованы алгоритмами военного уровня.

Если вы ищете бесплатный дешифровщик прямо сейчас - его нет.

Антивирусные лабы, исследования, поставщики защитных решений, юридические агентства не помогут вам расшифровать данные.

Диалог из чата (укороченный вариант):

Скриншоты с сайта ONYX NEWS

Содержание текста:

If you are a client who declined the deal and did not find your data on website or did not find valuable files, this does not mean that we forgot about you, it only means that data was sold and only therefore it did not publish in free access!

Перевод текста:

Если вы клиент, который отказался от сделки и не нашел свои данные на сайте или не нашел ценных файлов, это не значит, что мы забыли о вас, это значит только то, что данные были проданы и только поэтому они не были опубликованы в свободном доступе!

Пока никто из пострадавших не согласился платить выкуп в биткоинах.

По ссылке "Files" под каждой карточкой компании их представители могут увидеть некоторые файлы, которые вымогатели предлагают просмотреть в качестве доказательства компрометации.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Проверяет и отключает функции восстановления и исправления Windows на этапе загрузки, удаляет найденные бэкапы с помощью команд: bcdedit /set {default} bootstatuspolicy ignoreallfailures & bcdedit /set {default} recoveryenabled no

wbadmin delete catalog -quiet

Список типов файлов, подвергающихся шифрованию и перезаписи:

.1cd, .3ds, .3fr, .3g2, .3gp, .7zip, .accda, .accdb, .accdc, .accde, .accdr, .accdt, .accdw, .ace, .adp, .ai3, .ai4, .ai5, .ai6, .ai7, .ai8, .amv, .apk, .arj, .arw, .ascx, .asm, .asmx, .asp, .aspx, .avi, .avs, .backup, .bak, .bat, .bay, .bin, .blob, .bmp, .bz2, .cab, .cer, .cfg, .cfm, .chm, .chw, .cnt, .config, .contact, .core, .cpp, .crt, .css, .csv, .cub, .cvs, .dae, .dat, .dbf, .dbx, .dc3, .dcm, .dcr, .dib, .dic, .dif, .divx, .djvu, .dlf, .dmg, .dmp, .doc, .docm, .docx, .dot, .dotx, .dsm, .dsn, .dwg, .dwt, .dxf, .eml, .epsp, .exif, .exr, .f4v, .flv, .geo, .gif, .gzip, .htm, .html, .ibank, .ico, .idx, .iff, .imr, .inc, .indd, .ini, .iso, .jar, .java, .jdk, .jpe, .jpeg, .json, .jsp, .key, .kmz, .kwm, .ldf, .log, .lzh, .m1v, .m4a, .m4p, .m4v, .max, .md5, .mda, .mdb, .mde, .mdf, .mdw, .mht, .mhtml, .mil, .mka, .mkv, .mov, .mp3, .mp4, .mpeg, .mpg, .mpv, .msg, .msi, .myi, .nef, .obi, .obj, .odc, .odm, .odp, .ods, .odt, .oft, .onepkg, .onetoc2, .opt, .oqy, .orf, .p12, .p7b, .p7c, .pam, .pas, .pdb, .pdf, .pdx, .pfx, .php, .pict, .pls, .png, .pot, .potm, .potx, .ppam, .pps, .ppsm, .ppt, .pptm, .pptx, .psb, .psd, .pst, .pub, .qbb, .qbw, .r3d, .rar, .raw, .reg, .rgbe, .rss, .rtf, .safe, .scc, .settings, .sie, .SLDASM, .SLDDR, .SLDPRT, .slk, .sln, .spf, .spi, .spk, .sql, .stm, .sum, .svg, .svgz, .swf, .swift, .tab, .tar, .tar.gz, .tbi, .thmx, .tif, .tlg, .torrent, .tum, .txt, .vbs, .vdi, .vmdk, .vob, .vss, .wallet, .wav, .webm, .wma, .wmv, .wpd, .wps, .xla, .xlam, .xlk, .xlm, .xls, .xlsb, .xlsm, .xlsx, .xlt, .xltm, .xltx, .xlw, .xml, .xps, .xsd, .xsf, .xsl, .zip (247 расширений).

Это документы MS Office, OpenOffice, PDF, текстовые файлы, бэкапы, базы данных, фотографии, музыка, видео, файлы образов, электронных книг, цифровых сертификатов, архивы, файлы чертежей, прикладных программ и пр.

Файлы, связанные с этим Ransomware:

readme.txt - название файла с требованием выкупа;

a7f09cfde433f3d47fc96502bf2b623ae5e7626da85d0a0130dcd19d1679af9b.exe - случайное название вредоносного файла;

svchost.exe - название вредоносного файла;

HideClose.mht - извлеченный файл с кодом ключа <EncryptedKey>;

CompleteRead.mht - извлеченный файл с кодом ключа <EncryptedKey>.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ -> C:\Users\Admin\AppData\Roaming\svchost.exe

C:\Users\Admin\AppData\Local\Temp\a7f09cfde433f3d47fc96502bf2b623ae5e7626da85d0a0130dcd19d1679af9b.exe

C:\Users\Admin\Downloads\HideClose.mht

C:\Users\Admin\AppData\Roaming\CompleteRead.mht

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Tor-URL (для входа) hxxx://ibpwmfrlbwkfd4asg57t4x2vkrczuq3uhrfxf6y35xoalwjlztil54ad.onionTor-URL (ONYX NEWS) hxxx://mrdxtxy6vqeqbmb4rvbvueh2kukb3e3mhu3wdothqn7242gztxyzycid.onion/

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

MD5: cf6ff9e0403b8d89e42ae54701026c1f

SHA-1: a4f5cb11b9340f80a89022131fb525b888aa8bc6

SHA-256: a7f09cfde433f3d47fc96502bf2b623ae5e7626da85d0a0130dcd19d1679af9b

Vhash: 22403655151b00714f0034

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links:

Message + Message + myMessage

Write-up, Topic of Support

*

Read to links:

Message + Message + myMessage

Write-up, Topic of Support

*

Thanks:

MalwareHunterTeam, Jiří Vinopal, vx-underground

Andrew Ivanov (article author)

Lawrence Abrams

to the victims who sent the samples

Thanks:

MalwareHunterTeam, Jiří Vinopal, vx-underground

Andrew Ivanov (article author)

Lawrence Abrams

to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Read to links: myMessage + Message + Message Write-up, Topic of Support ***

Thanks: *** Andrew Ivanov (article author) *** to the victims who sent the samples