XXXXXX Ransomware

Darxe Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: в записке не указано. На файле написано: AAA.exe. Написан на языке Go.

---

Обнаружения:

DrWeb -> Trojan.Encoder.37643

BitDefender -> Trojan.GenericKD.65372298

ESET-NOD32 -> WinGo/Filecoder.DQ

Kaspersky -> Trojan-Ransom.Win64.Agent.dqq

Malwarebytes -> Malware.AI.4273547575

Microsoft -> Trojan:Win64/Delf!MTB

Rising -> Ransom.Agent!8.6B7 (CLOUD)

Tencent -> Malware.Win32.Gencirc.10be7865

TrendMicro -> Trojan.Win64.DELF.R002C0TAN23

---

© Генеалогия: родство выясняется >> XXXXXX (Darxe)

Активность этого крипто-вымогателя была в начале июня 2023 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .XXXXXX

Записка с требованием выкупа называется: HOW_TO_FIX_FILES.XXXXXX.txt

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

HOW_TO_FIX_FILES.XXXXXX.txt - название файла с требованием выкупа;

AAA.exe - название вредоносного файла/

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: darxe@onionmail.org

BTC: -

Записка с требованием выкупа называется: HOW_TO_FIX_FILES.XXXXXX.txt

Содержание записки о выкупе:

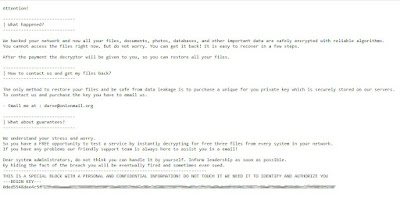

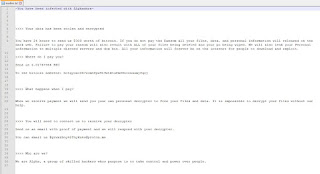

Attention!

----------------------------

| What happened?

----------------------------

We hacked your network and now all your files, documents, photos, databases, and other important data are safely encrypted with reliable algorithms.

You cannot access the files right now. But do not worry. You can get it back! It is easy to recover in a few steps.

After the payment the decryptor will be given to you, so you can restore all your files.

----------------------------

| How to contact us and get my files back?

----------------------------

The only method to restore your files and be safe from data leakage is to purchase a unique for you private key which is securely stored on our servers.

To contact us and purchase the key you have to email us.

- Email me at : darxe@onionmail.org

----------------------------

| What about guarantees?

----------------------------

We understand your stress and worry.

So you have a FREE opportunity to test a service by instantly decrypting for free three files from every system in your network.

If you have any problems our friendly support team is always here to assist you in a email!

Dear system administrators, do not think you can handle it by yourself. Inform leadership as soon as possible.

By hiding the fact of the breach you will be eventually fired and sometimes even sued.

-------------------------------------------------------------------------------

THIS IS A SPECIAL BLOCK WITH A PERSONAL AND CONFIDENTIAL INFORMATION! DO NOT TOUCH IT WE NEED IT TO IDENTIFY AND AUTHORIZE YOU

---BEGIN KEY---

0ded5548dee4c5***

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

HOW_TO_FIX_FILES.XXXXXX.txt - название файла с требованием выкупа;

AAA.exe - название вредоносного файла/

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: darxe@onionmail.org

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: -

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Write-up, Topic of Support ***

Thanks: Aravind3367, quietman7 Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.