Magaskosh Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Magaskosh Ransomware. На файле написано: MagasFinisher.exe. Это не файл шифратора. ---

Обнаружения:

DrWeb -> Trojan.Badjoke.65

BitDefender -> Gen:Variant.Zusy.485511

ESET-NOD32 -> A Variant Of MSIL/Agent_AGen.BJE

Kaspersky -> HEUR:Trojan.MSIL.Agent.gen

Malwarebytes -> Malware.AI.560909678

Microsoft -> Trojan:Win32/Wacatac.B!ml, Ransom:MSIL/Magaskosh.MA!MTB

Rising -> Trojan.Agent!8.B1E (CLOUD)

Tencent -> Msil.Trojan.Agent.Wmhl, Malware.Win32.Gencirc.13ee22c9

TrendMicro -> TROJ_GEN.R002H07I223, Trojan.MSIL.MAGASKOSH.THIOEBC

---

© Генеалогия: родство выясняется >> Magaskosh

Активность этого крипто-вымогателя была в начале сентября 2023 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .magaskosh

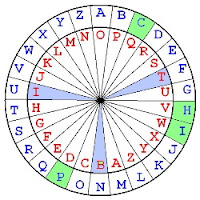

Записка с требованием выкупа написана на экране блокировки:

Записка с требованием выкупа написана на экране блокировки:

Содержание записки о выкупе:

ALL OF YOUR FILES HAVE BEEN ENCRYPTED BY MAGASKOSH

6 DAYS

to DELETE all of your files..

If you want to restore them, please send an email to 666.accidenthappy.666@tutanota.com

You only have LIMITED time to get back your files!

- if timer runs out and you dont pay us , all of files will be DELETED and yuor hard disk will be seriously DAMAGED.

- you will lose some of your data on day 2 in the timer.

- you can buy more time for pay Just email us .

- THIS IS NOT A JOKE! you can wait for the timer to run out .and watch deletion of your files :)

What is our decryption guarantee?

Before paying you can send us up to 3 test files for free decryption. The total size of files must be less than 2Mb (non archived), and files should not contain valuable information, (databases.backups. large excel sheets, etc.)

How to obtain Bitcoins

The easiest way to buy bitcoins is buy.bitcoin.com site.You have to register, click 'Buy bitcoins'. and select the seller by payment method and price.

Also you can find other places to buy Bitcoins and beginners guide here: https://www.bitcoin.com/get-started/how-to-buy-bi

Перевод записки на русский язык:

ВСЕ ВАШИ ФАЙЛЫ ЗАШИФРОВАНЫ MAGASKOSH

6 ДНЕЙ

до УДАЛЕНИЯ всех ваших файлов..

Если вы хотите вернуть их, отправьте email по адресу 666.accidenthappy.666@tutanota.com.

У вас есть только ОГРАНИЧЕННОЕ время, чтобы вернуть свои файлы!

- если таймер истечет, а вы не заплатите нам, все файлы будут УДАЛЕНЫ, а ваш жесткий диск будет серьезно ПОВРЕЖДЕН.

- вы потеряете часть своих данных на второй день таймера.

- Вы можете купить больше времени за оплату. Просто напишите нам.

- ЭТО НЕ ШУТКА! вы можете дождаться истечения таймера и наблюдать за удалением ваших файлов :)

Какова наша гарантия расшифровки?

Перед оплатой вы можете отправить нам до 3 тестовых файлов для бесплатной расшифровки. Общий размер файлов должен быть менее 2 Мб (не в архиве), файлы не должны содержать ценной информации (базы данных.резервные копии, большие листы Excel и т. д.).

Как получить биткойны

Самый простой способ купить биткойны — это сайт buy.bitcoin.com. Вам надо зарегистрироваться, нажать "Купить биткойны", и выбрать продавца по способу оплаты и цене.

Также вы можете найти другие места для покупки биткойнов и руководство для начинающих здесь: https://www.bitcoin.com/get-started/how-to-buy-bi

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

MagasFinisher.exe, 2019-08-26.jpg.exe - название файла экрана блокировки;

MagasFinisher.pdb - файл проекта программы-вымогателя.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

%USERPROFILE%\Desktop\MagasFinisher - Copy\MagasFinisher\MagasFinisher\obj\Release\MagasFinisher.pdb

Маркер зашифрованных файлов:

Маркер зашифрованных файлов:

rymozvpgflsstrhd

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: 666.accidenthappy.666@tutanota.com

BTC: -

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: 666.accidenthappy.666@tutanota.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 41011bd9af96dc9207533b5b2b819274

SHA-1: 25eae501b9604c2d6bf668d836aa3b96ecf4b127

SHA-256: 1b00ab6aec02a12e61143b6b351ad0d978f701413f02eff948eba397674a0c0e

Vhash: 25503675151140827132012

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Write-up, Topic of Support ***

Thanks: *** Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.