Secles Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения (публичные образцы самого раннего варианта отсутствуют):

DrWeb ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro ->

---

© Генеалогия: ??? >> Secles (2023)

© Генеалогия: TeslaRVNG >> Secles (2024)

Родство подтверждается с образцами, замеченными в 2024 году. Было ли родство изначально, точно пока не подтверждено.

Сайт "ID Ransomware" идентифицирует это как Secles (c 13 января 2024).

Информация для идентификации

Активность этого крипто-вымогателя была в середине октября 2023 г. Но с июля 2024 года распространяется другой вариант программы-вымогателя. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .secles

Фактически для зашифрованных файлов используется не только расширение, но составное имя файла по шаблону:

.id[victim_ID].[contact].Original_file_name.doc.secles

Пример зашифрованного файла:

.id[iVqVdOay].[t.me_seclesbot].Document.doc.secles

В корне диска создается папка C:\secles

Записка с требованием выкупа называется: ReadMe.txt

Содержание записки о выкупе:

Перевод записки на русский язык:

*** Текст записки содержит много ошибок, поэтому переводить его нет смысла. ***

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

ReadMe.txt - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

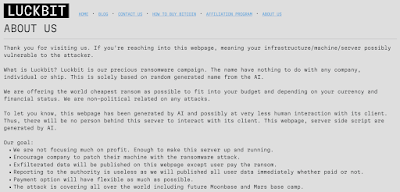

to recover your data install telgram messanger at @seclesbot ( https://t.me/seclesbot ) you will talk with support using the bot , admin will be monitoring

if for any reason bot is not avaiable you can find link and id of new bot at our onion site

2kksm7oobarkoedfnkihgsa2qdvfgwvr4p4furcsopummgs5y37s6bid.onion

you will need to install tor browser for that ( https://www.torproject.org/download/ ) you dont need to install tor if our telegram bot is working

you id is : iVqVdOay

you will get two sample decryption (decoding) before any payment for free

this is strong ransomware, any day you waste without paying is one business day you waste

our price is reasonable,the wasted days will cost you more

some notes:

1-although illegal and bad but this is business,you are our client after infection and we will treat you like respectfully like a client and we have reputation

2-do not delete files at c:\seles , if you want to change os take a backup of the folder

3-do not play with encrypted file, take a backup if you want to waste some time playing with them

4-if you take a middleman do deal with us directly , take one with good reputation ,we always provide decryptor after payment and only ask for one payment , if you take a random middle man from interner he may take you money and not pay as and disappear or lie to you

Перевод записки на русский язык:

*** Текст записки содержит много ошибок, поэтому переводить его нет смысла. ***

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

ReadMe.txt - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\secles

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Telegram: @seclesbot

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Telegram: @seclesbot

Tor-URL: hxxx://2kksm7oobarkoedfnkihgsa2qdvfgwvr4p4furcsopummgs5y37s6bid.onion

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Публичные образцы 2023 года никем не были предоставлены.

=== 2024 ===

Вариант от 26 января 2024 или раньше:

Записка: ReadMe.txt

Telegram: @secles1bot

Tor-URL: 2kksm7oobarkoedfnkihgsa2qdvfgwvr4p4furcsopummgs5y37s6bid.onion

Файл: Windows Services Logon.vexe

По данным исследователей из F.A.C.C.T. этот образец является вариантом TeslaRVNG (Tesla Revenge) Ransomware v.4.06

Сервис Intezer подтверждает некоторое родство, но более близкое пока не подтверждено, т.к. требуется расширенный анализ и идентификация промежуточных и дополнительных образцов. Непубличные образцы не являются доказательством и не рассматриваются. Доказательства должны быть видимыми и легко проверяемыми.

MD5: cbd091cac452f86c94499f712c7fb79b

SHA-1: 01d48986d1edfdcca9c2585325f37888b2b3ec84

SHA-256: 5cf6d2669348a6d1652a6cc16734b8ad9d8684658da92236194a939542242df5

Vhash: 01603e0f7d1013z1011z401013z11z19z15z17z

Imphash: 02c9446864488a40a05cf42aa61e6228

---

Обнаружения:

DrWeb > Trojan.Encoder.38545

BitDefender > Trojan.GenericKD.71358850

ESET-NOD32 > A Variant Of Win64/Filecoder.Teslarvng.B

Microsoft > Ransom:Win32/Filecoder.AC!MTB

TrendMicro > Ransom.Win64.SECLESBOT.THABIBD

Вариант от 14 апреля 2024 или ранее:

Записка: ReadMe.txt

Telegram: @secles1bot

Tor-URL: 2kksm7oobarkoedfnkihgsa2qdvfgwvr4p4furcsopummgs5y37s6bid.onion.ly

По данным исследователей из F.A.C.C.T. (новое название F6) этот образец является вариантом TeslaRVNG (Tesla Revenge) Ransomware v.4.14

Сервис Intezer подтверждает некоторое родство, но более близкое пока не подтверждено, т.к. требуется расширенный анализ и идентификация промежуточных и дополнительных образцов. Непубличные образцы не являются доказательством и не рассматриваются. Доказательства должны быть видимыми и легко проверяемыми.

MD5: f5eca9408d0f7e66bf8686fc6f322dea

SHA-1: c5d3cb9c5bf02dc74ace0b6b3dfbfc7460141a3a

SHA-256: 5eeb5d3ee576daedae9f3bd64671c002a0d5b80313f78678df449b82335c1130

Vhash: 01603e0f7d1015z11z401013z11z19z15z17z

Imphash: 20e5d027176fb4031e5c53138d027f5d

---

Обнаружения:

BitDefender -> Trojan.GenericKD.72373399

DrWeb -> Trojan.Siggen28.31549

ESET-NOD32 -> A Variant Of Win64/Filecoder.Teslarvng.B

Kaspersky -> Trojan-Ransom.Win32.TeslaRvng.w

Microsoft -> Trojan:Win64/Filecoder!MTB

TrendMicro -> Ransom_TeslaRvng.R023C0XDK24

Вариант от 19 июля 2024:

Secles Ransomware = Tesla Revenge Ransomware / TeslaRVNG v4.14

Расширение: .secles2

IOC: VT, IA: 10778ebec67ce98b58a97295d5faf0aa

Вариант от 21 октября 2024:

Secles Ransomware = Tesla Revenge Ransomware / TeslaRVNG v4.15

Расширение: .secles2

IOC: VT, IA: 43f2f106cbd28c54cd40ea1ad9dbf66a

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: myMessage + Message + Message Write-up, Topic of Support Github samples >>

Thanks: Sandor, rivitna Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.