Stop24/7 Ransomware

Stop247 Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb ->

BitDefender ->

ESET-NOD32 ->

Kaspersky ->

Malwarebytes ->

Microsoft ->

Rising ->

Tencent ->

TrendMicro ->

---

© Генеалогия: родство выясняется >> Stop24/7 (Stop247)

Активность этого крипто-вымогателя была середине июля 2022 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .stop

Фактически используется составное расширение по шаблону:

.[stop@onionmail.com].id[<random{7}>].stop

Пример такого расширения: .[stop@onionmail.com].id[KHR1xPc].stop

Записка с требованием выкупа называется: RECOVERY_INFORMATION.TXT

Записка с требованием выкупа называется: RECOVERY_INFORMATION.TXT

Содержание записки о выкупе:

YOUR FILES ARE ENCRYPTED!!!

For data recovery contact us:

stop@onionmail.com

stop24msgsafe.io

Telegram: @stop247

https://t.me/stop247

1. In the first letter, indicate your personal ID!

2. In response, we will send you instructions.

YOUR PERSONAL ID: KHR1***

Перевод записки на русский язык:

ВАШИ ФАЙЛЫ ЗАШИФРОВАНЫ!!!

Для восстановления данных контакт с нами:

stop@onionmail.com

stop24msgsafe.io

Телеграмма: @stop247

https://t.me/stop247

1. В первом письме укажите свой личный ID!

2. В ответ мы вышлем вам инструкцию.

ВАШ ЛИЧНЫЙ ID: KHR1***

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

RECOVERY_INFORMATION.TXT - название файла с требованием выкупа;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: stop@onionmail.com, stop24msgsafe.io - адрес без @

Telegram: @stop247

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: -

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

*** пропущенные варианты ***

Вариант от 30 марта 2023:

Расширение: .id[<random{7}>].stop

Пример зашифрованного файла: document.txt.id[vaMJXXX].stop

Записка: RECOVERY_INFORMATION.txt

Email: fireco@onionmail.com, firecorecoverfiles@msgsafe.io

Telegram: @firecorecoverfiles

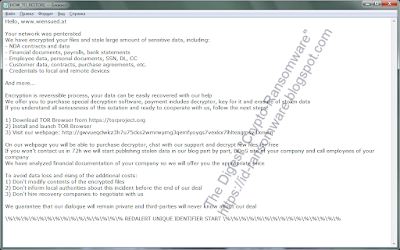

➤ Содержание записки:

::: Greetings :::

Little FAQ:

.1.

Q: Whats Happen?

A: Your files have been encrypted. The file structure was not damaged, we did everything possible so that this could not happen.

.2.

Q: How to recover files?

A: If you wish to decrypt your files you will need to pay us.

.3.

Q: What about guarantees?

A: Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities - nobody will cooperate with us. Its not in our interests.

To check the ability of returning files, you can send to us any 2 files with SIMPLE extensions(jpg,xls,doc, etc... not databases!) and low sizes(max 1 mb), we will decrypt them and send back to you. That is our guarantee.

Please include your personal ID in the email!

.4.

Q: How to contact with you?

For data recovery contact us:

fireco@onionmail.com

firecorecoverfiles@msgsafe.io

Telegram: @firecorecoverfiles

https://t.me/firecorecoverfiles

.5.

Q: How will the decryption process proceed after payment?

A: After payment we will send to you our scanner-decoder program and detailed instructions for use. With this program you will be able to decrypt all your encrypted files.

.6.

Q: If I don’t want to pay bad people like you?

A: If you will not cooperate with our service - for us, its does not matter. But you will lose your time and data, cause only we have the private key. In practice - time is much more valuable than money.

:::BEWARE:::

DON'T try to change encrypted files by yourself!

If you will try to use any third party software for restoring your data or antivirus solutions - please make a backup for all encrypted files!

Any changes in encrypted files may entail damage of the private key and, as result, the loss all data.

YOUR PERSONAL ID: *******

✋ Эта группа контактов используется также в другой программе-вымогателе, которую я назвал CriptomanGizmo Ransomware.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support ***

Thanks: quietman7, jcalor Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.