Wing Ransomware

Variants: ImmaLocker, Sanalock, Poraton

(шифровальщик-вымогатель, RaaS) (первоисточник на русском)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.Encoder.38568

BitDefender -> Trojan.GenericKD.71473164

Emsisoft -> Trojan.GenericKD.71473164 (B)

ESET-NOD32 -> A Variant Of MSIL/Filecoder.BBZKaspersky -> HEUR:Trojan-Ransom.Win32.Generic

Malwarebytes -> Binder.Trojan.Dropper.DDS

Microsoft -> Trojan:MSIL/FileCoder.ARA!MTB

Rising -> Ransom.Gen!8.DE83 (CLOUD)

Tencent -> Malware.Win32.Gencirc.10bf949d

TrendMicro -> Ransom.MSIL.WING.THACOBD

---

© Генеалогия: BlackHeart >> BlackHeart NextGen > BlackLegion и другие > Wing >> ImmaLocker, Sanalock, Poraton и другие

Активность этого крипто-вымогателя началась с конца января 2024 г. Первоначальный файл был скомпилирован 21 января 2024. В марте было найдено еще несколько вариантов с разными элементами вымогательства. Ориентирован на англоязычных пользователей, может распространяться по всему миру. Среди первых пострадавших — пользователи из России.

К зашифрованным файлам добавляется одно из следующих расширений:

.wing

.ImmaLocker

.Sanalock

.Poraton

Фактически используется составное расширение по шаблону: .<email_ransom>.<ID{12}>.<extension>

При этом контакты в Telegram, email и новое расширение меняются по желанию нового вымогателя, купившего исходный файл Wing Ransomware.

Примеры зашифрованных файлов:

document.txt.Wingransomware@test.com.ATQRF8PRLFRO.wing

document.txt.ImmaLocker@cyberfear.com.AQFI5SCXC1KA.ImmaLocker

document.txt.Sanalock@cyberfear.com.MSCJZBDVWQVM.Sanaloc

document.txt.Poraton_Support@Cyberfear.com.K8YJPZZBOGRG.Poraton

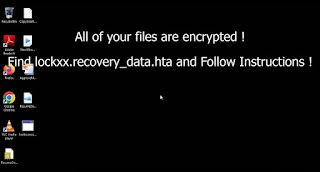

Записка с требованием выкупа называется: Readme.txt

Your system has been encrypted by our team, and your files have been locked using our proprietary algorithm !

* Please read this message carefully and patiently *

* If you use any tools, programs, or methods to recover your files and they get damaged, we will not be responsible for any harm to your files !

* Note that your files have not been harmed in any way they have only been encrypted by our algorithm. Your files and your entire system will return to normal mode through the program we provide to you. No one but us will be able to decrypt your files !

* To gain trust in us, you can send us a maximum of 2 non-important files, and we will decrypt them for you free of charge. Please note that your files should not contain important information. Your files should be in a format that we can read, such as .txt, .pdf, .xlsx, .jpg, or any other readable format for us.

Please put your Unique ID as the title of the email or as the starting title of the conversation.

* For faster decryption, first message us on Telegram. If there is no response within 24 hours, please email us *

Telegram Id : wing_ransomware_test

Mail 1 : wingransomware@test.com

Mail 2 : wingransomware2@test.com

You will receive btc address for payment in the reply letter

--------------------------------

! Important !

Please dо nоt wаstе thе timе аnd dо nоt trу to dесеive us , it will rеsult оnly priсе incrеаsе!

Plеаsе nоte that we are professionals and just doing our job !

Wе аrе alwауs оpеnеd fоr diаlоg аnd rеаdy tо hеlp уоu !

UniqueID: XXXXXXXXXXXX

PersonalID: ***

Перевод записки на русский язык:

Ваша система зашифрована нашей командой, а ваши файлы блокированы с использованием нашего запатентованного алгоритма!

* Пожалуйста, внимательно и терпеливо прочтите это сообщение *

* Если вы используете какие-либо инструменты, программы или методы для восстановления ваших файлов и они повредятся, мы не несем ответственности за любой вред вашим файлам!

* Обратите внимание, что ваши файлы никоим образом не пострадали, они только были зашифрованы нашим алгоритмом. Ваши файлы и вся ваша система вернутся в нормальный режим с помощью программы, которую мы вам предоставляем. Никто, кроме нас, не сможет расшифровать ваши файлы!

* Чтобы завоевать доверие к нам, вы можете отправить нам максимум 2 не важных файла, и мы бесплатно их расшифруем. Обратите внимание, что ваши файлы не должны содержать важной информации. Ваши файлы должны быть в формате, который мы можем прочитать, например .txt, .pdf, .xlsx, .jpg или любом другом читаемом для нас формате.

Пожалуйста, укажите ваш Unique ID в качестве заголовка email или в качестве начального заголовка беседы.

* Для более быстрой расшифровки сначала напишите нам в Telegram. Если в течение 24 часов нет ответа, напишите нам *

Telegram Id : wing_ransomware_test

Mail 1 : wingransomware@test.com

Mail 2 : wingransomware2@test.com

В ответном письме вы получите btc-адрес для оплаты.

--------------------------------

! Важно !

Пожалуйста, не теряйте времени и не пытайтесь нас обмануть, это приведет только к повышению цены!

Обращаем ваше внимание, что мы профессионалы и просто делаем свою работу!

Мы всегда открыты для диалога и готовы Вам помочь!

Исходя из контактов, можно заключить, что этот файл не предназначался для вымогательства, а был тестовым образцом. Следующие образцы добавлены ниже основной статьи. В каждом из них, в тексте вымогателей есть заголовок, в котором указано своё название.

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

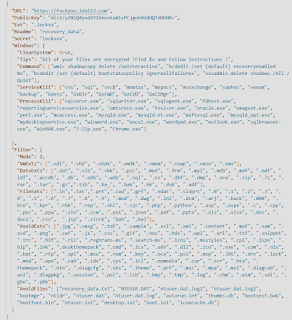

Технические детали + IOC

Начальное распространение на форумах Даркнета, в частности на форуме DailyDarkWeb.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Удаляет теневые копии файлов, отключает функции восстановления и исправления Windows на этапе загрузки.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Пропускаемые файлы:

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Удаляет теневые копии файлов, отключает функции восстановления и исправления Windows на этапе загрузки.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Пропускаемые файлы:

.exe, .msi, .dll

Файлы, связанные с этим Ransomware:

Readme.txt - название файла с требованием выкупа;

taskhostw.exe - название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Файлы, связанные с этим Ransomware:

Readme.txt - название файла с требованием выкупа;

taskhostw.exe - название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\LockBIT\

C:\LockBIT\systemID

Записи реестра, связанные с этим Ransomware:

HKEY_CURRENT_USER\Software\Microsoft\Windows\CurrentVersion\Run\taskhostw

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Telegram (фиктивный контакт): wing_ransomware_test

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Telegram (фиктивный контакт): wing_ransomware_test

Email (фиктивные контакты): wingransomware@test.com, wingransomware2@test.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: 863d4e0cab90ec8f20290da01e12cfee

SHA-1: 6faf5098fdbc081bc0e479c33d13e3391b3c7ead

SHA-256: 34c899b4970c2fc2cab0ddc1d4d6b4ac8181b0cdf71cd3832e1b817b8e1930d4

Vhash: 215036151511e09811f0027

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: средняя.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

BlackRouter Ransomware - апрель 2018

BlackHeart Ransomware - апрель 2018

другие варианты - 2018-2023

BlackLegion Ransomware - ноябрь 2023

Wing Ransomware - январь 2024

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

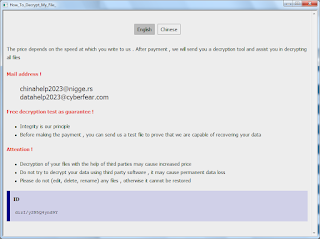

Вариант от 4-5 марта 2024 или раньше:

Собственное название: ImmaLocker Ransomware

Расширение: .ImmaLocker

Пример зашифрованного файла: document.txt.ImmaLocker@cyberfear.com.AQFI5SCXC1KA.ImmaLocker

Записка: Readme.txt

Telegram: @Immalocker

Email: ImmaLocker@cyberfear.com

Файл: ImmaLocker@cyberfear.com.exe

➤ Содержание записки:

Immalocker

Your data are stolen and encrypted

What guarantees that we will not deceive you?

We are not a politically motivated group and we do not need anything other than your money.

If you pay, we will provide you the programs for decryption and we will delete your data.

If we do not give you decrypters, or we do not delete your data after payment, then nobody will pay us in the future.

Therefore to us our reputation is very important.

To confirm our honest intentions.Send 2 different unimportant random files and you will get it decrypted.

Size : 200 KB to 2 MB

Warning! Do not DELETE or MODIFY any files, it can lead to recovery problems!

To contact us, first please message us on Telegram. If you do not receive a response within 24 hours, then email us.

Contact information :

Telegram : @Immalocker

Mail : ImmaLocker@cyberfear.com

Attention !

All files on each host in the network have been encrypted with a strong algorithm.

be careful : Backups were either encrypted

Shadow copies also removed, so F8 or any other methods may damage encrypted data but not recover.

--------------------------------------------------------------------------------------------

And finally

We exclusively have decryption software for your situation.

More than a year ago, world experts recognized the impossibility of deciphering by any means except the original decoder.

No decryption software is available in the public.

Antiviruse companies, researchers, IT specialists, and no other persons cant help you decrypt the data.

In the end, you refer to us

But if you want to research and decode without us, you are wasting your time

So good luck

UniqueID: XXXXXXXXXXXX

PersonalID: aqq/etAWbRlvizZ0Sh/uWZ73BQ7hSN***

Вариант от 13 марта 2024 или раньше:

Собственное название: Sanaloc Ransomware

Расширение: .Sanaloc

Пример зашифрованного файла: document.txt.Sanalock@cyberfear.com.MSCJZBDVWQVM.Sanaloc

Вариант от 16 марта 2024 или раньше:Собственное название: Poraton Ransomware

Расширение: .Poraton

Пример зашифрованного файла: document.txt.Poraton_Support@Cyberfear.com.K8YJPZZBOGRG.Poraton

Записка: Readme.txt

Telegram: @Poraton

Email: Poraton_Support@Cyberfear.com

Файл: Poraton_Support@Cyberfear.com.exe

MD5: 9eda69bc6d42ff0a9a56d74fb06a6c01

SHA-1: 6a384ff0d66089bfb89dbcad8f0a90482160c6a1

SHA-256: 34b9f323d2c6d4fc334952c365b678662dbd00cdd03babbcbe258a0ec053ffa3

Vhash: 215036151511e09811f0027

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

➤ Обнаружения:DrWeb -> Trojan.Encoder.38568

Emsisoft -> Gen:Variant.Ransom.BlackHeart.4 (B)

ESET-NOD32 -> A Variant Of MSIL/Filecoder.BBZ

Kaspersky -> HEUR:Trojan-Ransom.Win32.Generic

Malwarebytes -> Binder.Trojan.Dropper.DDS

Microsoft -> Trojan:MSIL/FileCoder.ARA!MTB

Rising -> Ransom.Gen!8.DE83 (CLOUD)

Tencent -> Win32.Trojan-Ransom.Generic.Cdhl

TrendMicro -> Ransom_Gen.R002C0DCG24

Обзор строк кода: