Russian Globe Ransomware

(шифровальщик-вымогатель)

Как удалить? Как расшифровать? Как вернуть данные?

По ссылке выберите Управление "К" МВД России и подайте онлайн-заявление.

См. также статьи УК РФ:

ст. 272 "Неправомерный доступ к компьютерной информации"

ст. 273 "Создание, использование и распространение вредоносных компьютерных программ"

Как удалить? Как расшифровать? Как вернуть данные?

Информация о шифровальщике

© Генеалогия: Globe > Russian Globe

К зашифрованным файлам добавляется расширение .blackblock.

Активность этого криптовымогателя пришлась на октябрь 2016 г. Ориентирован на русскоязычных пользователей.

Записки с требованием выкупа называются:

Read Me Please.hta

Содержание записки о выкупе:

YOUR FILES HAVE BEEN ENCRYPTED!

Your personal ID

*****

Your file have been encrypted with a powerful strain of a virus called ransomware.

Your files are encrypted using the same methods banks and the military use. There is currently no possible way to decrypt files with the private key.

Lucky for you, we can help. We are willing to sell you a decryptor UNIQUELY made for your computer (meaning someone else's decryptor will not work for you). Once you pay a small fee, we will instantly send you the software/info necessary to decrypt all your files, quickly and easily.

Перевод записки на русский язык:

Ваши файлы зашифрованы!

Ваш личный ID

*****

Ваш файл был зашифрован с помощью мощного штамма вируса называемый вымогатель.

Ваши файлы зашифрованы с использованием методов банков и военных. Сейчас нет никакой возможности для расшифровки файлов с помощью закрытого ключа.

К счастью для вас, мы можем помочь. Мы готовы продать вам декриптор ОДНОЗНАЧНО сделанный для вашего компьютера (т. е. чей-то еще декриптор не будет у вас работать). После вашего платежа небольшой суммы мы сразу же вышлем вам программу / информацию, необходимую для расшифровки всех файлы, быстро и легко.

Email вымогателей: svetlanasuvorenko@india.com

Распространяется с помощью email-спама и вредоносных вложений, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

.avi, .csv, .dat, .database, .db, .doc, .docb, .docm, .docx, .dot, .dotm, .dotx, .gif, .h, .ico, .jpe, .jpeg, .jpg, .log, .mp1, .mp2, .mp3, .mp4, .mp4v, .mpa, .mpe, .mpeg, .mpg, .pdf, .pps, .ppsm, .ppsx, .ppt, .pptm, .pptx, .py, .pyc, .rar, .txt, .url, .wav, .wave, .wb2, .wma, .wmv, .wpd, .xls, .xlsb, .xlsm, .xlsx, zip... и многие другие, см. Globe и Globe2.

Файлы, связанные с Russian Globe Ransomware:

locker.exe

Read Me Please.hta

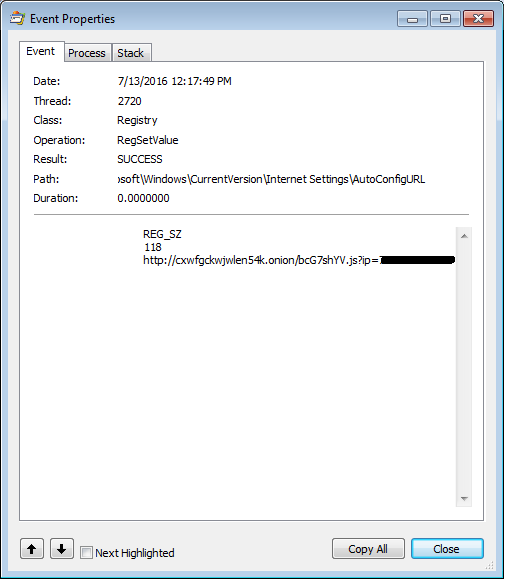

Записи реестра, связанные с Russian Globe Ransomware:

***

Сетевые подключения:

***

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Степень распространённости: низкая.

Подробные сведения собираются.

Read to links: * * *

Thanks: Michael Gillespie * *

© Amigo-A (Andrew Ivanov): All blog articles.