Decryptiomega Ransomware

DecryptIomega Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует или только сообщает, что шифрует файлы на сетевых устройствах (NAS), а затем требует выкуп в 0.01 - 0.03 - 0.05 BTC, чтобы вернуть файлы. На самом деле никто пока не видел файлы в зашифрованном виде, возможно, что файлы просто удалены, а вместо них оставлена записка о выкупе. В таком случае уплата выкупа бесполезна!

Оригинальное название: в записке не указано. На файле написано: нет данных.

Обнаружения:

DrWeb ->

BitDefender ->

© Генеалогия: выясняется, явное родство с кем-то не доказано.

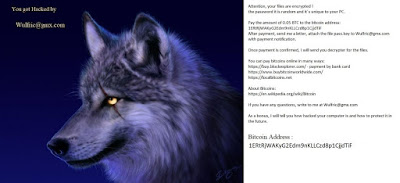

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: *нет данных*.

Сами зашифрованные файлы скрыты или перемещены на сервер вымогателей.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на вторую половину июля 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется: YOUR FILES ARE SAFE!!!.txt

Содержание записки о выкупе:

YOUR FILES HAVE BEEN ENCRYPTED AND MOVED TO A SAFE LOCATION. IF YOU NEED THEM BACK PLEASE SEND 0.03 BITCOIN TO THIS ADDRESS:

1GMwS2BgKbfHxZBGk4n3uy5GGevS4DtB1M

YOU HAVE UNTIL THE 1st OF AUGUST 2019 TO MAKE THE PAYMENT OR YOUR FILES WILL BE GONE FOR GOOD.

YOUR UNIQE ID IS: "JSUTV38C9W".

BE SURE TO INCLUDE IT IN THE PAYMENT COMMENTS, OR EMAIL ME THE CODE AND PAYMENT CONFIRMATION TO: decryptiomega@protonmail.com

AFTER THE PAYMENT YOU WILL RECEIVE A NEW FILE ON YOUR NAS DEVICE WITH THE LINK TO YOUR DECRYPTED FILES.

THANK YOU FOR YOUR COOPERATION.

Перевод записки на русский язык:

ВАШИ ФАЙЛЫ БЫЛИ ЗАШИФРОВАНЫ И ПЕРЕМЕЩЕНЫ В БЕЗОПАСНОЕ МЕСТО. ЕСЛИ ОНИ ВАМ НУЖНЫ, ОТПРАВЬТЕ 0.03 БИТКОИНА НА ЭТОТ АДРЕС:

1GMWS2BGKBFHXZBGK4N3UY5GGEVS4DTB1M

ВЫ ДОЛЖНЫ ВНЕСТИ ПЛАТЕЖ ДО 1 АВГУСТА 2019 ГОДА, ИНАЧЕ ВАШИ ФАЙЛЫ ИСЧЕЗНУТ НАВСЕГДА.

ВАШ УНИКАЛЬНЫЙ ID: "JSUTV38C9W".

ОБЯЗАТЕЛЬНО УКАЖИТЕ ЭТО В КОММЕНТАРИЯХ К ПЛАТЕЖУ ИЛИ ОТПРАВЬТЕ МНЕ КОД И ПОДТВЕРЖДЕНИЕ ПЛАТЕЖА НА: decryptiomega@protonmail.com

ПОСЛЕ ОПЛАТЫ ВЫ ПОЛУЧИТЕ НОВЫЙ ФАЙЛ НА NAS УСТРОЙСТВЕ СО ССЫЛКОЙ НА ВАШИ РАСШИФРОВАННЫЕ ФАЙЛЫ.

СПАСИБО ЗА ВАШЕ СОТРУДНИЧЕСТВО.

Другой вариант записки:

YOUR FILES HAVE BEEN ENCRYPTED AND MOVED TO A SAFE LOCATION. IF YOU NEED THEM BACK PLEASE SEND 0.01 BITCOIN TO THIS ADDRESS:

172bnrSX351TEEVrFJTPAA9ktBxfjnweLm

YOU HAVE UNTIL THE 15th OF AUGUST 2019 TO MAKE THE PAYMENT OR YOUR FILES WILL BE SOLD ON THE DARK WEB.

YOUR UNIQE ID IS: "xxx".

BE SURE TO INCLUDE IT IN THE PAYMENT COMMENTS, OR EMAIL ME THE CODE AND PAYMENT CONFIRMATION TO: decryptiomega@protonmail.com

AFTER THE PAYMENT YOU WILL RECEIVE A NEW FILE ON YOUR FTP DEVICE WITH THE LINK TO YOUR DECRYPTED FILES.

THANK YOU FOR YOUR COOPERATION.

Перевод на русский язык:

Примерно всё тоже самое, только вымогатели угрожают продать данные в темной сети, если не получат выкуп.

Технические детали

Сетевые хранилища Lenovo Iomega IX4-300d, Lenovo Iomega IX2 и другие.

Вполне вероятно, что как и StorageCrypter Ransomware, Cr1ptT0r Ransomware и MegaLocker Ransomware нацелен на устройства сетевого хранения (NAS), некоторые из которых поставляются с сервером Samba для обеспечения совместимости при совместном использования файлов между различными операционными системами. Использует уязвимость SambaCry.

SambaCry - это уязвимость Linux Samba, позволяющая злоумышленнику открыть командную оболочку, которую можно использовать для загрузки файлов и выполнения команд на уязвимом устройстве. Текущий метод заражения устройств NAS с помощью StorageCrypter, по-видимому, аналогичен варианту Elf_Shellbind, который ранее использовался для распространения майнеров.

Как файлы могут быть скрыты?

На NAS-устройствах используется файловая система ext2, поэтому вымогатели используют метод преобразования файловых систем, при котором включение любой функции, не поддерживаемой ext2, сделает файлы недоступными для ext2, но доступными для файловых систем ext3 или ext4.

Как восстановить файлы?

Для работы с ext-разделами из под Windows, для просмотра и сохранения данных прекрасно подойдет программа Ext2explore. Эта программа позволяет не только просматривать информацию из разделов ext2, ext3 и ext4, но и безопасно извлекать, изменять и сохранять данные (папки, файлы) на выбранные жёсткие диски и разделы из-под Windows.

Пошаговое руководство:

Сначала физически подключите жёсткий диск с разделами Ext к компьютеру. Потом запустите исполняемый файл ext2explore.exe от имени администратора (он работает без установки на компьютер). Программа быстро просканирует диски и найдёт разделы EXT2, EXT3 или EXT4.

После этого можно создавать новые файлы или папки, использовать основные инструменты редактирования для работы с файлами, вырезать, копировать, вставлять, переименовывать или удалять файлы в разделах EXT2, EXT3 или EXT4, а также сохранять изменения.

Сохранять файлы и папки из разделов Ext очень просто. Выберите папку, нажмите кнопку «Сохранить» и укажите место (или другой диск), куда будет скопирована и сохранена выбранная папка со всем содержимым. Так же нужно делать для отдельных файлов.

Как защититься?

Разработчики Samba регулярно устраняют уязвимости. Нужно срочно установить все выпущенные патчи, если ранее это не было сделано. Официальная страница с патчами и описаниями каждой уязвимости.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

YOUR FILES ARE SAFE!!!.txt

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email-1: decryptiomega@protonmail.com

Email-2: iomega@cock.li

Email-3: decryptiega@protonmail.com

BTC: 1GMwS2BgKbfHxZBGk4n3uy5GGevS4DtB1M

172bnrSX351TEEVrFJTPAA9ktBxfjnweLm

13gMN3sJFxoLvoDzyGxq31sr4k9P2qqMDQ и другие

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 24 июля 2019:

Пост на форуме >>

Записка: YOUR FILES ARE SAFE!!!.txt

Email: iomega@firemail.cc

BTC: 3H1h39aTtzYjcRSNN11YnkAAMV8f9UnCDo

➤ Содержание записки:

YOUR STORAGE WAS UNPROTECTED.

YOUR FILES ARE SAFE. THEY HAVE BEEN ENCRYPTED AND MOVED TO A SAFE LOCATION. IF YOU WANT THEM BACK PLEASE SEND 0.03 BITCOIN TO THIS BITCOIN ADDRESS:

3H1h39aTtzYjcRSNN11YnkAAMV8f9UnCDo

YOU HAVE UNTIL THE 1st OF AUGUST 2019 TO MAKE THE PAYMENT OR YOUR FILES WILL BE AUTO-DELETED.

YOUR UNIQE ID IS: "ZAR489W510".

PLEASE INCLUDE IT IN THE PAYMENT COMMENTS, OR EMAIL ME THE CODE AND PAYMENT CONFIRMATION TO: iomega@firemail.cc

AFTER THE PAYMENT YOU WILL RECEIVE A NEW FILE ON YOUR STORAGE DEVICE OR AN EMAIL WITH THE LINK TO DOWNLOAD YOUR DECRYPTED FILES.

YOUR FILES WILL REMAIN SAFE.

THANK YOU FOR YOUR COOPERATION.

Обновление от 6 сентября 2019:

Пост в Твиттере >>

Email: kosecurity@airmail.cc

BTC: 13KB9o2cTzi5thcp1n9J6t3Za1yZnXjH8gi

Записка: INFORMATION***.txt

➤ Содержание записки:

YOUR STORAGE WAS UNPROTECTED.

YOUR FILES ARE SAFE. THEY HAVE BEEN ENCRYPTED AND MOVED TO A SAFE LOCATION. IF YOU WANT THEM BACK PLEASE SEND 0.03 BITCOIN TO THIS

BITCOIN ADDRESS:

13KB9o2cTzi5thcp1n9J6t3Za1yZnXjH8gi

YOU HAVE UNTIL THE 10th OF SEPTEMBER 2019 TO MAKE THE PAYMENT OR YOUR FILES WILL BE AUTO-DELETED.

YOUR UNIQUE ID IS: "SSH1498W240".

PLEASE INCLUDE IT IN THE PAYMENT COMMENTS, OR EMAIL US THE CODE AND PAYMENT CONFIRMATION TO: kosecurity@airmail.cc

YOUR FILES WILL REMAIN SAFE.

THANK YOU FOR YOUR COOPERATION.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание! Файлы можно вернуть без уплаты выкупа. Читайте выше в статье пункт "Как восстановить файлы? и Пошаговое руководство.

Read to links: Tweet on Twitter + myTweet ID Ransomware (ID as DecryptIomega) Write-up, Topic of Support *

Thanks: Michael Gillespie Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles.