Karo Ransomware

(шифровальщик-вымогатель)

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп, чтобы вернуть файлы. Оригинальное название: Karo. На файле написано: karo.exe.

шифровальщик вирус-шифровальщик троян-шифровальщик крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder key ransom decrypt decryption recovery remove restore decode files data public private

© Генеалогия: EDA2 >> Karo

К зашифрованным файлам добавляется расширение .ipygh

Сами файлы не переименовываются.

Активность этого крипто-вымогателя пришлась на конец июня 2017 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется: ReadMe.html

Содержание записки о выкупе:

YOU HAVE BEEN INFECTED WITH RANSOMWARE

What has happened?

You have been infected with ransomware. All of your files have been encrypted. Which means, you wont be able to open them or view them properly. It does NOT mean they are damaged.

Solution

You will need to decrypt the files, and only we can decrypt your files. So you need to pay us money if you want your files back. Once payment is made, you will be given a special file to run, and once you run that file, everything will get back to normal. All of your files will be unlocked and this ransomware will get removed from your PC.

Payment procedure

Download a special browser called "TOR browser" and then open the given below link. Steps for the same are -

1. Go to https://wwv.torproject.org/download/download-easy.html.en to download the "TOR Browser".

2. Click the purple button which says "Download TOR Browser"

3. Run the downloaded file, and install it.

4. Once installation is completed, run the TOR browser by clicking the icon on Desktop.

5. Now click "Connect button", wait a few seconds, and the TOR browser will open.

6. Copy and paste the below link in the address bar of the TOR browser.

DATAYYYY

Now HIT "Enter"'

7. Wait a few seconds, and site will open

If you have problems dining installation or use of Tor Browser, please, visit Youtube and search for "Install Tor Browser Windows" and you will find a lot of videos.

Pay before its loo late

Перевод записки на русский язык:

ВЫ БЫЛИ ИНФИЦИРОВАНЫ RANSOMWARE

Что произошло?

Вы инфицированы вымогателем. Все ваши файлы зашифрованы. Это значит, что вы не сможете их открыть или просмотреть. Это НЕ означает, что они повреждены.

Решение

Вам нужно расшифровать файлы, и только мы сможем расшифровать ваши файлы. Поэтому вам нужно заплатить нам деньги, если вы хотите вернуть свои файлы. После проведения платежа вам будет предоставлен специальный файл для запуска, и после запуска этого файла всё вернется к норме. Все ваши файлы будут разблокированы, а этот вымогатель будет удален с вашего ПК.

Порядок оплаты

Загрузите специальный браузер TOR-браузер, а затем откройте приведенную ниже ссылку. Шаги для этого -

1. Перейдите на страницу https://www.torproject.org/download/download-easy.html.en, чтобы загрузить TOR-браузер.

2. Нажмите фиолетовую кнопку, в которой говорится: "Загрузите TOR-браузер",

3. Запустите загруженный файл и установите его.

4. После завершения установки запустите TOR-браузер, щелкнув значок на рабочем столе.

5. Теперь нажмите кнопку "Подключить", подождите несколько секунд и TOR-браузер откроется.

6. Скопируйте и вставьте приведённую ниже ссылку в адресную строку TOR-браузера.

DATAYYYY

Теперь HIT "Enter"

7. Подождите несколько секунд и сайт откроется

Если у вас возникли проблемы с установкой или использованием TOR-браузера, посетите Youtube и найдите "Install Tor Browser Windows", и вы найдете много видео.

Оплатить это позднее

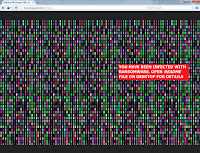

Изображение с Tor-сайта

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

karo.exe

svchost.exe

ReadMe.html

wall.png

Расположения:

%APPDATA%\aes

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

xxxx://ibvmcu4eayyxjc4j.onion/***

xxxx://ibvmcu4eayyxjc4j.onion/control.php?uid=

xxxx://ibvmcu4eayyxjc4j.onion/controller.php?uid=

xxxx://ibvmcu4eayyxjc4j.onion/total.php?uid=

xxxx://ibvmcu4eayyxjc4j.onion/wall.png

См. ниже результаты анализов.

Результаты анализов:

Гибридный анализ >>

VirusTotal анализ >>

Другой анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

Read to links: Tweet on Twitter ID Ransomware (ID as Karo) Write-up, Topic of Support *

Thanks: MalwareHunterTeam Michael Gillespie * *

© Amigo-A (Andrew Ivanov): All blog articles.

ВНИМАНИЕ!

1) Ваши комментарии после статьи появятся только после проверки. Дублировать их не нужно.

2) В своём сообщение в форме обратной связи обязательно укажите название шифровальщика.