XyuEncrypt Ransomware

(шифровальщик-вымогатель)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в 400€ в BTC, чтобы вернуть файлы. Оригинальное название. На файле написано: XyuEncrypt.exe и Thron. Фальш-копирайт: Microsoft 2018.

© Генеалогия: Tron? >> XyuEncrypt

К зашифрованным файлам добавляется расширение: .xuy

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на начало ноября 2018 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру. Разработчики сего "энкрипта" явно знакомы с русским языком и знают, что они поставили в название. 😄

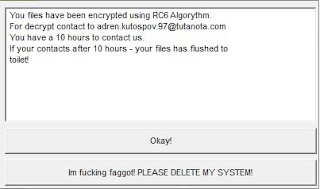

Запиской с требованием выкупа также выступает экран блокировки:

YOUR PC XUY BALLS xD

"Works for XUY"

Your personal files were encrypted.

You have 12 hours to decrypt the files.

For the interpretation of it came bitcoins for 400€ at this address: 12ZhVHBfxdwsstomsT6mzz18jTKN7uTc2r

Send evidence photos to the address luxenburg@cock.lu

Then we will send you the recovery tool via email!

If there is no payment, all data will be merged into The Internet.

Any attempt to destroy this program will destroy All your decryptions.

Any attempt to decrypt files will damage your files.

NOTICE. Even if you fix the MBR, your PC is dead.

The whole registry is fucked and your files are infected.

---

[12ZhVHBfxdwsstomsT6mzz18jTKN7uTc2r]

[luxenburg@cock.lu]

Перевод записки на русский язык:

ТВОЙ ПК XUY BALLS xD

"Works for XUY"

Твои личные файлы зашифрованы.

У тебя 12 часов для дешифрования файлов.

Для интерпретации их пришли биткоины за 400€ на этои адрес: 12ZhVHBfxdwsstomsT6mzz18jTKN7uTc2r

Отправь в доказательство фото по адресу luxenburg@cock.lu

Затем мы отправим тебе инструмент восстановления по email!

Если платежа не будет, все данные уйдут в Интернет.

Любая попытка повредить эту программу повредит Все ваши дешифрования.

Любая попытка дешифрования файлов может повредить ваши файлы.

ВНИМАНИЕ. Даже если вы исправите MBR, ваш компьютер сдохнет.

Весь реестр трахнут, а ваши файлы заражены.

---

[12ZhVHBfxdwsstomsT6mzz18jTKN7uTc2r]

[luxenburg@cock.lu]

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1. Список файловых расширений, подвергающихся шифрованию:

.accdb, .acl, .acrodata, .automaticDestinations-ms, .avi, .bmp, .cfg, .crl, .csv, .customDestinations-ms, .dat, .db, .db-journal, .dic, .directory, .dll, .doc, .docx, .dot, .dotm, .dotx, .flv, .gif, .glox, .html, .info, .jpg, .js, .json, .library-ms, .lnk, .log, .lst, .m4a, .mdv, .mkv, .mp3, .mp4, .mpt, .mydocs, .odp, .ods, .old, .one, .ots, .pbk, .pdf, .png, .pps, .ppt, .pptx, .pst, .rtf, .sol, .sqlite, .swf, .thmx, .txt, .url, .vssx, .wav, .xls, .xlsx, .xltm, .xltx, .xml, .xsl, и другие.

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы, файлы без расширений и пр. Файлы, связанные с этим Ransomware:

how to restore encrypted files.txt

XyuEncrypt.exe - вредоносный файл;

XyuEncrypt.pdb - файл проекта;

<random>.exe - случайное название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: luxenburg@cock.lu

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid анализ >>

𝚺 VirusTotal анализ >>

🐞 Intezer анализ >>

Ⓥ VirusBay образец >>

ⴵ VMRay анализ >>

ᕒ ANY.RUN анализ >>

👽 AlienVault анализ >>

🔃 CAPE Sandbox анализ >>

⨇ MalShare анализ >>

⟲ JOE Sandbox анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

© Amigo-A (Andrew Ivanov): All blog articles.

XyuEncrypt.pdb - файл проекта;

<random>.exe - случайное название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: luxenburg@cock.lu

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid анализ >>

𝚺 VirusTotal анализ >>

🐞 Intezer анализ >>

Ⓥ VirusBay образец >>

ⴵ VMRay анализ >>

ᕒ ANY.RUN анализ >>

👽 AlienVault анализ >>

🔃 CAPE Sandbox анализ >>

⨇ MalShare анализ >>

⟲ JOE Sandbox анализ >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 25 мая 2019 или раньше:

Расширение: .xuy

Записка: how to restore encrypted files.txt

Содержание текста, вероятно, одинаково.

Обнаружения:

DrWeb -> Trojan.Encoder.29083

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet ID Ransomware (ID as Tron) Write-up, Topic of Support 🎥 Video review >>

- видеообзор от CyberSecurity GrujaRS

Thanks: MalwareHunterTeam, CyberSecurity GrujaRS Andrew Ivanov * *

© Amigo-A (Andrew Ivanov): All blog articles.