Aurora Ransomware

OneKeyLocker Ransomware

(шифровальщик-вымогатель)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью XTEA и RSA, а затем требует выкуп в $100-500 BTC, чтобы вернуть файлы. Оригинальное название: Aurora Ransomware. На файле проекта написано: One key locker.

---

Обнаружения:

DrWeb -> Trojan.Encoder.25524, Trojan.Inject2.62326, Trojan.Inject3.19017, Trojan.Encoder.28679

BitDefender -> Trojan.Ransom.Aurora.A, Trojan.GenericKD.31501256, Trojan.GenericKD.31848937, Trojan.GenericKD.40873098, Trojan.GenericKD.32108846, Trojan.GenericKD.32113633, Trojan.GenericKD.32247822

Malwarebytes -> Ransom.Aurora

Ikarus -> Trojan-Ransom.Aurora

Sophos AV -> Troj/Auroran-A

McAfee -> Ransom-Aurora!31D65E315115

VBA32 -> BScope.TrojanRansom.CryFile

ALYac -> Trojan.Ransom.Aurora

---

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение .Aurora

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Активность этого крипто-вымогателя пришлась на конец мая 2018 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа разбрасывается в 6 экземплярах и называется:

HOW_TO_DECRYPT_YOUR_FILES.txt

HOW_TO_DECRYPT_YOUR_FILES2.txt

HOW_TO_DECRYPT_YOUR_FILES3.txt

HOW_TO_DECRYPT_YOUR_FILES4.txt

HOW_TO_DECRYPT_YOUR_FILES5.txt

HOW_TO_DECRYPT_YOUR_FILES6.txt

Содержание записки о выкупе:

===# aurora ransomware #===

Aurora Ransomware

---

SORRY! Your files are encrypted.

File contents are encrypted with random key.

Random key is encrypted with RSA public key (2048 bit).

We STRONGLY RECOMMEND you NOT to use any "decryption tools".

These tools can damage your data, making recover IMPOSSIBLE.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If you want to decrypt your files, you have to get RSA private key.

In order to get private key, write here:

anonimus.mr@yahoo.com

And pay 500$ on 3CwxawqJpM4RBNididvHf8LhFA2VfLsRjM wallet

If someone else offers you files restoring, ask him for test decryption.

Only we can successfully decrypt your files; knowing this can protect you from fraud.

You will receive instructions of what to do next.

===# aurora ransomware #===

Перевод записки на русский язык:

===# aurora ransomware #===

Aurora Ransomware

---

ПРОСТИ! Ваши файлы зашифрованы.

Содержимое файла зашифровано случайным ключом.

Случайный ключ зашифрован открытым ключом RSA (2048 бит).

Мы ОЧЕНЬ РЕКОМЕНДУЕМ вам НЕ использовать "инструменты дешифрования".

Эти инструменты могут повредить ваши данные, сделав восстановление НЕВОЗМОЖНЫМ.

Также мы рекомендуем вам не обращаться в компании по восстановлению данных.

Они просто свяжутся с нами, купят ключ и продадут его вам по более высокой цене.

Если вы хотите расшифровать свои файлы, вам нужно получить закрытый ключ RSA.

Чтобы получить закрытый ключ, пишите сюда:

anonimus.mr@yahoo.com

И заплатите 500$ на кошелек 3CwxawqJpM4RBNididvHf8LhFA2VfLsRjM

Если кто-то предлагает вам восстановление файлов, спросите у него тест-расшифровку.

Только мы можем успешно расшифровать ваши файлы; знайте, это защитит вас от мошенничества.

Вы получите инструкции о том, что делать дальше.

===# aurora ransomware #===

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

!!! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ UAC не обходит. Требуется разрешение на запуск.

➤ На заражённых сайтах определяется JSCoinminer, проводится веб-атака на компьютеры посетителей.

➤ Используйет сервис www.geoplugin.net/php.gp и другие для проверки IP-адреса компьютеров, чтобы определить, какой из ПК имеет российский IP. Мы по понятным причинам не проверяли работу шифровальщика на ПК с российскими IP, т.к. это не отменяет вредоносности данного шифровальщика.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

HOW_TO_DECRYPT_YOUR_FILES.txt

HOW_TO_DECRYPT_YOUR_FILES2.txt

HOW_TO_DECRYPT_YOUR_FILES3.txt

HOW_TO_DECRYPT_YOUR_FILES4.txt

HOW_TO_DECRYPT_YOUR_FILES5.txt

HOW_TO_DECRYPT_YOUR_FILES6.txt

List.exe

hack.exe

decryptonefile.exe - декриптор для расшифровки одного файла

<random>.exe - файл со случайным названием..

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Файлы проекта:

%USERPROFILE%\Desktop\One key locker\MKL\Release\Ransom.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email-1: anonimus.mr@yahoo.com

Email-2: lenboza@protonmail.ch

BTC-1: 3CwxawqJpM4RBNididvHf8LhFA2VfLsRjM

BTC-2: 172fqoLfYkMQXk6tmEqGH3y43gQwAzSSFJ

IP ID: www.geoplugin.net (178.237.36.10:80) - проверка IP

C&C: xxxx://host1681251.hostland.pro (185.26.122.70:80)

C&C: xxxx://host1676568.hostland.pro/hack.exe***

Сайты, размещенные на hostland.pro уже заблокированы.

Внимание заражённые сайты!

xxxx://kak-pravilno-budet.ru/kak-pravilno-delat/kak-pravilno-delat-vodochnyj-kompress.html - заражённый шифровальщиком сайт + JSCoinminer

xxxx://sovetuem-beremennym.ru/beremennost-posle - заражённый шифровальщиком сайт + JSCoinminer

xxxx://zdorovajasemja.ru/ - заражённый шифровальщиком сайт + JSCoinminer

Подробности по этим фальшивым "российским" сайтам.

✋ Эти сайты относятся к некому хостеру-посреднику ardis.ru, который сам хостуется у hostland.ru и под таким прикрытием управляет кучей вредоносных и опасных сайтов.

Кто такие Ardis.ru? Адрес в Калининграде, шведское личное имя в названии, представитель компании из Нидерландов... Автоответчик техподдержки говорит, что они работают с 9 утра, но если звонить позже, то они и позже не работают. Странная компания и совершенно НЕ российская.

⛔ Антивирусная защита Norton Security сразу блокирует доступ к этим сайтам:

***kak-pravilno-budet.ru/kak-pravilno-delat/*** - VT анализ

***sovetuem-beremennym.ru/beremennost-posle/*** - VT анализ

***zdorovajasemja.ru/*** - VT анализ

Я поставил вокруг адресов "звёздочки, чтобы поисковики не считали этот адрес.

Яндекс показывает, что наиболее популярным по запросам пользователей является сайт kak-pravilno-budet.ru

⛔ Информация по этим вредоносным сайтам уже есть у Google и Яндекса.

☎ Роскомнадзору или Управлению "К" МВД впору заинтересоваться этими сайтами и выяснить, что это за "неправильные" русские сайты и почему они распространяют шифровальщик Aurora и Coinminer под прикрытием ardis.ru

Результаты анализов:

Ⓗ Hybrid анализ >>

𝚺 VirusTotal анализ >> VT>>

ᕒ ANY.RUN анализ >> AR>>

🐞 Intezer анализ >>

Ⓥ VirusBay образец >>

👽 AlienVault анализ >>

🔃 CAPE Sandbox анализ >>

ⴵ VMRay анализ >>

⨇ MalShare анализ >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Aurora Ransomware - май 2018

Animus Locker Ransomware - с расширением .animus - июнь 2018

Animus Locker Ransomware с расширением .desu - июль 2018

ONI Ransomware - август 2018

Aurora-Nano Ransomware с расширением .Nano - ноябрь, декабрь 2018

Aurora-Nano Ransomware с расширением .cryptoid - январь 2019

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 29 мая 2018:

Malware URL: xxxx://host1681251.hostland.pro/gen.php?generate=1953054457/1891270299&hwid=1461208967

Результаты анализов: HA + VT + VMRay

Обновление от 6 июня 2018:

Пост в Твиттере >>

Расширение .Aurora

Записка: #RECOVERY-PC#.txt

Email: big.fish@vfemail.net

BTC: 1GSbmCoKzkHVkSUxqdSH5t8SxJQVnQCeYf

Сумма выкупа: 200$

Скриншот записки >>

➤ Содержание записки о выкупе:

==========================# aurora ransomware #==========================

SORRY! Your files are encrypted.

File contents are encrypted with random key.

We STRONGLY RECOMMEND you NOT to use any "decryption tools".

These tools can damage your data, making recover IMPOSSIBLE.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If you want to decrypt your files, you have to get RSA private key.

In order to get private key, write here:

big.fish@vfemail.net

And send me your id, your id:

***

And pay 200$ on 1GSbmCoKzkHVkSUxqdSH5t8SxJQVnQCeYf wallet

If someone else offers you files restoring, ask him for test decryption.

Only we can successfully decrypt your files; knowing this can protect you from fraud.

You will receive instructions of what to do next.

==========================# aurora ransomware #==========================

---

Статус: Файлы можно дешифровать. Emsisoft Decrypter for Aurora

Обновление от 7 июня 2018:

Результаты анализов: HA + VT

Обновление от 12-14 июня:

Специалисты из CERT-GIB сообщили, что заблокированы вредоносные домены:

xxxx://kak-pravilno-budet.ru/kak-pravilno-delat/

xxxx://sovetuem-beremennym.ru/

xxxx://zdorovajasemja.ru/ - этот сайт снова работает (проверено в апреле 2019)

⏩ Контакты CERT-GIB Россия:

Телефон: +7 (495) 988-00-40

Email: response@cert-gib.ru

http://www.cert-gib.ru/

Обновление от 27 июня 2018:

Пост в Твиттере >>

Расширение: .Aurora

Email: oktropys@protonmail.com

BTC: 1DVrBzv6hb1D217NNqbjaForF3eG3HXc7a

Записок три, с разными названиями:

!-GET_MY_FILES-!.txt

#RECOVERY-PC#.txt

@_RESTORE-FILES_@.txt

Содержание записок одинаково:

==========================# YOUR PC BLOCK #==========================

SORRY! Your files are encrypted.

File contents are encrypted with random key.

We STRONGLY RECOMMEND you NOT to use any "decryption tools".

These tools can damage your data, making recover IMPOSSIBLE.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If you want to decrypt your files, you have to get RSA private key.

In order to get private key, write here:

oktropys@protonmail.com

And send me your id, your id:

-XXXXXXXXX

And pay 50$ on 1DVrBzv6hb1D217NNqbjaForF3eG3HXc7a wallet

If someone else offers you files restoring, ask him for test decryption.

Only we can successfully decrypt your files; knowing this can protect you from fraud.

You will receive instructions of what to do next.

==========================# YOUR PC BLOCK #==========================

---

Статус: Файлы можно дешифровать. Emsisoft Decrypter for Aurora

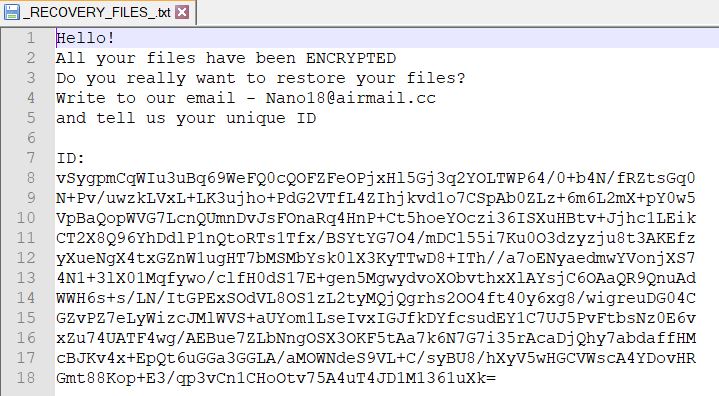

Обновление от 22 ноября 2018:

Пост в Твиттере >>

Расширение: .Nano

Записка: _RECOVERY_FILES_.txt

Email: Nano18@airmail.cc

Результаты анализов: VT + HA + AR

Статус: Файлы можно дешифровать. Emsisoft Decrypter for Aurora

Обновление от 22 декабря 2018:

Топик на форуме >>

Пост в Твиттере >>

Расширение: .Nano

Записка: #RECOVERY_FILES#.txt

Email: IamBaronSaturday@gmail.com

Распространяется как файл "Command And Conquer Generals No Cd Patch". В других случаях вредоносным оказался файл для игры "Overcooked! 2"

➤ Содержание записки:

Oops! Your files have been encrypted.

Your files are no longer accessible.

You might have been looking for any way to recover your files.

Don't waste your time, you can't recovery PC without our

decryption service.

Our email: IamBaronSaturday@gmail.com

Your ID (send it to my mail):

ZythLeGZ1eEFh***XuMYSrfg0g=

Attention!

* Only IamBaronSaturday@gmail.com can decrypt your files

* Trust no one IamBaronSaturday@gmail.com

* Do not attempt to uninstall the program or run anti-virus tools

* Attempts to self-encrypt files will result in loss of your data

* Decoders of other users are not compatible with your data because each user has a unique encryption key

---

Файл EXE: command_and_conquer_generals_no_cd_patch.exe

Результаты анализов: HA + VT + IA + AR

Статус: Файлы можно дешифровать. Emsisoft Decrypter for Aurora

Обновление от 18 января 2018:

Пост в Твиттере >>

Пост в Твиттере >>

Самоназвание: RICKROLL LOCKER

Расширение: .cryptoid

Записки: CRYPTOID_BLOCKED.txt

CRYPTOID_MESSAGE.txt

CRYPTOID_HELP.txt

Email: rickastley@keemail.me

BTC: 1Ex6qfkopZ5wqbiCrxpq4cALF56yr8gLhX

➤ Содержание записки:

#############> RICKROLL LOCKER <#############

SORRY! Your files are encrypted.

File contents are encrypted with random key.

Random key is encrypted with rsa public key (2048 bit).

We strongly recommend you not to use any "decryption tools".

These tools can damage your data, making recover impossible.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If you want to decrypt your files, you have to get rsa private key.

In order to get private key, write here: rickastley@keemail.me

===========

!ATTENTION!

Attach file is 000000000.key from %appdata% to email message,

Without it we will not be able to decrypt your files

===========

And pay $400 on BTC-wallet 1Ex6qfkopZ5wgbiCrxpq4cALF56yr8gLhx

If someone else offers you files restoring, ask him for test decryption.

Only we can successfully decrypt your files; knowing this can protect you from fraud.

You will receive instructions of wnat to do next.

#############> RICKROLL LOCKER <#############

---

Результаты анализов: VT + VMRay

Статус: Файлы можно дешифровать. Emsisoft Decrypter for Aurora

Обновление от 5 апреля 2019:

Пост в Твиттере >>

Расширение: .cryptoid

Email: krkcdkkn@gmail.com

Записки (на турецком языке):

@@_BENI_OKU_@@.txt

@@_DIKKAT_@@.txt

@@_SILINEN_VERILER_@@.txt

Штамп времени: 23 марта 2019.

Результаты анализов: VT + VMR

Статус: Файлы можно дешифровать. Emsisoft Decrypter for Aurora

Обновление от 18 января 2018:

Пост в Твиттере >>

Пост в Твиттере >>

Самоназвание: RICKROLL LOCKER

Расширение: .cryptoid

Записки: CRYPTOID_BLOCKED.txt

CRYPTOID_MESSAGE.txt

CRYPTOID_HELP.txt

Email: rickastley@keemail.me

BTC: 1Ex6qfkopZ5wqbiCrxpq4cALF56yr8gLhX

➤ Содержание записки:

#############> RICKROLL LOCKER <#############

SORRY! Your files are encrypted.

File contents are encrypted with random key.

Random key is encrypted with rsa public key (2048 bit).

We strongly recommend you not to use any "decryption tools".

These tools can damage your data, making recover impossible.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If you want to decrypt your files, you have to get rsa private key.

In order to get private key, write here: rickastley@keemail.me

===========

!ATTENTION!

Attach file is 000000000.key from %appdata% to email message,

Without it we will not be able to decrypt your files

===========

And pay $400 on BTC-wallet 1Ex6qfkopZ5wgbiCrxpq4cALF56yr8gLhx

If someone else offers you files restoring, ask him for test decryption.

Only we can successfully decrypt your files; knowing this can protect you from fraud.

You will receive instructions of wnat to do next.

#############> RICKROLL LOCKER <#############

---

Результаты анализов: VT + VMRay

Статус: Файлы можно дешифровать. Emsisoft Decrypter for Aurora

Обновление от 5 апреля 2019:

Пост в Твиттере >>

Расширение: .cryptoid

Email: krkcdkkn@gmail.com

Записки (на турецком языке):

@@_BENI_OKU_@@.txt

@@_DIKKAT_@@.txt

@@_SILINEN_VERILER_@@.txt

Штамп времени: 23 марта 2019.

Результаты анализов: VT + VMR

Статус: Файлы можно дешифровать. Emsisoft Decrypter for Aurora

Обновление от 28 июня 2019:

Пост в Твиттере >>

Статус: Файлы можно расшифровать! Emsisoft Decrypter for Aurora

Статус: Файлы можно расшифровать! Emsisoft Decrypter for Aurora

Расширение: .peekaboo

Email: perdrolan@cock.li

BTC: 1NkjBNF7fmpRsX4WjokUie21m8bv9xvRKs

Результаты анализов: VT

➤ Содержание записки:

$$$$$$$$$$$$$$$$$$$$$$$$> PEEKABOO <$$$$$$$$$$$$$$$$$$$$$$$$

SORRY! Your files are encrypted.

File contents are encrypted with random key.

Random key is encrypted with RSA public key (2048 bit).

We STRONGLY RECOMMEND you NOT to use any "decryption tools".

These tools can damage your data, making recover IMPOSSIBLE.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If you want to decrypt your files, you have to get RSA private key.

--

In order to get private key, write here: perdrolan@cock.li

===========

!ATTENTION!

Attach file is 000000000.key from %appdata% to email message,

without it we will not be able to decrypt your files

===========

And pay $300 on BTC-wallet: 1NkjBNF7fmpRsX4WjokUie21m8bv9xvRKs

If someone else offers you files restoring, ask him for test decryption.

Only we can successfully decrypt your files; knowing this can protect you from fraud.

You will receive instructions of what to do next.

$$$$$$$$$$$$$$$$$$$$$$$$> PEEKABOO <$$$$$$$$$$$$$$$$$$$$$$$$

Обновление от 3 июля 2019:

Статус: Файлы можно расшифровать! Emsisoft Decrypter for Aurora

Пост в Твиттере >>

Расширение: .isolated

Email: testodin@cock.li

BTC: 19byE1fxToZXcmfXixFZmRy9E9i1QFYmLv

Файлы: java.exe и regedit.exe в папке "TEMP".

Результаты нализов: VT + VMR

➤ Содержание записки:

$$$$$$$$$$$$$$$$$> CRYPTO LOCKER <$$$$$$$$$$$$$$$$$

SORRY! Your files are encrypted.

File contents are encrypted with random key.

Random key is encrypted with RSA public key (2048 bit).

We STRONGLY RECOMMEND you NOT to use any "decryption tools".

These tools can damage your data, making recover IMPOSSIBLE.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If someone else offers you files restoring, ask him for one file decryption.

If you decide to decrypt files, for a have to get RSA private key.

To get the RSA key, follow these steps in order:

Pay of the ransom cost:

1. $100 in the first 24 hours, $200 before and after 48 hours.

Pay the stated amount to this BTC-purse:

>>> 19byE1fxToZXcmfXixFZmRy9E9i1QFYmLv <<<

2. Write on the testodin@cock.li,

specifying a link to the BTC-transaction in the message.

===========

!ATTENTION!

Attach file is 000000000.key from %appdata% to email message,

without it we will not be able to decrypt your files.

===========

In the reply letter you will receive a unique decoder and instructions

on what to do next. Only we can successfully decrypt your files.

You will receive instructions of what to do next.

We guarantee you file recovery if you do it right.

$$$$$$$$$$$$$$$$$> CRYPTO LOCKER <$$$$$$$$$$$$$$$$$

Пост в Твиттере >>

Расширение: .isolated

Email: testodin@cock.li

BTC: 19byE1fxToZXcmfXixFZmRy9E9i1QFYmLv

Файлы: java.exe и regedit.exe в папке "TEMP".

Результаты нализов: VT + VMR

➤ Содержание записки:

$$$$$$$$$$$$$$$$$> CRYPTO LOCKER <$$$$$$$$$$$$$$$$$

SORRY! Your files are encrypted.

File contents are encrypted with random key.

Random key is encrypted with RSA public key (2048 bit).

We STRONGLY RECOMMEND you NOT to use any "decryption tools".

These tools can damage your data, making recover IMPOSSIBLE.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If someone else offers you files restoring, ask him for one file decryption.

If you decide to decrypt files, for a have to get RSA private key.

To get the RSA key, follow these steps in order:

Pay of the ransom cost:

1. $100 in the first 24 hours, $200 before and after 48 hours.

Pay the stated amount to this BTC-purse:

>>> 19byE1fxToZXcmfXixFZmRy9E9i1QFYmLv <<<

2. Write on the testodin@cock.li,

specifying a link to the BTC-transaction in the message.

===========

!ATTENTION!

Attach file is 000000000.key from %appdata% to email message,

without it we will not be able to decrypt your files.

===========

In the reply letter you will receive a unique decoder and instructions

on what to do next. Only we can successfully decrypt your files.

You will receive instructions of what to do next.

We guarantee you file recovery if you do it right.

$$$$$$$$$$$$$$$$$> CRYPTO LOCKER <$$$$$$$$$$$$$$$$$

Обновление от 31 июля 2019:

Статус: Файлы можно расшифровать! Emsisoft Decrypter for Aurora

Пост в Твиттере >>

Расширение: .infected

Email: backup@rape.lol

Записки: @@_FILES_ARE_ENCRYPTED_@@.txt

@@_HOW_TO_RETURN_DATA_@@.txt

@@_RECOVERY_INSTRUCTIONS_@@.txt

Обновление от 16 августа 2019:

Статус: Файлы можно расшифровать! Emsisoft Decrypter for Aurora

Пост в Твиттере >>

Расширение: .locked

Email: dragon-support@pm.me

Записка: #DECRYPT_MY_FILES#.txt

Не запускается, если IP компьютера относится к Китаю, Тайваню, Гонконгу.

Результаты анализов: VT + VMR

Обновление от 5 октября 2019:

Пост в Твиттере >>

Пост в Твиттере >> (дешифровщик обновлен под этот вариант)

Расширение: .veracrypt

Записки: @@_ATTENTION_@@.txt

@@_README_@@.txt

@@_RECOVERY_@@.txt

Email: testodin@cock.li, my1@promotest.zadc.ru, xxxbeluga@gmail.com

BTC: 19byE1fxToZXcmfXixFZmRy9E9i1QFYmLv

Сумма выкупа: $200 в BTC

Результаты анализов: VT

Обновление от 19 октября 2019:

Топик на форуме >>

Идентификация файлов >>

Расширение: .returndata

Записка: @_FILES_WERE_ENCRYPTED_@.TXT

Email: returndata@protonmail.com

Jabber: returnfiles@xmpp.jp

➤ Содержание записки:

$$$$$$$$$$$$$$$$$$$$$$$$> CRYPTOLOCKER <$$$$$$$$$$$$$$$$$$$$$$$$

All your files have been encrypted!

All your files have been encrypted due to a security problem with your PC.

If you want to restore them, write us to the e-mail:

>> returndata@protonmail.com <<->> jabber returnfiles@xmpp.jp <<

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

Free decryption as guarantee

--

Before paying you can send us up to 1 file for free decryption.

The total size of files must be less than 1Mb (non archived), and files should not contain valuable

information (databases, backups, large excel sheets, etc).

How to obtain Bitcoins

--

The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click 'Buy bitcoins',

and select the seller by payment method and price: https://localbitcoins.com/buy_bitcoins

Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins/

===========

!ATTENTION!

Do not rename encrypted files.

Do not try to decrypt your data using third party software, it may cause permanent data loss.

Decryption of your files with the help of third parties may cause increased price - they add their fee to our.

===========

We guarantee you the recovery of files, if you do it right.

$$$$$$$$$$$$$$$$$$$$$$$$> CRYPTOLOCKER <$$$$$$$$$$$$$$$$$$$$$$$$

Обновление от 21 октября 2019:

Пост в Твиттере >> (дешифровщик обновлен под этот вариант)

Расширение: .masked

Записки: @@_OpenTheBrowserTOR_@@.html

@@_openthebrowsertor_@@.html

@@_Открыть_В_Браузере_TOR_@@.html

Кроме записки на английском также отбрасывает записку на языке, используемом пользователем ПК. Так китайцы получат записку на китайском.

Tor: xk3yp2osptypu32wx2jpvzrmvisxqskayktrnpq6gpoqf4gy3tzhzoad.onion

Email (на странице Tor-сайта): backupyourfiles@420blaze.it

➤ Скриншот с Tor-сайта вымогателей >>

Содержание текста с Tor-сайта вымогателей:

>> RUSH GANG 1.3 <<

Attention:: your files were locked

\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\

SORRY! Your files are encrypted File contents encrypted with random key.

Random key is encrypted with RSA public key (2048 bit]

We STRONGLY RECOMMEND you NOT to use any "decryption tools".

These tools can damage your data, making recover IMPOSSIBLE.

Also we recommend you not to contact data recovery companies.

They will just contact us, buy the key and sell it to you at a higher price.

If you want to decrypt your files, you have to get RSA private key.

In order to get private key, write here.

backupyourfiles@420blaze.it

===========

VERY IMPORTANT!

Attach file is ZLO.key from %appdata% to email message,

without it we will not be able to decrypt your files.

===========

If someone else offers you files restoring? Ask him to decrypt any file for verification -

this can protect you from fraud. After all, only we can successfully decrypt your files.

In the return letter you will receive instructions of what to do next.

BESTCHANGE.NET - Currency exchanger. Here you can buy BTC and make a transfer to us.

\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\\

---

➤ Скриншот атакованного Рабочего стола (обои заменены).

🎥 Видеобзор >>

Обновление от 3 января 2020:

Пост в Твиттере >>

Расширение: .crypton

Записки: @_FILES_WERE_ENCRYPTED_@.TXT

@_HOW_TO_PAY_THE_RANSOM_@.TXT

@_HOW_TO_DECRYPT_FILES_@.TXT

Обновление от 3 января 2020:

Пост в Твиттере >>

Расширение: .crypton

Записки: @_FILES_WERE_ENCRYPTED_@.TXT

@_HOW_TO_PAY_THE_RANSOM_@.TXT

@_HOW_TO_DECRYPT_FILES_@.TXT

Записки одинаковые.

Email-1: spacedatax@gmail.com

Email-1: spacedatax@gmail.com

Email-2: lordrobbot@yahoo.com

Tor-URL: xxxx://76wc6dazfx7cfudncrd5w4vsgkookl6trqwdxuplfnws6olhtvuyomqd.onion

Файл: mtx777.exe

Файл: mtx777.exe

Malware-URL: xxxx://45.147.228.77/sky/mtx777.exe

-----

Наша задача — суммировать информацию в одном месте, чтобы пользователи могли ее найти, и чтобы мы сами могли ее найти и при выяснении всех обстоятельств суммировать.

Желающие сообщить точные названия, присылайте скриншоты, оригинальные записки и картинки. Оформим как полагается.

***

Разработчики Ransomware также могут присылать свои образцы скриншотов, записок и подробности о своем "детище". Так мы не сделаем ошибок в описании и не припишем вам не ту программу. 😤Возможно, что это ваш шанс рассказать о себе, пообщаться в комментариях со своим жертвами, что-то рассказать. Можете опубликовать в комментариях своё интервью с самим собой, мы добавим его после статьи.

Если вы выпустили новую версию, после которой дешифровщик не может расшифровать файлы, этот также ваш шанс сообщить об этом здесь.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание! Файлы можно дешифровать! 1) Скачайте дешифровщик от Майкла Джиллеспи по этой ссылке >> 2) Скачайте новый дешифровщик от Emsisoft и Майкла по этой ссылке >> Моя подробная инструкция к этой ссылке прилагается. Это общие дешифровщики для Aurora, AnimusLocker, ONI, Nano, RICKROLL и др.

Read to links: Tweet on Twitter + Tweet ID Ransomware (ID as Aurora) Write-up, Topic of Support *

Thanks: MalwareHunterTeam, Michael Gillespie Andrew Ivanov Petrovic *

© Amigo-A (Andrew Ivanov): All blog articles.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.