Scarab-Danger Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: не указано. Написан на Delphi.

шифровальщик вирус-шифровальщик троян-шифровальщик aes крипто-вымогатель удалить восстановить файлы расшифровка расшифровать дешифровать дешифрование дешифровка алгоритм crypto-ransomware virus-encoder filecoder key ransom decrypt decryption recovery remove restore files data public private

© Генеалогия / Genealogy: Scarab >> Scarab Family: Scarab-Decrypts > {update encryptor} > Scarab-Danger

Это изображение не принадлежит шифровальщику. Это логотип статьи.

К зашифрованным файлам добавляются расширения / Appends to encrypted files the extensions:

.fastsupport@xmpp.jp

.fastrecovery@xmpp.jp

Шаблон расширения / Pattern of extension:

.<jabber_address>

Вымогатели в записке утверждают, что jabber-адрес меняется каждые три дня.

Файлы переименовываются до неузнаваемости. Files are renamed beyond recognition.

Шаблон имени зашифрованного файла / Pattern of name of the encrypted file:

<random_name>.<jabber_ransom>

Примеры таких файлов / Examples of encrypted files:

yhcX0uqVajUII2qsZKU.fastsupport@xmpp.jp

sOxqNX+4pXv5bHQvHmay58jYdwM.fastsupport@xmpp.jp

spUZ7DMdnEsV9GBUcKZHpSvfavm4+Yfn8Zo2kwcCBKA.fastsupport@xmpp.jp

Во втором варианте / In the second variant:

0kqLB7Xj881V9ybDfpNBp1zXX3fBLuH3a1.fastrecovery@xmpp.jp

2fx3VWpTDlgGpr1Rq04dihRfm6+ADSSOc2e.fastrecovery@xmpp.jp

pfCrcTNZ6nOFHW3Gowj7cohc+Qan3kCZhsVzZ.fastrecovery@xmpp.jp

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на середину июня 2018 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется / Name of ransom note:

HOW TO RECOVER ENCRYPTED FILES-fastsupport@xmpp.jp.TXT

HOW TO RECOVER ENCRYPTED FILES-fastrecovery@xmpp.jp.TXT

Шаблон записки / Pattern of ransom note:

HOW TO RECOVER ENCRYPTED FILES-<jabber_ransom>.TXT

Содержание записки о выкупе / Contents of ransom note:

Danger: our contacts change every 3 days, do not hesitate, contact us immediately. Then we will not be available.

Attention: if you do not have money then you do not need to write to us!

The file is encrypted with the RSA-2048 algorithm, only we can decrypt the file.

=================================================

Jabber: fastsupport@xmpp.jp

If you do not have a jabber. To write to us to register: https://www.xmpp.jp

=================================================

Your files are encrypted!

Your personal identifier:

6A02000000000000***0FFF0F

=================================================

To decrypt files, please contact us by jabber:

fastsupport@xmpp.jp

=================================================

The file is encrypted with the RSA-2048 algorithm, only we can decrypt the file.

Attention: if you do not have money then you do not need to write to us!

Danger: our contacts change every 3 days, do not hesitate, contact us immediately. Then we will not be available.

В этом варианте ID содержит 640 знаков.

Перевод записки на русский язык:

Опасность: наши контакты меняются каждые 3 дня, не стесняйтесь, свяжитесь с нами немедленно. Потом мы будем недоступны.

Внимание: если у вас нет денег, вам не нужно писать нам!

Файл зашифрован с алгоритмом RSA-2048, только мы можем расшифровать файл.

=================================================

Jabber: fastsupport@xmpp.jp

Если у вас нет jabber. Чтобы написать нам, зарегистрируйтесь: https://www.xmpp.jp

=================================================

Ваши файлы зашифрованы!

Ваш личный идентификатор:

6A02000000000000 *** 0FFF0F

=================================================

Чтобы расшифровать файлы, свяжитесь с нами по jabber:

fastsupport@xmpp.jp

=================================================

Файл зашифрован с алгоритмом RSA-2048, только мы можем расшифровать файл.

Внимание: если у вас нет денег, вам не нужно писать нам!

Опасность: наши контакты меняются каждые 3 дня, не стесняйтесь, свяжитесь с нами немедленно. Потом мы будем недоступны.

Тоже самое в втором варианте с jabber-адресом fastrecovery@xmpp.jp

Во втором варианте ID содержит 648 знаков.

Технические детали / Technical details

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1. ➤ Удаляет теневые копии файлов, отключает функции восстановления и исправления Windows на этапе загрузки, используя команды:

/c wbadmin DELETE SYSTEMSTATEBACKUP

/c wmic SHADOWCOPY DELETE

/c vssadmin Delete Shadows /All /Quiet

/c bcdedit /set {default} recoveryenabled No

/c bcdedit /set {default} bootstatuspolicy ignoreallfailures

➤ Подключается к общим сетевым ресурсам с помощью команды:

/C NET USE

Список файловых расширений, подвергающихся шифрованию / Extensions of target files:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware / Files of Rw:

HOW TO RECOVER ENCRYPTED FILES-fastsupport@xmpp.jp.TXT

<random>.exe - случайное название

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware / Registry entries of Rw:

См. ниже результаты анализов.

Сетевые подключения и связи / URLs, contacts, payments:

Jabber: fastsupport@xmpp.jp

Jabber: fastrecovery@xmpp.jp

См. ниже результаты анализов.

Результаты анализов / Online-analysis:

Ⓗ Hybrid анализ >>

𝚺 VirusTotal анализ >>

ᕒ ANY.RUN анализ >>

🐞 Intezer анализ >>

Ⓥ VirusBay образец >>

👽 AlienVault анализ >>

🔃 CAPE Sandbox анализ >>

ⴵ VMRay анализ >>

⨇ MalShare анализ >>

⟲ JOE Sandbox анализ >>

Степень распространённости: средняя.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Scarab Family (семейство Scarab):

Scarab (ScarabLocker) - июнь-август 2017, ноябрь 2017

Scarab-Scorpio (Scorpio) - июль 2017

Scarab-Jackie - октябрь 2017

Scarab-Russian (Scarabey) - декабрь 2017

Scarab-Decrypts - март 2018

Scarab-Crypto - март 2018

Scarab-Amnesia - март 2018

Scarab-Please - март 2018

Scarab-XTBL - апрель 2018

Scarab-Oblivion - апрель 2018

Scarab-Horsia - май 2018

Scarab-Walker - май 2018

Scarab-Osk - май 2018

Scarab-Rebus - май 2018

Scarab-DiskDoctor - июнь 2018

Scarab-Danger - июнь 2018

Scarab-Crypt000 - июнь 2018

Scarab-Bitcoin - июнь 2018

Scarab-Bomber - июнь 2018

Scarab-Omerta - июнь-июль 2018

Scarab-Bin - июль 2018

Scarab-Recovery - июль 2018

Scarab-Turkish - июль 2018

и другие

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

➤ См. выше Историю семейства.

Обновление от 18-19 июня 2018:

Файлы можно дешифровать, если они зашифрованы до 18 июня 2018 года.

В июне 2018 злоумышленники, распространяющие шифровальщики семейства Scarab, обновили основной крипто-конструктор.

В предыдущих версиях Scarab-шифровальщиков был Trojan.Encoder.18000 (по классификации Dr.Web). Файлы можно было дешифровать. В новых версиях файл шифровальщика детектируется уже как Trojan.Encoder.25574 (по классификации Dr.Web). Файлы пока не дешифруются.

Обновление от 18 июня 2018:

Статус: Файлы пока не дешифруются.

Расширение: .fastsupport@xmpp.jp

Записка: HOW TO RECOVER ENCRYPTED FILES-fastsupport@xmpp.jp.TXT

Email: fastsupport@xmpp.jp

ID содержит 648 знаков.

Записка о выкупе, расширение и email такие же, чтобы были указаны выше, в основном тексте статьи. Только используется новая версия шифровальщика.

Обновление от 19 августа 2018:

Статус: Файлы пока не дешифруются.

Расширение: .fastsupport@airmail.cc

Email: fastsupport@airmail.cc

Обновление 5-20 августа 2018:

Статус: Файлы пока не дешифруются.

Расширение: .danger

Составное расширение: .[Dangerbtc@gmx.de].danger

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

Email: Dangerbtc@gmx.de

Dangerbtc@protonmail.com

Файлы не переименованы.

Скриншот с файлами

Скриншот записки о выкупе

Возможно, что всё не так, как нам кажется, но уж извините, отпечатки пальцев не снимали и под микроскопом ДНК не рассматривали. Желающие называться собственным именем, пусть присылают визитные карточки с персональными данными. Оформим как полагается и поблагодарим.

Обновление от 23 сентября 2018:

Расширение: .onlinesupport@airmail.cc

Email: onlinesupport@airmail.cc

Jabber: fastsupport@xmpp.jp

Файлы переименованы.

Записка: HOW TO RECOVER ENCRYPTED FILES-onlinesupport@airmail.cc.TXT

➤ Содержание записки:

THE FILE IS ENCRYPTED WITH THE RSA-2048 ALGORITHM, ONLY WE CAN DECRYPT THE FILE.

=============================================================

To decrypt files, please contact e-mail:

onlinesupport@airmail.cc

if there is no answer, then use jabber:

fastsupport@xmpp.jp

If you do not have a jabber. To write to us to register: https://www.xmpp.jp

==============================================================

Your files are encrypted!

Your personal identifier:

6A02000000000000***E98667E

==============================================================

Attention: IF YOU DO NOT HAVE MONEY THEN YOU DO NOT NEED TO WRITE TO US!

Danger: our contacts change every 3 days, do not hesitate, contact us immediately.

Then we will not be available.

Information about you, and your personal key for decryption is stored only 3 days.

Обновление от 2 ноября 2018:

Расширение: .supportfiless24@protonmail.ch

Пример зашифрованного файла: ppw+uha1dCLlrEEEzeNCU4dpHjc.supportfiless24@protonmail.ch

Записка: HOW TO RECOVER ENCRYPTED FILES-supportfiless24@protonmail.ch.TXT

Email: supportfiless24@protonmail.ch

Jabber: fastsupport@xmpp.jp

➤ Содержание записки:

THE FILE IS ENCRYPTED WITH THE RSA-2048 ALGORITHM, ONLY WE CAN DECRYPT THE FILE.

=============================================================================

To decrypt files, please contact e-mail:

supportfiless24@protonmail.ch

if there is no answer, then use jabber:

fastsupport@xmpp.jp

If you do not have a jabber. To write to us to register: https://www.xmpp.jp

=============================================================================

Your files are encrypted!

Your personal identifier:

6A02000000000000***F28B40F

=============================================================================

Attention: IF YOU DO NOT HAVE MONEY THEN YOU DO NOT NEED TO WRITE TO US!

Danger: our contacts change every 2 days, do not hesitate, contact us immediately.

Then we will not be available.

Information about you, and your personal key for decryption is stored only 2 days.

---

Файл: syst.exe

Расположение: %APPDATA%\Roaming\syst.exe

Результаты анализов: VT + HA + AR

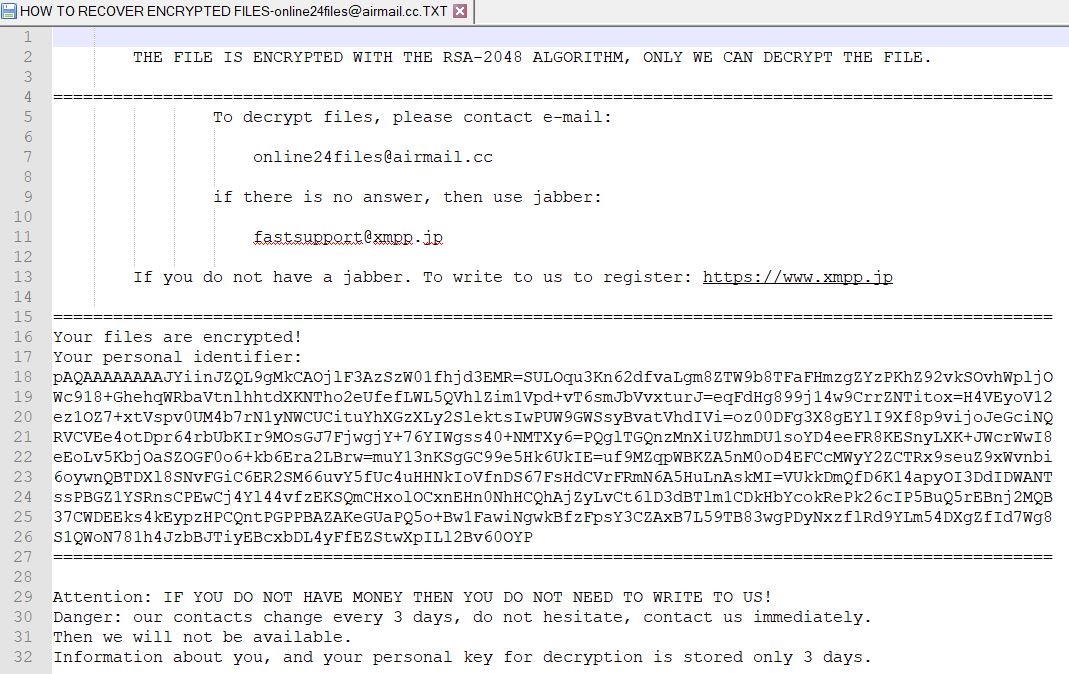

Обновление от 29 ноября 2018:

Пост в Твиттере >>

Расширение: .online24files@airmail.cc

Записка: HOW TO RECOVER ENCRYPTED FILES-online24files@airmail.cc.TXT

Email: online24files@airmail.cc

Jabber: fastsupport@xmpp.jp

Результаты анализов: ---

Обновление от 4 ноября 2018:

Очередная поделка от Scarab-распространителей.

Мы уже привыкли, что разные группы распространителей воруют друг у друга расширения, названия записок, слова из чужого текста записки... Эти вообще воруют и у своих, и у чужих. Будем считать это их традицией.

Пост в Твиттере >>

Расширение: .danger

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

Email: server.recover@mail.ru

➤ Содержание записки:

Your All files encrypted!

Your personal identifier:

pAQAAAAAAADaiJvyH***spVm+Dk

Your ip Adres :

Mail send woth your ip adres

All your files have been encrypted due to a security problem with your PC.

Now you should send us email with your personal identifier.

This email will be as confirmation you are ready to pay for decryption key.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

Contact us using this email address: server.recover@mail.ru

Free decryption as guarantee!

Before paying you can send us up to 1 files for free decryption.

The total size of files must be less than 10Mb (non archived), and files should not contain

valuable information (databases, backups, large excel sheets, etc.).

How to buy Bitcoins?

* The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click

'Buy bitcoins', and select the seller by payment method and price:

https://localbitcoins.com/buy_bitcoins

* Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins

Attention!

* Do not rename encrypted files.

* Do not try to decrypt your data using third party software, it may cause permanent data loss.

* Decryption of your files with the help of third parties may cause increased price

(they add their fee to our) or you can become a victim of a scam.

Топик на форуме >>

Расширение: .fastrecovery@xmpp.jp

Jabber: fastrecovery@xmpp.jp

BTC: 1JbtSD3t8Lu6zj1814aiXRVTwPZhy3PW31

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

➤ Содержание записки:

The file is encrypted with the RSA-2048 algorithm, only we can decrypt the file.

===================================================

To decrypt files, please contact us by jabber:

fastrecovery@xmpp.jp

===================================================

If you do not have a jabber. To write to us to register: https://www.xmpp.jp

===================================================

Your files are encrypted!

Your personal identifier:

+4IAAAAAAACCn3DxFZLHAU***mmdmzUA

===================================================

fastrecovery@xmpp.jp: 1JbtSD3t8Lu6zj1814aiXRVTwPZhy3PW31

23f9279ef7bcf731935b5eda2444799bc36aec6f9bec2da166d9541ccb313f4a

https://live.blockcypher.com/btc/tx/23f9279ef7bcf731935b5eda2444799bc36aec6f9bec2da166d9541ccb313f4a/

Обновление от 30 апреля 2019:

Пост на форуме >>

Расширение: .fastrecovery@xmppp

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

Jabber: fastrecovery@xmpp.jp

➤ Содержание записки:

The file is encrypted with the RSA-2048 algorithm, only we can decrypt the file.

======================================================

To decrypt files, please contact us by jabber:

fastrecovery@xmpp.jp

======================================================

If you do not have a jabber. To write to us to register: https://www.xmpp.jp

HOW TO RECOVER ENCRYPTED FILES

======================================================

Your files are encrypted!

Your personal identifier:

+4IAAAAAAA***pb4lPoA

======================================================

Обновление от 26 июля 2019:

Пост в Твиттере >>

Расширение: .btchelp@xmpp.jp

Записка: HOW TO RECOVER - btchelp@xmpp.jp ENCRYPTED FILES.TXT

Jabber: btchelp@xmpp.jp

Обновление от 31 октября 2019:

Пост на форуме >>

Расширение: .danger

Email: files.recovery@mail.ru

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

➤ Содержание записки:

Your All files are now encrypted!

Your personal identifier:

pAQAAAAAAA***

All your files have been encrypted due to a security problem with your PC.

Now you should send us email with your personal identifier.

This email will be as confirmation you are ready to pay for decryption key.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

Contact us using this email address: files.recovery@mail.ru

with email pls send your ip adres : ***

Free decryption as guarantee!

Before paying you can send us up to 3 files for free decryption.

The total size of files must be less than 10Mb (non archived), and files should not contain

valuable information (databases, backups, large excel sheets, etc.).

How to obtain Bitcoins?

* The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click

'Buy bitcoins', and select the seller by payment method and price:

https://localbitcoins.com/buy_bitcoins

* Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins

Attention!

* Do not rename encrypted files.

* Do not try to decrypt your data using third party software, it may cause permanent data loss.

* Decryption of your files with the help of third parties may cause increased price

(they add their fee to our) or you can become a victim of a scam.

Обновление от 10 января 2020:

Пост на форуме >>

Расширение: .inchin

Email: Inchinaiturtle@protonmail.com

WuTang444@protonmail.com

Записка: RECOVER.TXT

➤ Содержание записки:

Whats Happen?

All your files are encrypted, and currently unavailable. You can check it: all files on you computer has expansion .inchin

Everything is possible to recover (decrypt), but you need to follow our instructions. Otherwise, you cant never return your data.

Write to our email Inchinaiturtle@protonmail.com.

What guarantees?

Its just a business. We absolutely do not care about you and your deals, except getting benefits. If we do not do our work and liabilities - nobody will not cooperate with us. Its not in our interests.

For proof - send any file up to 5 megabytes and we will decrypt it.

If you will not cooperate with our service - for us, its does not matter. But you will lose your time and data, cause just we have the private key. In practise - time is much more valuable than money.

Your personal identifier:

pAQAAAAAAAD=5jyuHZSH70VACER=I4zort73We3T1qB5Ef=Zqwa=wFRhdiVkgpYVvmJGPSg=izS*** [всего 851 знак]

Write to our email Inchinaiturtle@protonmail.com

-----------------------------------------------------------------------------------------

!!! DANGER !!!

DONT try to change files by yourself, DONT use any third party software for restoring your data or antivirus solutions - its may entail damge of the private key and, as result, The Loss all data.

!!! !!! !!!

ONE MORE TIME: Its in your interests to get your files back. From our side, we (the best specialists) make everything for restoring, but please should not interfere.

WuTang444@protonmail.com

Обновление от 12 января 2020:

Пост в Твиттере >>

Расширение: .danger

Записка: HOW TO RECOVER ENCRYPTED FILES.TXT

Email: decservice@mail.ru (ранее был замечен в TurkStatik Ransomware)

➤ Содержание записки:

Your All files are now encrypted!

Your personal identifier:

pAQAAAAAAACWtWVEHZTJE0QkCARTAcYnzwT0wa1fSoYkFtIqMgxMttpd1iO79H3PW3T+X+tjegPHccY+R2TaVM2iQbglHHVGVZ30

*** [всего 848 знаков]

All your files have been encrypted due to a security problem with your PC.

Now you should send us email with your personal identifier.

This email will be as confirmation you are ready to pay for decryption key.

You have to pay for decryption in Bitcoins. The price depends on how fast you write to us.

After payment we will send you the decryption tool that will decrypt all your files.

Contact us using this email address: decservice@mail.ru

with email pls send your ip adres :

Free decryption as guarantee!

Before paying you can send us up to 3 files for free decryption.

The total size of files must be less than 10Mb (non archived), and files should not contain

valuable information (databases, backups, large excel sheets, etc.).

How to obtain Bitcoins?

* The easiest way to buy bitcoins is LocalBitcoins site. You have to register, click

'Buy bitcoins', and select the seller by payment method and price:

https://localbitcoins.com/buy_bitcoins

* Also you can find other places to buy Bitcoins and beginners guide here:

http://www.coindesk.com/information/how-can-i-buy-bitcoins

Attention!

* Do not rename encrypted files.

* Do not try to decrypt your data using third party software, it may cause permanent data loss.

* Decryption of your files with the help of third parties may cause increased price

(they add their fee to our) or you can become a victim of a scam.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Внимание! Файлы в некоторых случаях можно дешифровать! Изучите моё руководство в статье SCARAB DECODER Или прочтите инфу по ссылке. Мой перевод рядом. Обращайтесь к Emmanuel_ADC-Soft в Твиттере или на форуме >> Он проверит возможность дешифровки и сообщит подробности.

Read to links: Tweet on Twitter + Tweet ID Ransomware (ID as Scarab) Write-up, Topic of Support *

Thanks: (victims in the topics of support) Andrew Ivanov, Emmanuel_ADC-Soft Michael Gillespie *

© Amigo-A (Andrew Ivanov): All blog articles.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.