Ataware Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES, а затем требует выкуп в 500 очков, чтобы вернуть файлы. Оригинальное название: AtaWare Ransomware. На файле написано: Ataware Ransomware.exe или Decryptor.exe. Информация о версии: ATAWARE, Version 1.0

© Генеалогия: выясняется, явное родство с кем-то не доказано.

В одном образце шифровани не произошло, но в другом образце к зашифрованным файлам добавляется расширение: .ATANUR

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на начало апреля 2019 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Запиской с требованием выкупа выступает экран блокировки:

Содержание текста о выкупе:

Ooops, your files have been encrypted!

---FAQ---

--What happened?--

Your data were encrypted and you don't have an access to your assets anymore.

You may attempt to decrypt your files, however,it may be just waste of your time.

--Who are you?--

We are just random people.

--How can I contact you?--

Unfortunately you can't contact us.We do not provide customer service.

--How can I restore my files?--

You may kindly ask for a decryption key,but it will cost you 500 points.

--If I pay, do you guarantee to send me the decryption key?--

We always guarantee high quality services.

Перевод текста на русский язык:

Ой, ваши файлы были зашифрованы!

---ЧАВО---

--Что случилось?--

Ваши данные зашифрованы, и у вас больше нет доступа к вашим ресурсам.

Вы можете попытаться расшифровать ваши файлы, но это может быть просто трата вашего времени.

--Кто ты?--

Мы просто случайные люди.

--Как я могу связаться с вами?--

К сожалению, вы не можете связаться с нами. Мы не предоставляем обслуживание клиентов.

- Как я могу восстановить мои файлы? -

Вы можете попросить ключ для расшифровки, но это будет стоить вам 500 очков.

- Если я заплачу, вы гарантируете прислать мне ключ расшифровки?

Мы всегда гарантируем высокое качество услуг.

После нажатия на кнопку "Decrypt" появляется диалоговое окно, а при его закрытии запускается MS Word и открывается файл devicedouble.rtf с бессмысленным набором текста.

Содержание текста из диалогового окна:

Wait until decryptor finish its job. When decryption has done, it will notify you. Don't close this application, until notification pop up.

[OK]

Перевод текста на русский язык:

Ждите, окончания работы декриптора. После расшифровки он сообщит. Не закрывайте программу, пока не появится поп-ап.

[OK]

Текст после окончания расшифровки: Decryption done! All files are recovered!

Перевод текста после окончания расшифровки:

Расшифровка готова! Все файлы восстановлены!

Текст и код из нижней части окна:

HOW DO I RECOVER MY FILES?

- - - - - - - - - - - - - - - - - - - - - - - - - - - - - - -

*Click the Decrypt button*

IT WILL COSTS YOU 500 POINTS

About ATAWARE

MS Shell Dlg

ATAWARE, Version 1.0

Copyright (c) 2019

ATAWARE

ATAWARE

ATAWARECAT

Оригинал картинки.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

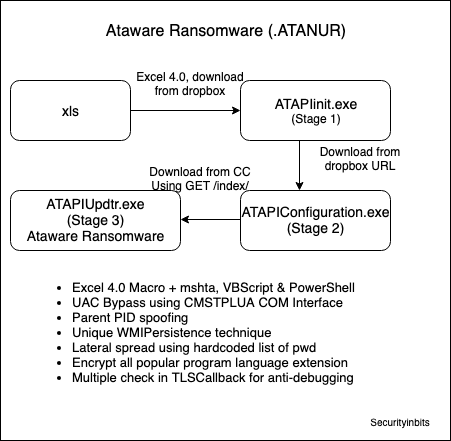

➤ Использует обход UAC с помощью интерфейса CMSTPLUA COM (ссылка на описание). Ataware пытается обойти UAC с помощью COM-интерфейса CMSTPLUA и загрузить еще один двоичный файл ATAPIConfiguration.exe из Dropbox-адреса. Затем он запускает загруженный файл.

➤ Используется dll из TeamViewer для удаленного управления. Список файловых расширений, подвергающихся шифрованию:

Неизвестен, так как в примере не видно зашифрованных файлов.

В принципе среди зашифрованных файлов могут оказаться документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

AtaWare Ransomware.exe

Decryptor.exe

devicedouble.rtf

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Сетевые подключения и связи:

URL: xxxx://berylia.net/welcome/

Email: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

ᕒ ANY.RUN analysis >> AR>>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as Ataware) Write-up, Topic of Support *

- Видеообзор работы Ataware

Thanks: Michael Gillespie, MalwareHunterTeam Andrew Ivanov (author) * *

© Amigo-A (Andrew Ivanov): All blog articles.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.