Sapphire Ransomware

LAG Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп в $250 BTC, чтобы вернуть файлы. Оригинальное название: Sapphire. На файле написано: GachaLife_Update.exe. Написан на языке .NET . ---

Обнаружения:

DrWeb -> Trojan.MulDrop12.44928

BitDefender -> Gen:Heur.Ransom.MSIL.1

ALYac -> Trojan.Ransom.Stupid

Avira (no cloud) -> TR/Ransom.nwhkp

ESET-NOD32 -> A Variant Of MSIL/Filecoder.FGMcAfee -> RDN/Ransom

Malwarebytes -> Ransom.SapphireMicrosoft -> Ransom:MSIL/Sapphire.DEA!MTB

Symantec -> Trojan HorseTencent -> Msil.Trojan.Diztakun.Dzah

TrendMicro -> Ransom.Win32.SAPPHIRE.A

---

To AV vendors! Want to be on this list regularly or be higher on the list? Contact me!

AV вендорам! Хотите быть в этом списке регулярно или повыше? Сообщите мне!

© Генеалогия: Stupid >> LAG

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .VIVELAG

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Образец этого крипто-вымогателя был найден в конце мая 2020 г. Ориентирован на франкоязычных пользователей, что не мешает распространять его по всему миру.

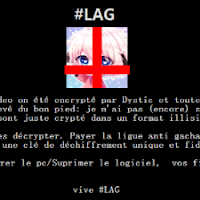

Запиской с требованием выкупа выступает экран блокировки:

Содержание записки о выкупе:

Vos Fichiers, Photos, Video on été oncrypté par Dystic ot toute la ligue anti gacha : (Vus que je me suis levé du bon pied: je n'ai pas (encore) suprimé les données, ils sont juste crypté dans un format illisible.Pour les décrypter. Payer la ligue anti gacha 250$ en bitoina pour reÇevoir une clé de déchiffrement unique et fidèle u ce pc viu discord.Si vous payez pas/utilisez un anti-virus/redénarrer le pc/Supriner le logiciel, vos fichiers et données seront cry

Перевод записки на русский язык:

Ваши файлы, фото, видео зашифрованы Dystic от всей лиги анти-гача: (Увидев, что я встал на правильную ногу: я (еще) не удалил данные, они просто зашифрованы в нечитаемый формат.Расшифровать их. Заплатите лиге анти-гача 250$ в битойнах, чтобы получить уникальный и точный ключ дешифрования на этом компьютере в Discord.Если вы не платите / используете антивирус / перезапускаете компьютер / удалите программу, будете плакать по вашим файлам и данным

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Код дешифрирования: 052250058205075025075207820

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

GachaLife_Update.exe - название вредоносного файлаGachaLife_Update.pdb - название файла проекта

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->D:\Sapphire-Ransomware-master\Sapphire Ransomware\obj\Debug\GachaLife_Update.pdb

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS === Read to links:

Tweet on Twitter + Tweet + myTweet

ID Ransomware (ID as Stupid)

Write-up, Topic of Support

*

Read to links:

Tweet on Twitter + Tweet + myTweet

ID Ransomware (ID as Stupid)

Write-up, Topic of Support

*

Thanks:

dnwls0719, Michael Gillespie

Andrew Ivanov (author)

***

to the victims who sent the samples

Thanks:

dnwls0719, Michael Gillespie

Andrew Ivanov (author)

***

to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп в $250 BTC, чтобы вернуть файлы. Оригинальное название: Sapphire. На файле написано: GachaLife_Update.exe. Написан на языке .NET .

Обнаружения:

DrWeb -> Trojan.MulDrop12.44928

BitDefender -> Gen:Heur.Ransom.MSIL.1

ALYac -> Trojan.Ransom.Stupid

Avira (no cloud) -> TR/Ransom.nwhkp

ESET-NOD32 -> A Variant Of MSIL/Filecoder.FG

Malwarebytes -> Ransom.Sapphire

Symantec -> Trojan Horse

TrendMicro -> Ransom.Win32.SAPPHIRE.A

---

To AV vendors! Want to be on this list regularly or be higher on the list? Contact me!

AV вендорам! Хотите быть в этом списке регулярно или повыше? Сообщите мне!

© Генеалогия: Stupid >> LAG

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .VIVELAG

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Образец этого крипто-вымогателя был найден в конце мая 2020 г. Ориентирован на франкоязычных пользователей, что не мешает распространять его по всему миру.

Запиской с требованием выкупа выступает экран блокировки:

Содержание записки о выкупе:

Перевод записки на русский язык:

Vos Fichiers, Photos, Video on été oncrypté par Dystic ot toute la ligue anti gacha : (

Vus que je me suis levé du bon pied: je n'ai pas (encore) suprimé les données, ils sont juste crypté dans un format illisible.

Pour les décrypter. Payer la ligue anti gacha 250$ en bitoina pour reÇevoir une clé de déchiffrement unique et fidèle u ce pc viu discord.

Si vous payez pas/utilisez un anti-virus/redénarrer le pc/Supriner le logiciel, vos fichiers et données seront cry

Перевод записки на русский язык:

Ваши файлы, фото, видео зашифрованы Dystic от всей лиги анти-гача: (

Увидев, что я встал на правильную ногу: я (еще) не удалил данные, они просто зашифрованы в нечитаемый формат.

Расшифровать их. Заплатите лиге анти-гача 250$ в битойнах, чтобы получить уникальный и точный ключ дешифрования на этом компьютере в Discord.

Если вы не платите / используете антивирус / перезапускаете компьютер / удалите программу, будете плакать по вашим файлам и данным

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Код дешифрирования: 052250058205075025075207820

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

GachaLife_Update.exe - название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: -

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

𝚺 VirusTotal analysis >>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tweet + myTweet ID Ransomware (ID as Stupid) Write-up, Topic of Support *

Thanks: dnwls0719, Michael Gillespie Andrew Ivanov (author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.