Vovalex Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп в 0.5 XMR, чтобы вернуть файлы. Оригинальное название: Vovalex, VovanAndAlex. На файле написано: ccsetup573_pro.exe или что попало. Выдает себя за CCleaner Pro. Написан на языке D (Dlang).

---

Обнаружения:

DrWeb -> Trojan.Encoder.33438, Trojan.Encoder.33440

BitDefender -> Trojan.Agent.FCRQ

ALYac -> Trojan.Ransom.Filecoder

Avira (no cloud) -> TR/Droma.mhwxt

ESET-NOD32 -> A Variant Of Win64/Filecoder.Vovalex.A

Kaspersky -> Trojan.Win32.Droma.adxi

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Ransom:Win64/Vovalex.MK!MTB

Обнаружения:

DrWeb -> Trojan.Encoder.33438, Trojan.Encoder.33440

BitDefender -> Trojan.Agent.FCRQ

ALYac -> Trojan.Ransom.Filecoder

Avira (no cloud) -> TR/Droma.mhwxt

ESET-NOD32 -> A Variant Of Win64/Filecoder.Vovalex.A

Kaspersky -> Trojan.Win32.Droma.adxi

Malwarebytes -> Ransom.FileCryptor

Microsoft -> Ransom:Win64/Vovalex.MK!MTB

Qihoo-360 -> Win32/Trojan.4ee

Rising -> Ransom.Vovalex!1.D18A (CLASSIC)

Symantec -> Trojan.Gen.2

Tencent -> Win32.Trojan.Droma.Svrh

TrendMicro -> Ransom_Vovalex.R011C0DAO21

---

© Генеалогия: разработка на Dlang >> Vovalex

К зашифрованным файлам добавляется расширение: .vovalex

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Активность этого крипто-вымогателя пришлась на вторую половину января 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

Записка с требованием выкупа называется: README.VOVALEX.txt

Rising -> Ransom.Vovalex!1.D18A (CLASSIC)

Symantec -> Trojan.Gen.2

Tencent -> Win32.Trojan.Droma.Svrh

TrendMicro -> Ransom_Vovalex.R011C0DAO21

---

© Генеалогия: разработка на Dlang >> Vovalex

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .vovalex

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Активность этого крипто-вымогателя пришлась на вторую половину января 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

Записка с требованием выкупа называется: README.VOVALEX.txt

Содержание записки о выкупе:

Your photos, documents and other files have been encrypted.

If you want your files back, you can buy the decryptor.

The decryptor costs 0.5 XMR. Here is the instruction:

1. Send 0.5 XMR to this Monero wallet: 4B45W7V1sJAZBnPSnvcipa5k7BRyC4w8GCTfQCUL2XRx5CFzG3iJtEk2kqEvFbF7FagEafRYFfQ6FJnZmep5TsnrSfxpMkS

2. Send us a mail with proofs of transaction: VovanAndLexus@cock.li

3. If everything is good, you will receive the decryptor.

If you don't know where to buy Monero - visit these websites: hxxxs://www.bestchange.ru/

hxxxs://www.bestchange.com

Full list: hxxxs://www.getmonero.org/community/merchants/#exchanges

---

Ваши фотографии, документы и другие файлы были зашифрованы.

Если хотите вернуть их - можете купить расшифровщик.

Он стоит 0.5 XMR. Вот инструкция:

1. Отправьте 0.5 XMR на этот кошелёк Мопего:

4B45W7V1sJAZBnPSnvcipa5k7BRyC4w8GCTfQCUL2XRx5CFzG3iJtEk2kqEvFbF7FagEafRYFfQ6FJnZmep5TsnrSfxpMkS

2. Отправьте нам письмо с доказательствами того, что транзакция прошла: VovanAndLexus@cock.li

3. Если всё хорошо - Вы получите расшифровщик.

Если Вы не знаете, где можно купить Монего - посетите эти сайты: hxxxs://www.bestchange.ru/

hxxxs://www.bestchange.com

Полный список: hxxxs://www.getmonero.org/community/merchants/#exchanges

*** уже сделан вымогателями ***

Технические детали

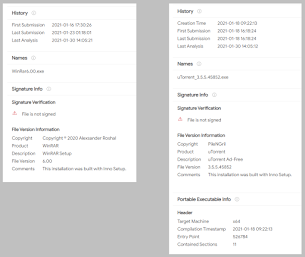

Распространяется через сайты, предлагающие скачать популярное ПО, специальным образом модифицированное, перепакованное или взломанное, например, в нашем обзоре это оказались:

- версия CCleaner Pro, распространяемая в архиве с генератором ключа (keygen),

- популярный торрент-клиент uTorrent_3.5.5.45852,

- популярный архиватор WinRar6.00.

По всей видимости список можно продолжать до бесконечности.

Шифрование и открытие записки о выкупе начинается при запуске скачанного файла, это можно видеть на следующем изображении (программа еще не установилась, а шифрование уже произошло).

После доработки, вполне может также начать распространяться другими способами, в том числе путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

README.VOVALEX.txt - название файла с требованием выкупа;

ccsetup573_pro.exe - название вредоносного файла;

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

README.VOVALEX.txt - название файла с требованием выкупа;

ccsetup573_pro.exe - название вредоносного файла;

cr-piriform.exe, Keygen.exe - файл генератора ключа для CCleaner;

<random>.exe, <random>.tmp - названия временных файлов, например: nsr7f3e.exe, nsr7f3e.tmp, vgf5XHUcCaEzeQun.exe, vgf5XHUcCaEzeQun.tmp;

WinRar6.00.exe - другой модифицированный файл;

uTorrent_3.5.5.45852.exe - другой модифицированный файл.

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

%TEMP%\nsr7f3e.tmp

%TEMP%\pvljclo156ykqhbf.exe

C:\D\dmd2\windows\bin\..\..\src\phobos\std\file.d

C:\D\dmd2\windows\bin\..\..\src\phobos\std\algorithm\mutation.d

C:\D\dmd2\windows\bin\..\..\src\phobos\std\random.d

..\AppData\Local\dub\packages\crypto-0.2.16\crypto\src\crypto\padding.d

..\AppData\Local\dub\packages\crypto-0.2.16\crypto\src\crypto\aes.d

и другие

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: VovanAndLexus@cock.li

XMR: 4B45W7V1sJAZBnPSnvcipa5k7BRyC4w8GCTfQCUL2XRx5CFzG3iJtEk2kqEvFbF7FagEafRYFfQ6FJnZmep5TsnrSfxpMkS

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

🔻 Triage analysis >>

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT> VT> / VT> VT>

🐞 Intezer analysis >>

ᕒ ANY.RUN analysis >>

ⴵ VMRay analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: низкая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage + Message + Message ID Ransomware (ID as Vovalex) Write-up, Topic of Support

Thanks: MalwareHunterTeam, Vitali Kremez Andrew Ivanov (article author) Lawrence Abrams, Arkbird to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.