NoCry Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью AES+RSA, а затем требует выкуп $300 в BTC, чтобы вернуть файлы. Оригинальное название: NoCry. На файле написано: sketchpro.exe или NoCry.exe.

---

Обнаружения:

DrWeb -> Trojan.MulDrop16.31173, Trojan.Encoder.34098

ALYac -> Trojan.Ransom.Filecoder

Avira (no cloud) -> TR/Dropper.Gen

BitDefender -> Gen:Heur.Ransom.REntS.Gen.1, Generic.Ransom.Hiddentear.A.756CC101

ESET-NOD32 -> A Variant Of MSIL/Filecoder.AFL

Malwarebytes -> Malware.AI.4154580173

Microsoft -> Ransom:MSIL/NoCry.AS!MTB

Rising -> Trojan.AntiVM/MSIL!1.D7C2 (CLASSIC), Ransom.NoCry!1.D7BF (CLASSIC)

Symantec -> Trojan Horse

Tencent -> Win32.Trojan.Generic.Dzaa

TrendMicro ->Ransom.MSIL.NOCRY.A

---

© Генеалогия: Stupid >> NoCry

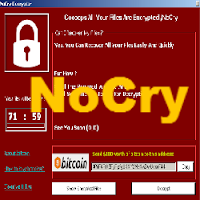

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .Cry

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом. Образец этого крипто-вымогателя был найден во второй половине апреля 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

Запиской с требованием выкупа выступает экран блокировки.

Содержание записки о выкупе:

Перевод записки на русский язык:

Ooooops All Your Files Are Encrypted ,NoCry

Can I Recover My Files ?

Yes, You Can Recover All Your Files Easily And Quickly

But How ?

Send The Required Amount And

I Will Send The Key To You For Decryption

See You Soon (0_0)

Send $300 worth of bitcoin to this address:

be1qtje3mdvmwsp64k20srtj65m23qjjc42f2cd3pc

Перевод записки на русский язык:

Упс, все ваши файлы зашифрованы, NoCry

Могу ли я восстановить свои файлы?

Да, вы можете легко и быстро восстановить все свои файлы

Но как ?

Отправьте требуемую сумму и

Я пришлю вам ключ для расшифровки

Увидимся скоро (0_0)

Отправьте биткойны на сумму 300 долларов на этот адрес:

be1qtje3mdvmwsp64k20srtj65m23qjjc42f2cd3pc

Дополнительным информатором выступает изображение короткий красный текст на чёрном фоне, заменяющее обои Рабочего стола.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

sketchpro.exe - название вредоносного файла;

NoCry.exe - название вредоносного файла;

rGoB8VnbP6W42hW5.exe - случайное название вредоносного файла;

NoCry Decryptor - в составе программы-вымогателя.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\ku5h2\OneDrive\Desktop\NoCry Discord\ransomeware\obj\Debug\NoCry.pdb

C:\Users\User\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\rGoB8VnbP6W42hW5.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: be1qtje3mdvmwsp64k20srtj65m23qjjc42f2cd3pc

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: -

BTC: be1qtje3mdvmwsp64k20srtj65m23qjjc42f2cd3pc

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: 881ce2f3cd743dd8d2da8dd8167ceaf2

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Вариант от 29 июня 2021:

Расширение: .Cry

Записка: How To Decrypt My Files.html

BTC: 3PirF4RjK5RyRpfgU3NY2MzNwDwUcsxFN4

Файл: NoCry.exe

Файл в Автозагрузке: C:\Users\User\AppData\Roaming\Microsoft\Windows\Start Menu\Programs\Startup\qRERbdKw22juwi2Y.exe

Результаты анализов: IOS: VT, HA, IA, TG, AR

MD5: a2263b0ab9ee242a2e9e6e29fa788bcf

➤ Обнаружения:

DrWeb -> Trojan.Encoder.34098

BitDefender -> Generic.Ransom.Hiddentear.A.756CC101

ESET-NOD32 -> A Variant Of MSIL/Filecoder.AFL

Microsoft -> Ransom:MSIL/NoCry.AS!MTB

Rising -> Ransom.NoCry!1.D7BF (CLASSIC)

---

Файлы изображений из анализа:

Cry.img > Cry.jpg

admin-screenshot.jpg

Вариант от 27 октября 2021:

Расширение: .IHA

URL: hxxx://luffysec.000webhostapp.com/

Файл: NoCry.exe, IHAransom.exe

MD5: 5f775c9a9d49013ef37aa7d332327af4

=== 2024 ===

Вариант от 16 июня 2024:

Самоназвание: AzzaSec Ransomware

Расширение: .AzzaSec

Файл: AzzaSec.exe

➤ Обнаружения:

DrWeb -> Trojan.EncoderNET.69

BitDefender -> Generic.Ransom.WCryG.2DCF0744

ESET-NOD32 -> A Variant Of MSIL/Filecoder.AFL

Kaspersky -> HEUR:Trojan-Ransom.Win32.Generic

Malwarebytes -> Generic.Malware.AI.DDS

Microsoft -> Trojan:Win32/Wacatac.B!ml

Rising -> Ransom.NoCry!1.D7BF (CLASSIC)

Tencent -> Malware.Win32.Gencirc.10c0056c

TrendMicro -> TROJ_GEN.R002C0RFG24

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message ID Ransomware (ID as Stupid) Write-up, Topic of Support *

Thanks: GrujaRS, Petrovic, Michael Gillespie, Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.