NightSky Ransomware

Night Sky Ransomware

NightSky Hand-Ransomware

NightSky Doxware

(шифровальщик-вымогатель, публикатор) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные взломанных компьютеров компаний с помощью алгоритма AES-128 (режим CBC с жёстко заданным IV), а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Night Sky. На файле написано: update.exe.

---

Обнаружения:

DrWeb -> Trojan.Encoder.34862

ALYac -> Trojan.Ransom.Filecoder

Avira (no cloud) -> TR/Ransom.NightSky.A

BitDefender -> Trojan.GenericKD.47837092

ESET-NOD32 -> Win64/Filecoder.EQ

Kaspersky -> Trojan-Ransom.Win32.Encoder.pcn

Malwarebytes -> Ransom.NightSky

Microsoft -> Ransom:Win64/NightSky.A!MTB

Rising -> Ransom.Encoder!8.FFD4 (CLOUD)

Symantec -> Ransom.Nightsky

Tencent -> Win32.Trojan.Trojan.Mblu

TrendMicro -> Ransom.Win64.NIGHTSKY.YXCAGZ

---

© Генеалогия: ✂ Rook >> Night Sky

ESET-NOD32 -> Win64/Filecoder.EQ

Kaspersky -> Trojan-Ransom.Win32.Encoder.pcn

Malwarebytes -> Ransom.NightSky

Microsoft -> Ransom:Win64/NightSky.A!MTB

Rising -> Ransom.Encoder!8.FFD4 (CLOUD)

Symantec -> Ransom.Nightsky

Tencent -> Win32.Trojan.Trojan.Mblu

TrendMicro -> Ransom.Win64.NIGHTSKY.YXCAGZ

---

© Генеалогия: ✂ Rook >> Night Sky

Информация для идентификации

Активность этого крипто-вымогателя началась в конце декабря 2021 - начале января 2022 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .nightsky

Записка с требованием выкупа называется: NightSkyReadMe.hta

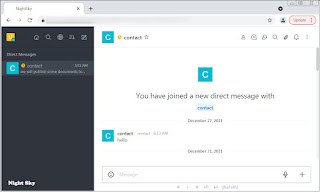

Для связи с пострадавшими вымогатели используют ПО Rocket.Chat.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Все файлы, кто тех, что находятся в списках исключений.

Записка с требованием выкупа называется: NightSkyReadMe.hta

Содержание записки о выкупе:

Перевод записки на русский язык:

• Не связывайтесь с третьей стороной для восстановления файла, файл не может быть расшифрован без ключа. Третья сторона связывается с нами только для того, чтобы купить ключ по более низкой цене, чтобы заработать на разнице.NIGHT SKY

--------------------------------------------------------------------------------

WARNING!

Your company has been hacked by us.

Internal files have been stolen and encrypted by us.

But don't worry, we didn't destroy them, and we won't leak data right away.

If your company is willing to meet our requirements,

we will decrypt the data and destroy the stolen data without data leakage.

--------------------------------------------------------------------------------

Steal list

All files in the file server 297GB

ERP System Database and file 513GB(Include ARL,AAL,AVL,AIL,AKIJ domain)

Mail server data(Include emails of all company directors within two years) 47GB

Gitlab code base 2.7GB

business system databases(Including company and customer data) 45GB

All website Cpanel database backup 107GB

Personal computer desktop file(210,000 office documents within one year) 62GB

All employee resumes

--------------------------------------------------------------------------------

Notice

Do not contact third party to restore the file, the file cann't be decrypted without the key.The third party only contact us to buy the key at a lower price to earn the difference

--------------------------------------------------------------------------------

Our condition

Contact us within a week to get a price

We may reconsider our price if you contact and pay within 3 days

We will deactivate the communication account after a week,then no one can contact us anymore

--------------------------------------------------------------------------------

Contact information

Web Chat:

You can use the username and password provided by us to login to the chat room to communicate with us.

URL:hxxxs://contact.nightsky.cyou

username:user-****---

Email:

You can contact us by email.

EMAIL ADDRESS:***@nightsky.cyou

--------------------------------------------------------------------------------

Data release website

Where we use to disclose the data of customers who do not pay

hxxx://gg5ryfgogainisskdvh4y373ap3b2mxafcibeh2lvq5x7fx76ygcosad.onion

--------------------------------------------------------------------------------

Remark

How to access dark web sites:hxxxs://www.youtube.com/watch?v=NpXEQHDOA5o

Перевод записки на русский язык:

NIGHT SKY

ПРЕДУПРЕЖДЕНИЕ!

Мы взломали вашу компанию.

Внутренние файлы украдены и зашифрованы нами.

Но не волнуйтесь, мы не уничтожили их, и не будем сразу же сливать данные.

Если ваша компания готова соответствовать нашим требованиям,

мы расшифруем данные и уничтожим украденные данные без слива данных.

Список украденного

Все файлы на файловом сервере 297GB

База данных системы ERP и файл 513 ГБ (включая домены ARL, AAL, AVL, AIL, AKIJ)

Данные почтового сервера (включая email-адреса всех директоров компании за два года) 47 ГБ

Кодовая база Gitlab 2,7 ГБ

базы данных бизнес-системы (включая данные компании и клиентов) 45 ГБ

Бэкап всей базы данных Cpanel сайта 107GB

Файл рабочего стола персонального компьютера (210 000 офисных документов в течение года) 62 ГБ

Все резюме сотрудников

Уведомление

Наше условие

• Свяжитесь с нами в течение недели, чтобы узнать цену

• Мы можем пересмотреть нашу цену, если вы свяжетесь и оплатите в течение 3 дней.

• Мы деактивируем учетную запись для связи через неделю, и никто больше не сможет с нами связаться.

Контакты

• Веб-чат:

Вы можете использовать предоставленные нами имя пользователя и пароль, чтобы войти в чат и общаться с нами.

Email:

Вы можете связаться с нами по электронной почте.

EMAIL-АДРЕС: ***

Сайт публикации данных

• Его мы используем для раскрытия данных клиентов, которые не платят

***

• Замечание

• Как получить доступ к дарквеб-сайтам: ***

Скриншот начальной страницы сайта вымогателей:

Для связи с пострадавшими вымогатели используют ПО Rocket.Chat.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Все файлы, кто тех, что находятся в списках исключений.

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Пропускаемые файлы:

Пропускаемые файлы:

.dll, .exe

Пропускаемые папки:

Файлы, связанные с этим Ransomware:

NightSkyReadMe.hta - название файла с требованием выкупа;

update.exe (update.txt) - название вредоносного файла;

Пропускаемые папки:

AppData

Boot

Windows

Windows.old

Tor Browser

Internet Explorer

Google

Opera

Opera Software

Mozilla

Mozilla Firefox

$Recycle.Bin

ProgramData

All Users

autorun.inf

boot.ini

bootfont.bin

bootsect.bak

bootmgr

bootmgr.efi

bootmgfw.efi

desktop.ini

iconcache.db

ntldr

ntuser.dat

ntuser.dat.log

ntuser.ini

thumbs.db

Program Files

Program Files (x86)

#recycle

Файлы, связанные с этим Ransomware:

NightSkyReadMe.hta - название файла с требованием выкупа;

update.exe (update.txt) - название вредоносного файла;

8c1a72991fb04dc3a8cf89605fb85150ef0e742472a0c58b8fa942a1f04877b0.exe - случайное название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\Admin\AppData\Local\Temp\update.exe

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

URL: hxxxs://contact.nightsky.cyou

Tor-URL: hxxx://gg5ryfgogainisskdvh4y373ap3b2mxafcibeh2lvq5x7fx76ygcosad.onion

Rocket.Chat: hxxxs://rocket.chat/***

Email: <victim_name>@nightsky.cyou

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

MD5: 9608c8b6c8d80fdc67b99edd3c53d3d2

SHA-1: 37b11d3d7b7a1d18daafd6c63b33526860aaefe6

SHA-256: 8c1a72991fb04dc3a8cf89605fb85150ef0e742472a0c58b8fa942a1f04877b0

Vhash: 0560a6050d0505060d177019z1hz13z1fz

Imphash: d9335d46ba7ec00ed7f9cc1bc2720cc8

IOC: VT, HA, IA, TG, AR, VMR, JSB

MD5: f9481915373852640150ffe98e7218ab

SHA-1: 682fa27b596bab8fc5b7f2a0c002447e6e2f1f6b

SHA-256: 1fca1cd04992e0fcaa714d9dfa97323d81d7e3d43a024ec37d1c7a2767a17577

Vhash: 0960b6655d1575167d177019z12z1cz13z1fz

Imphash: 385281fb8c3ae6c79cc58d91e9de2e21

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Rook Ransomware - ноябрь 2021

NightSky Ransomware - январь 2022

Pandora Ransomware - март 2022

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + myMessage Write-up, Topic of Support Added later: Write-up

Added later: NightSky Ransomware – just a Rook RW fork

Thanks: MalwareHunterTeam, Andrew Ivanov (article author) Jiří Vinopal to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.