LIVE TEAM Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

---

Обнаружения:

DrWeb -> Trojan.Encoder.38378

BitDefender -> Trojan.GenericKD.71003021

ESET-NOD32 -> A Variant Of Generik.METKCNX

Kaspersky -> Trojan.Win32.DelShad.mem

Malwarebytes -> Ransom.Live

Microsoft -> Trojan:Win32/Wacatac.B!ml

Rising -> Ransom.Rapid!1.F516 (CLASSIC)

Tencent -> Win32.Trojan.Delshad.Majl

TrendMicro -> Ransom.Win32.LIVEDE.THLBHBC

---

© Генеалогия: родство выясняется >> LIVE TEAM Ransomware

Активность этого крипто-вымогателя была в декабре 2023 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .LIVE

Записка с требованием выкупа называется: FILE RECOVERY_ID_180870197840.txt

Содержание записки о выкупе:

Перевод записки на русский язык:

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Удаляет теневые копии файлов, удаляет старые версии копий, отключает функции восстановления и исправления Windows на этапе загрузки, командами:

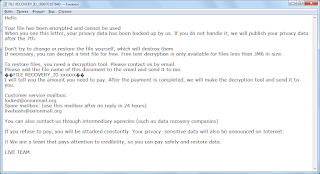

Записка с требованием выкупа называется: FILE RECOVERY_ID_180870197840.txt

Содержание записки о выкупе:

Hello

Your file has been encrypted and cannot be used

When you see this letter, your privacy data has been backed up by us. If you do not handle it, we will publish your privacy data after the 7th.

Don't try to change or restore the file yourself, which will destroy them

If necessary, you can decrypt a test file for free. Free test decryption is only available for files less than 3MB in size.

To restore files, you need a decryption tool. Please contact us by email.

Please add the file name of this document to the email and send it to me.

��FILE RECOVERY_ID xxxxxx��

I will tell you the amount you need to pay. After the payment is completed, we will make the decryption tool and send it to you.

Customer service mailbox:

locked@onionmail.org

Spare mailbox: (use this mailbox after no reply in 24 hours)

liveteam@onionmail.org

You can also contact us through intermediary agencies (such as data recovery companies)

If you refuse to pay, you will be attacked constantly. Your privacy -sensitive data will also be announced on Internet.

!! We are a team that pays attention to credibility, so you can pay safely and restore data.

LIVE TEAM

Перевод записки на русский язык:

Привет

Ваш файл был зашифрован и не может быть использован

Когда вы видите это письмо, значит, ваши персональные данные уже скопированы нами. Если вы не разберетесь с этим, мы опубликуем данные о вашей конфиденциальности после 7-го числа.

Не пытайтесь самостоятельно изменить или восстановить файлы, это приведет к их уничтожению.

Если нужно вы можете бесплатно расшифровать тестовый файл. Бесплатная тест-расшифровка возможна только для файлов размером менее 3 МБ.

Для восстановления файлов вам потребуется дешифровщик. Пожалуйста, напишите нам на email.

Пожалуйста, добавьте имя файла этого документа в письмо и пришлите мне.

��FILE RECOVERY_ID xxxxxx��.

Я сообщу вам сумму, которую надо заплатить. После оплаты мы сделаем дешифровщики отправим его вам.

Почта службы поддержки:

locked@onionmail.org

Запасная почта: (используйте этот почтовый ящик после отсутствия ответа в течение 24 часов)

liveteam@onionmail.org

Вы также можете связаться с нами через посреднические агентства (например, компании по восстановлению данных).

Если вы откажетесь платить, вас будут постоянно атаковать. Ваши конфиденциальные данные будут опубликованы в Интернете.

!! Мы - команда, которая обращает внимание на надежность, поэтому вы можете спокойно заплатить и восстановить данные.

LIVE TEAM

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Удаляет теневые копии файлов, удаляет старые версии копий, отключает функции восстановления и исправления Windows на этапе загрузки, командами:

cmd /c "vssadmin Delete Shadows /All /Quiet"

cmd /c "wbadmin DELETE BACKUP -keepVersions:0 -quiet"

cmd /c "bcdedit /set {current} bootstatuspolicy ignoreallfailures"

cmd /c "bcdedit /set {current} recoveryenabled no"

Завершает работу ряда системных процессов, связанных с базами данных.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

FILE RECOVERY_ID_180870197840.txt - название файла с требованием выкупа;

windows_encryptor_180870197840.exe, xpxkgs.exe - названия вредоносных файлов.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: locked@onionmail.org, liveteam@onionmail.org

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: -

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Ещё не было обновлений этого варианта.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Write-up, Topic of Support ***

Thanks: PCrisk Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.