S3P4ND Ransomware

Sepand Ransomware

3pand Ransomware

(шифровальщик-вымогатель) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов AES+RSA, а затем требует выкуп $150 в LTC, BTC, ETH, чтобы вернуть файлы. Оригинальное название: S3P4ND, Sepand. На файле написано: нет данных.

---

Обнаружения:

DrWeb -> Trojan.Encoder.40960

BitDefender -> Generic.Ransom.Snatch.D535AF0E

ESET-NOD32 -> A Variant Of WinGo/Filecoder.HQ

Kaspersky -> Trojan-Ransom.Win32.Gen.baip

Malwarebytes -> Ransom.S3P4ND

Microsoft -> Trojan:Win32/Wacatac.B!ml

Rising -> ***

Tencent -> Win32.Trojan-Ransom.Gen.Qgil

TrendMicro -> TROJ_GEN.R002H09HM24

---

© Генеалогия: родство выясняется >>

Активность этого крипто-вымогателя была в конце августа 2024 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: .3pand

Записка с требованием выкупа называется: Readme%d.txt

Записка с требованием выкупа называется: Readme%d.txt

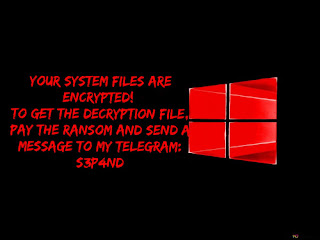

Записка с требованием выкупа написана на изображениях вымогателей.

Содержание записки о выкупе:

Перевод записки на русский язык:

✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Readme%d.txt - название файла с требованием выкупа;

Hello! I am Sepand, the creator of 3pand ransomware

Your system files are encrypted by us and you need to pay $150 to get the decrypted file

Otherwise, your files will be lost in the next 48 hours!

After paying, send your receipt and identification code to me in Telegram so that I can send you the decryption file!

[+] Ltc: ltc1qvhsqhfmvf0a40gw0j7kcm98kslq9dsr3aggzzs

[+] Btc: bc1qecjc0cf8vqhh4e2vt7twjpwc3zfn0348wghvng

[+] Eth: 0x02fa67fF0e3f1F4E178d9C675dE198298E90A4c8

Your identification code:%s Goodbye!

Привет! Я Sepand, создатель 3pand ransomware

Ваши системные файлы зашифрованы нами, и вам нужно заплатить $150, чтобы получить расшифрованный файл

Иначе ваши файлы будут потеряны в течение следующих 48 часов!

После оплаты отправьте мне в Telegram чек и идентификационный код, чтобы я мог отправить вам файл расшифровки!

***✋ Внимание! Новые элементы идентификации: расширения, email, записки о выкупе можно найти в конце статьи, в обновлениях. Они могут отличаться от первого варианта.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

✋ Внимание! Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

Readme%d.txt - название файла с требованием выкупа;

dMLeE9s.md.jpg - картинка от вымогателей;

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Онлайн-изображение: hxxxs://iili.io/dMLeE9s.md.jpg

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Онлайн-изображение: hxxxs://iili.io/dMLeE9s.md.jpg

Email: -

Telegram: @S3P4ND

LTC: ltc1qvhsqhfmvf0a40gw0j7kcm98kslq9dsr3aggzzs

BTC: bc1qecjc0cf8vqhh4e2vt7twjpwc3zfn0348wghvng

ETH: 0x02fa67fF0e3f1F4E178d9C675dE198298E90A4c8

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

Результаты анализов:

MD5: d3be0632c8753383b9946f82681f96ab

SHA-1: 21770bdd77adff4062f92b883b349b579880dac7

SHA-256: 6479d7ae4a73d87e6cc2e2ec576f6252580e180429fb641c874e4fbe969e04d5

Vhash: 0860d6655d55557575157az27!z

Imphash: 9cbefe68f395e67356e2a5d8d1b285c0

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновлений не было или не добавлены.

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Message + Message + Message Write-up, Topic of Support ***

Thanks: S!Ri Andrew Ivanov (article author) *** to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Комментариев нет:

Отправить комментарий

ВНИМАНИЕ!

Новые комментарии проверяются. Всё, кроме спама, будет опубликовано. Вам нужен Google аккаунт для комментария.

---

Please note!

New comments are moderated. Anything other than spam will be published. You need a Google account to post a comment.

---

Bitte beachten Sie!

Neue Kommentare werden moderiert. Alle Kommentare, die kein Spam sind, werden veröffentlicht. Sie benötigen ein Google-Konto, um einen Kommentar zu hinterlassen.

---

Veuillez noter!

Les nouveaux commentaires sont modérés. Tous les commentaires, à l'exception des spams, seront publiés. Vous devez disposer d'un compte Google pour publier un commentaire.

---

¡Tenga en cuenta!

Los nuevos comentarios son moderados. Se publicarán todos los comentarios excepto el spam. Para escribir un comentario necesitas una cuenta de Google.