EvilNominatus Ransomware

Aliases: EvilNominatusCrypto, RozbehCrypt, EvilCrypt, RozbehRevenge

(шифровальщик-вымогатель, деструктор) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные пользователей с помощью комбинации алгоритмов AES+RSA, а затем сообщает, что файлы будут заражены после трёх попыток ввода неверного кода. Оригинальное название: EvilNominatus. На файле написано: EvilNominatus.exe или EvilNominatusCrypto.exe.

---Обнаружения:

DrWeb -> Trojan.EncoderNET.32

BitDefender -> Trojan.GenericKD.47864209

ESET-NOD32 -> A Variant Of MSIL/Filecoder.EvilNominatus.B

Kaspersky -> HEUR:Trojan.MSIL.DelShad.gen

Malwarebytes -> Ransom.EvilNominatus

Microsoft -> Ransom:MSIL/RozbehCrypt.PA!MTB

Rising -> Ransom.Destructor!1.B060 (CLASSIC)

Symantec -> ML.Attribute.HighConfidence

Tencent -> Malware.Win32.Gencirc.10cfb5ab

TrendMicro -> Ransom_RozbehCrypt.R002C0DLR21

---

Обнаружения:

DrWeb -> Trojan.Siggen16.37072

BitDefender -> IL:Trojan.MSILZilla.12204

ESET-NOD32 -> A Variant Of MSIL/Filecoder.EvilNominatus.C

Kaspersky -> Trojan.MSIL.Agent.qwilkc

Malwarebytes -> Ransom.EvilNominatus

Microsoft -> Trojan:MSIL/EvilCrypt.PAA!MTB

Rising -> ***

Symantec -> ML.Attribute.HighConfidence

Tencent -> Msil.Trojan.Agent.Ebqp

TrendMicro -> TROJ_GEN.R03FC0DAN22

---

© Генеалогия: HiddenTear >> EvilNominatus

Сайт "ID Ransomware" это пока не идентифицирует.

Информация для идентификации

Образцы этого крипто-вымогателя были найдены в конце декабря и во второй половине января 2021 г. Ориентирован на англоязычных пользователей, может распространяться по всему миру.

К зашифрованным файлам добавляется расширение: -Locked

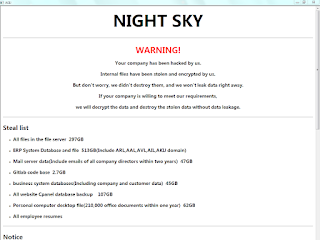

Записка без требований выкупа написана на экране блокировки:

Содержание записки о выкупе:

CryptoVirus Detected! Ransom.NominatusStrike

your files will get infected if you enter the wrong code 3 times!!! you can contact the Attacker and ask him for the key by entering the code we leave you alone!!! theres no way to remove this virus without code! when you restart we will attack to your Computer we disabled exe files , task manager, run.exe, regedit!! if you still think you can recover your files from safe mode you are stupid!

Перевод записки на русский язык:

Обнаружен КриптоВирус! Ransom.NominatusStrike

ваши файлы будут заражены, если вы введете неверный код 3 раза!!! вы можете написать Атакующему и попросить у него ключ, введя код мы оставляем вас в покое!!! нет способа удалить этот вирус без кода! при перезагрузке мы атакуем ваш компьютер, мы отключили exe-файлы, диспетчер задач, run.exe, regedit!! если вы еще думаете, что можете вернуть ваши файлы из безопасного режима, вы глупы!

Комбинированные скриншоты

На них видно экран блокировки и зашифрованные файлы.

Нет никаких контактов для всязи, возвожно находится в разработке или сделан для умышленного причинения вреда без возможности восстановления файлов.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Технические детали + IOC

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!

Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Удаляет теневые копии файлов, отключает функции восстановления и исправления Windows на этапе загрузки системы.

➤ Добавляется в Автозагрузку. Отключает редактор реестра.

Список типов файлов, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

<ransom_note>.txt - название файла с требованием выкупа;

EvilNominatus.exe - название вредоносного файла;

RozbehSkullofMask.exe - название раннего файла проекта;

EvilNominatusCrypto.pdb - название нового файла проекта;

EvilNominatusCrypto.exe - название вредоносного файла.

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

C:\Users\User\RozbehSkullofMask.exe

C:\Users\hannan\Documents\SharpDevelop Projects\RInjector\TRS\obj\Debug\EvilNominatusCrypto.pdb

C:\Users\Admin\AppData\Local\Temp\EvilNominatusCrypto.exe

C:\Users\User\Desktop\NSIS.lnk-Locked

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Email: Bkhtyaryrwzbh@gmail.com

BTC: -

См. ниже в обновлениях другие адреса и контакты.

Результаты анализов:

IOC: VT, HA, IA, TG, AR, VMR, JSB MD5: a07ad47b052c812a2c2da5b1787855f4

SHA-1: bafda67a9dd19795584ed8679d3a0e5b36d2432a

SHA-256: a0fb8417720da120c09f19ad62030bf1dc7f51b74326582f2f9d4488d426a800

Vhash: 224036551511109f9131020

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

---

IOC: VT, HA, IA, TG, AR, VMR, JSB MD5: 8e23d84e5c58270136539c4cb3e604a4

SHA-1: 4cc242e1f24af73d2a3e38e4ad103df0ae62d93c

SHA-256: 01cec0306b25849804ac2770d877423d9f00adfae6217c72842630d18c048ba4

Vhash: 21403655151110969181020

Imphash: f34d5f2d4577ed6d9ceec516c1f5a744

Степень распространённости: низкая.

Информация дополняется. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Сообщение от 13 февраля 2022 >>

Сообщение:

ransomware removed from your Computer but files still encrypted you can now contact attacker Bkhtyaryrwzbh@gmail.com to get the decrypter

Перевод:

ransomware удален с вашего компьютера, но файлы еще зашифрованы, вы можете написать хакеру на Bkhtyaryrwzbh@gmail.com, чтобы получить расшифровщик

---

Результаты анализов:

VT + VTОбнаружения:

DrWeb -> Trojan.Encoder.10598

ESET-NOD32 -> MSIL/Filecoder.EvilNominatus.E, A Variant Of MSIL/Filecoder.EvilNominatus.E

Rising -> Ransom.EvilNominatus!8.136A4 (CLOUD)

TrendMicro -> TROJ_FRS.0NA103BG22

Вариант от 4 мая 2022:Самоназвание: Nominatus Ransomware 2

Расширение не добавляется.

Записка: NominatusRansomware2Message.txt

Email: Bkhtyaryrwzbh@gmail.com

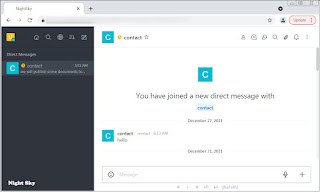

Discord: Nominatus#1297

Файл проекта: RozbehRevenge.pdb

Файл EXE: RozbehRevenge.exe

Результаты анализов: VT + IA + TG

Обнаружения:

DrWeb -> Trojan.EncoderNET.37

ESET-NOD32 -> MSIL/Filecoder.EvilNominatus.H

Malwarebytes -> Ransom.FileCryptor

Содержание записки: Files has been encrypted with Nominatus Ransomware 2 Contact Creator of this ransomware on discord Nominatus#1297 on discord or contact his email Bkhtyaryrwzbh@gmail.com for more Information

Вариант от 31 мая 2022:

Самоназвание: RozbehOfSatan Ransomware

Доп. название: Quax0r Ransomware

Расширение: не используется

Метка: LOCKEDBYROZBEHOFSATAN

Записка о выкупе написана в командной строке.

Содержание сообщения:

All files have been encrypted by NominatusCrypto ( Quax0r ) contact the creator of this virus on discord Nominatus#9251 for more information if you restart then your account will be useless! files cannot be decrypted without paying the ransom to the creator!! live or die?

Файл проекта: C:\Users\sd\Documents\SharpDevelop Projects\Quax0r\obj\Debug\Quax0r.pdb

Строка запуска:

cmd.exe /c assoc .exe=RozbehOfSatanFile && assoc .bat=RozbehOfSatanFile && assoc .cmd=RozbehOfSatanFile

Файл: Quax0r.exe

Результаты анализа:

VT + TG + IA

Вариант от 13 июня 2022:

Доп. название: Triclyde Ransomware

Записка о выкупе: всплывающее окно.

Файл: Triclyde.exe (WindowsScan.exe)

Обнаружения:

DrWeb -> Trojan.Encoder.35481

ESET-NOD32 -> A Variant Of MSIL/Filecoder.ARR

TrendMicro -> Ransom.MSIL.NOMINATUS.THFAEBB

Вариант от 23 июня 2022:

Файл: RozbehOfSatan.exe

Обнаружения:

DrWeb -> Trojan.EncoderNET.40

ESET-NOD32 -> MSIL/Filecoder.ASC

TrendMicro -> Ransom.MSIL.NOMINATUS.THFBDBB

---

Здесь и далее вводится упрощенный способ добавления новых вариантов — без ссылок. Это нужно чтобы уменьшить размер статьи и ускорить ввод информации.

---

Вариант от 15 июля 2022:

Сообщение: twitter.com/pcrisk/status/1548997471090708481

Расширение: нет

Доп. название: StormByte Ransomware

Записка: на экране

Файл EXE: StormByte.exe

IOC: VT: MD: 22a975eb038011095e8b9ff9a3078ffa

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links:

Message + Message + myMessage

Write-up, Topic of Support

*

Read to links:

Message + Message + myMessage

Write-up, Topic of Support

*

Thanks:

dnwls0719, Karsten Hahn

Andrew Ivanov (article author)

***

to the victims who sent the samples

Thanks:

dnwls0719, Karsten Hahn

Andrew Ivanov (article author)

***

to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Могут быть различия с первым вариантом.  Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Read to links: Message + Message + myMessage Write-up, Topic of Support, Topic of Support *

Thanks: Michael Gillespie, Andrew Ivanov (article author) *** to the victims who sent the samples