Conti Ransomware

Conti Doxware

(шифровальщик-вымогатель, RaaS, публикатор) (первоисточник)

Translation into English

Этот крипто-вымогатель шифрует данные бизнес-пользователей и корпоративных сетей с помощью AES-256 + RSA-4096 (CryptGenKey для каждого файла), а затем требует выкуп в # BTC, чтобы вернуть файлы. Оригинальное название: Conti.

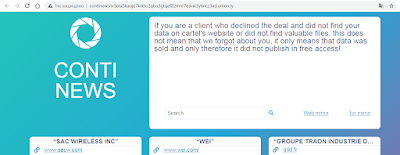

Вымогатели, стоящие за Conti, стали публиковать украденные данные с целью усиления давления на жертву (отсюда дополнительное название — публикатор). Для этого в августе 2020 они создали сайт утечек для публикации украденных данных.

Обнаружения:

DrWeb -> Trojan.Inject3.30210, Trojan.Encoder.30987, Trojan.Encoder.31978

Avast/AVG -> Other:Malware-gen [Trj], Win32:Malware-gen

Avira (no cloud) -> TR/AD.ShellcodeCrypter.xihzp, TR/Crypt.XPACK.Gen8

BitDefender -> Trojan.GenericKD.32727036, DeepScan:Generic.Ransom.AmnesiaE.634388D3

ESET-NOD32 -> Win32/Filecoder.NYJ, A Variant Of Win32/Filecoder.OAL

Malwarebytes -> Trojan.MalPack.Generic

McAfee -> Emotet-FNZ!FF177BD454A1, GenericRXKR-GQ!196B1E699265

Rising -> Trojan.DelShad!8.107D7 (KTSE), Trojan.Filecoder!8.68 (CLOUD)

Symantec -> Ransom.Bitpaymer

Tencent -> Win32.Trojan.Delshad.Eehb, Win32.Trojan.Delshad.Dyqt

TrendMicro -> Ransom.Win32.CONTI.A, Trojan.Win32.MALREP.THBAOBO

---

© Генеалогия: Ryuk ⇒ Conti ⇒ Conti-2 (IOCP)

Знак ⇒ означает переход на другую разработку. См. Генеалогию.

По словам Виталия Кремеза из Advanced Intel, с июля 2020 года Ryuk Ransomware больше не развертывается в прежнем количестве, а вместо него операторы, связанные с TrickBot, теперь развертывают Conti Ransomware.

Изображение — логотип статьи

К зашифрованным файлам добавляется расширение: .CONTI

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом.

Внимание! Новые расширения, email и тексты о выкупе можно найти в конце статьи, в обновлениях. Там могут быть различия с первоначальным вариантом. Ранний образец этого крипто-вымогателя появился в начале ноября 2019. Активность более новых вариантов пришлась на конец 2019 - начало 2020 г. Ориентирован на англоязычных пользователей, что не мешает распространять его по всему миру.

Записка с требованием выкупа называется: CONTI_README.txt

Содержание записки о выкупе:

Your system is LOCKED. Write us on the emails:

mantiticvi1976@protonmail.com

fahydremu1981@protonmail.com

DO NOT TRY to decrypt files using other software.

Перевод записки на русский язык:

Ваша система БЛОКИРОВАНА. Пишите нам на email:

mantiticvi1976@protonmail.com

fahydremu1981@protonmail.com

НЕ ПЫТАЙТЕСЬ расшифровать файлы другим софтом.

Технические детали

Может распространяться путём взлома через незащищенную конфигурацию RDP, с помощью email-спама и вредоносных вложений, обманных загрузок, ботнетов, эксплойтов, вредоносной рекламы, веб-инжектов, фальшивых обновлений, перепакованных и заражённых инсталляторов. См. также "Основные способы распространения криптовымогателей" на вводной странице блога.

Нужно всегда использовать Актуальную антивирусную защиту!!!

Нужно всегда использовать Актуальную антивирусную защиту!!!Если вы пренебрегаете комплексной антивирусной защитой класса Internet Security или Total Security, то хотя бы делайте резервное копирование важных файлов по методу 3-2-1.

➤ Согласно анализу Intezer использует функционал трояна-банкера TrickBot, а значит данные атакованных ПК могут быть похищены. Ранее распространители Ryuk также использовали TrickBot.

➤ На высокой скорости сканируются все локальные диски и все доступные сетевые пути, для каждого запускается отдельный поток. При этом использование системных ресурсов может существенно замедлить работу ПК и такое поведение легко обнаружить, если кто-то сидит за ПК.

➤ Использует функционал Windows Restart Manager (менеджер перезагрузки), чтобы получить доступ к наибольшему количеству файлов и зашифровать их. Также работает MedusaLocker Ransomware.

Список файловых расширений, подвергающихся шифрованию:

Это документы MS Office, OpenOffice, PDF, текстовые файлы, базы данных, фотографии, музыка, видео, файлы образов, архивы и пр.

Файлы, связанные с этим Ransomware:

CONTI_README.txt - название файла с требованием выкупа

HOW_TO_DECRYPT.txt - раннее название файла со словами "test note"

CUBE.EXE - исполняемый файл ранней версии

<random>.exe - случайное название вредоносного файла

Расположения:

\Desktop\ ->

\User_folders\ ->

\%TEMP%\ ->

Записи реестра, связанные с этим Ransomware:

См. ниже результаты анализов.

Мьютексы:

См. ниже результаты анализов.

Сетевые подключения и связи:

Сайт Conti News: hxxx://continewsnv5otx5kaoje7krkto2qbu3gtqef22mnr7eaxw3y6ncz3ad.onion.ly/

Email: mantiticvi1976@protonmail.com

fahydremu1981@protonmail.com

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >> AR>

ⴵ VMRay analysis >> VMR>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: высокая.

Подробные сведения собираются регулярно. Присылайте образцы.

Фактически это одно семейство, если можно так сказать. Но из-за изменений после первой версии получилось так, что в Дайджесте есть две статьи для ранней и следующих версий.

fahydremu1981@protonmail.com

См. ниже в обновлениях другие адреса и контакты.

См. ниже результаты анализов.

Результаты анализов:

Ⓗ Hybrid analysis >>

𝚺 VirusTotal analysis >> VT>

🐞 Intezer analysis >> IA>

ᕒ ANY.RUN analysis >> AR>

ⴵ VMRay analysis >> VMR>

Ⓥ VirusBay samples >>

⨇ MalShare samples >>

👽 AlienVault analysis >>

🔃 CAPE Sandbox analysis >>

⟲ JOE Sandbox analysis >>

Степень распространённости: высокая.

Подробные сведения собираются регулярно. Присылайте образцы.

=== ИСТОРИЯ СЕМЕЙСТВА === HISTORY OF FAMILY ===

Фактически это одно семейство, если можно так сказать. Но из-за изменений после первой версии получилось так, что в Дайджесте есть две статьи для ранней и следующих версий.

=== БЛОК ОБНОВЛЕНИЙ === BLOCK OF UPDATES ===

Обновление от 10 июля 2020:

Статья на сайте BleepingComputer >>

За июнь-июль 2020 число атак с использованием Conti Ransomware существенно возросло.

Записка: CONTI_README.txt

Email: flapalinta1950@protonmail.com, xersami@protonmail.com

➤ Содержание записки:

The network is LOCKED. Do not try to use other software. For decryption KEY write HERE:

flapalinta1950@protonmail.com

xersami@protonmail.com

Результаты анализов: VT + AR

Обновление от 25 августа 2020:

Когда управляемые человеком программы-вымогатели атакуют корпоративную сеть, они обычно крадут незашифрованные данные перед тем, как зашифровать файлы. Эти украденные данные затем используются для давления на жертву, вынуждая её заплатить выкуп под угрозой того, что файлы будут опубликованы на сайтах утечки данных. Вымогатели, стоящие за Conti Ransomware теперь создали собственный сайт утечки данных Conti.News.

Статья об этом >>

Статья об этом >>

ВНИМАНИЕ!

Обновления, связанные с новыми версиями, смотрите в новой статье: Conti-2 (IOCP)

=== БЛОК ССЫЛОК и СПАСИБОК = BLOCK OF LINKS AND THANKS ===

Read to links: Tweet on Twitter + Tw + Tw + Tw + myTweet ID Ransomware (ID as Conti) Write-up, Topic of Support *

Thanks: Ravi, dnwls0719, GrujaRS, JAMESWT, Michael Gillespie Andrew Ivanov (author) Lawrence Abrams to the victims who sent the samples

© Amigo-A (Andrew Ivanov): All blog articles. Contact.